มัลแวร์ WebRAT กำลังแพร่กระจายผ่าน GitHub repositorie โดยอ้างว่าเป็น Proof-of-Concept exploits ของช่องโหว่ที่ถูกเผยแพร่ออกมาเมื่อไม่นานมานี้

WebRAT เป็นมัลแวร์ที่สามารถขโมยข้อมูลได้ ซึ่งก่อนหน้านี้มีการแพร่กระจายผ่านซอฟต์แวร์ละเมิดลิขสิทธิ์ และโปรแกรมโกงเกมต่าง ๆ เช่น Roblox, Counter Strike และ Rust โดยตรวจพบตั้งแต่ช่วงต้นปีที่ผ่านมา

จากรายงานของ Solar 4RAYS เมื่อเดือนพฤษภาคมระบุว่า WebRAT สามารถขโมยข้อมูล credentials ของบัญชี Steam, Discord และ Telegram รวมถึงข้อมูลกระเป๋าเงินคริปโตเคอร์เรนซี นอกจากนี้ยังสามารถสอดแนมเหยื่อผ่านเว็บแคม และบันทึกภาพหน้าจอได้อีกด้วย

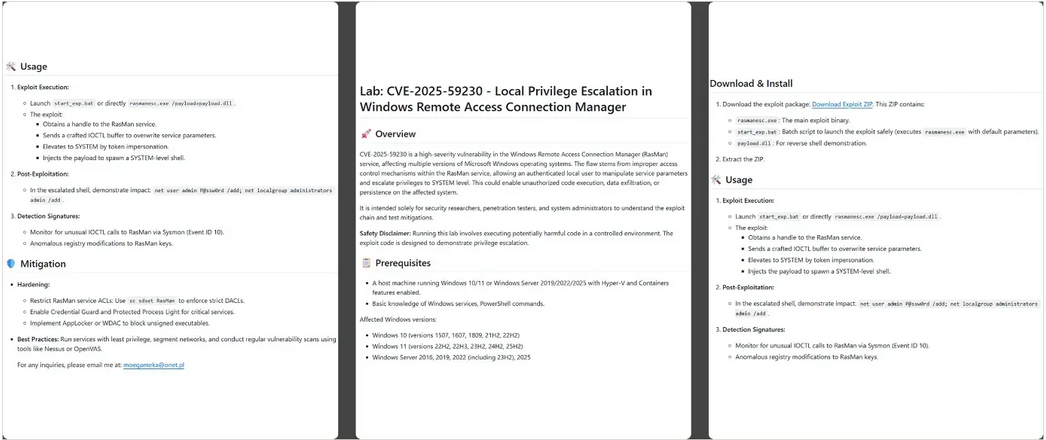

ตั้งแต่ช่วงเดือนกันยายนเป็นต้นมา ผู้โจมตีได้เริ่มแพร่กระจายมัลแวร์ไปยัง repositorie ที่มีการสร้างขึ้นโดยอ้างว่าเป็นเครื่องมือที่ใช้สำหรับโจมตีช่องโหว่หลายรายการที่เคยมีการรายงานในสื่อต่าง ๆ ซึ่งช่องโหว่เหล่านั้นประกอบด้วย

- CVE-2025-59295 เป็นช่องโหว่ประเภท Heap-based buffer overflow ในคอมโพเนนต์ Windows MSHTML/Internet Explorer ซึ่งช่วยให้ผู้โจมตีสามารถเรียกใช้คำสั่งได้ตามต้องการ ผ่านการส่งข้อมูลที่สร้างขึ้นเป็นพิเศษผ่านทาง network

- CVE-2025-10294 เป็นช่องโหว่ระดับ critical ที่สามารถ bypass ขั้นตอนการยืนยันตัวตนในปลั๊กอิน OwnID Passwordless Login สำหรับ WordPress เนื่องจากการตรวจสอบค่า Shared Secret ที่ไม่ถูกต้อง ทำให้ผู้โจมตีสามารถล็อกอินเข้าสู่ระบบในฐานะผู้ใช้อื่น รวมถึงระดับผู้ดูแลระบบได้โดยไม่ต้องใช้ข้อมูล credentials

- CVE-2025-59230 เป็นช่องโหว่การยกระดับสิทธิ์ในบริการ Remote Access Connection Manager (RasMan) ของ Windows โดยผู้โจมตีที่ยืนยันตัวตนผ่าน locally authenticated สามารถใช้ประโยชน์จากการเข้าถึง และยกระดับสิทธิ์ขึ้นเป็นระดับ SYSTEM บนเครื่อง Windows ที่ได้รับผลกระทบได้

นักวิจัยด้านความปลอดภัยจาก Kaspersky ตรวจพบ Repository จำนวน 15 แห่งที่แพร่กระจายมัลแวร์ WebRAT โดยทุกแห่งมีข้อมูลเกี่ยวกับช่องโหว่ และรายละเอียดการทำงานของโค้ด รวมถึงวิธีป้องกัน และแก้ไข

เนื่องจากรูปแบบการจัดวางโครงสร้างข้อมูลดังกล่าว ทำให้ Kaspersky เชื่อว่าข้อความเหล่านี้ถูกสร้างขึ้นโดยใช้โมเดลปัญญาประดิษฐ์ (AI)

มัลแวร์ดังกล่าวมีหลายวิธีในการแฝงตัวเพื่อทำงานอย่างต่อเนื่อง ซึ่งรวมถึงการแก้ไขค่า Windows Registry, การใช้ Task Scheduler และการ inject ตัวเองเข้าไปในไดเร็กทอรีของระบบแบบ random

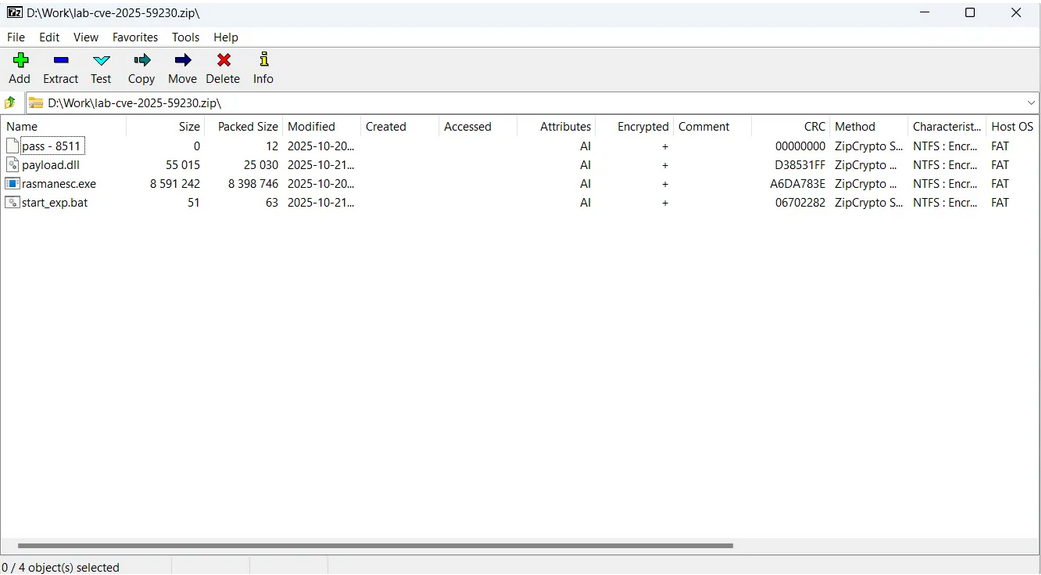

นักวิจัยจาก Kaspersky ระบุว่า exploits ปลอมเหล่านี้ถูกส่งมาในรูปแบบไฟล์ ZIP ที่มีการตั้งรหัสผ่านไว้ ซึ่งภายในประกอบด้วย empty file ที่มีชื่อไฟล์เป็นรหัสผ่าน, ไฟล์ DLL ของปลอมเพื่อใช้หลอก, ไฟล์ Batch ที่ใช้ในขั้นตอนการรันมัลแวร์ และไฟล์ dropper ที่มีชื่อว่า rasmanesc.exe

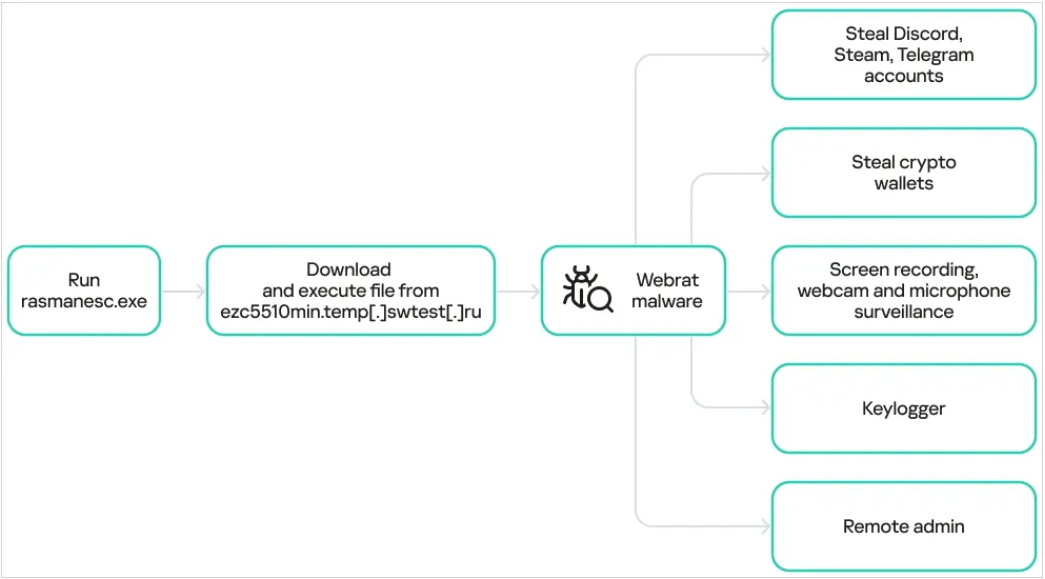

ตามที่นักวิเคราะห์ระบุ โปรแกรมดังกล่าวจะยกระดับสิทธิ์การเข้าถึง และปิดใช้งาน Windows Defender จากนั้นจะดาวน์โหลด และเรียกใช้ WebRAT จาก hardcoded URL

Kaspersky ตั้งข้อสังเกตว่า มัลแวร์ WebRAT เวอร์ชันที่ใช้ในแคมเปญนี้ ไม่ได้มีความแตกต่างจากตัวอย่างที่เคยมีการบันทึกไว้ก่อนหน้านี้ และยังคงมีความสามารถต่าง ๆ ตรงตามที่เคยระบุไว้ในรายงานฉบับที่ผ่าน ๆ มา

การใช้ exploits ปลอมบน GitHub เพื่อหลอกผู้ใช้ที่ไม่ระวังให้ติดตั้งมัลแวร์นั้นไม่ใช่เทคนิคใหม่ เนื่องจากเคยมีการบันทึกข้อมูลไว้อย่างละเอียดหลายครั้งในอดีต โดยเมื่อไม่นานมานี้ กลุ่มผู้โจมตีได้โปรโมต LDAPNightmare exploits ปลอมบน GitHub เพื่อแพร่กระจายมัลแวร์ขโมยข้อมูล

ในปัจจุบัน Repository บน GitHub ทั้งหมดที่เกี่ยวข้องกับแคมเปญ WebRAT ที่ Kaspersky ตรวจพบได้ถูกลบออกไปแล้ว อย่างไรก็ตาม นักพัฒนา และผู้ที่สนใจด้านความปลอดภัยทางไซเบอร์ควรระมัดระวังเกี่ยวกับแหล่งที่มาของข้อมูลที่เลือกใช้ เนื่องจากผู้โจมตีอาจส่งเหยื่อล่อมาใหม่ภายใต้ชื่อผู้เผยแพร่ที่แตกต่างกันได้

หลักทั่วไปในการทดสอบช่องโหว่ หรือโค้ดที่มาจากแหล่งที่ไม่น่าเชื่อถือ คือต้องรันโปรแกรมเหล่านั้นใน Isolated Environment เท่านั้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.