RansomHouse ซึ่งเป็น Ransomware-as-a-Service ได้อัปเกรดโปรแกรมเข้ารหัสข้อมูลเมื่อไม่นานมานี้ โดยเปลี่ยนจากเทคนิค single-phase linear ที่ค่อนข้างเรียบง่าย มาเป็นวิธีการแบบ multi-layered ที่มีความซับซ้อนมากยิ่งขึ้น

ในทางปฏิบัติ การอัปเกรดนี้ช่วยให้ผลลัพธ์การเข้ารหัสมีความแข็งแกร่งขึ้น ทำงานได้เร็วขึ้น และความน่าเชื่อถือที่ดีขึ้นในสภาพแวดล้อมเป้าหมายแบบสมัยใหม่ ซึ่งช่วยให้ผู้โจมตีมีอำนาจต่อรองที่มากขึ้นในระหว่างการเจรจาหลังการเข้ารหัสข้อมูล

RansomHouse เปิดตัวครั้งแรกในเดือนธันวาคม 2021 ในฐานะปฏิบัติการอาชญากรรมทางไซเบอร์ที่มุ่งเป้าหมายไปที่การเรียกค่าไถ่ข้อมูล ต่อมาได้เริ่มนำโปรแกรมเข้ารหัสมาใช้ในการโจมตี และพัฒนาเครื่องมืออัตโนมัติที่ชื่อว่า MrAgent เพื่อล็อก hypervisors ของ VMware ESXi หลายเครื่องได้พร้อมกัน

เมื่อเร็ว ๆ นี้ มีรายงานว่าผู้โจมตีได้ใช้แรนซัมแวร์จากหลายตระกูลในการโจมตี Askul Corporation ยักษ์ใหญ่ด้าน e-commerce ของญี่ปุ่น

รายงานฉบับใหม่จากนักวิจัยของ Palo Alto Networks Unit 42 ให้ข้อมูลเพิ่มเติมเกี่ยวกับชุดเครื่องมือของ RansomHouse รวมถึงโปรแกรมเข้ารหัสเวอร์ชันล่าสุดที่เรียกว่า ‘Mario’

โปรแกรมเข้ารหัส ‘Mario’ รุ่นใหม่

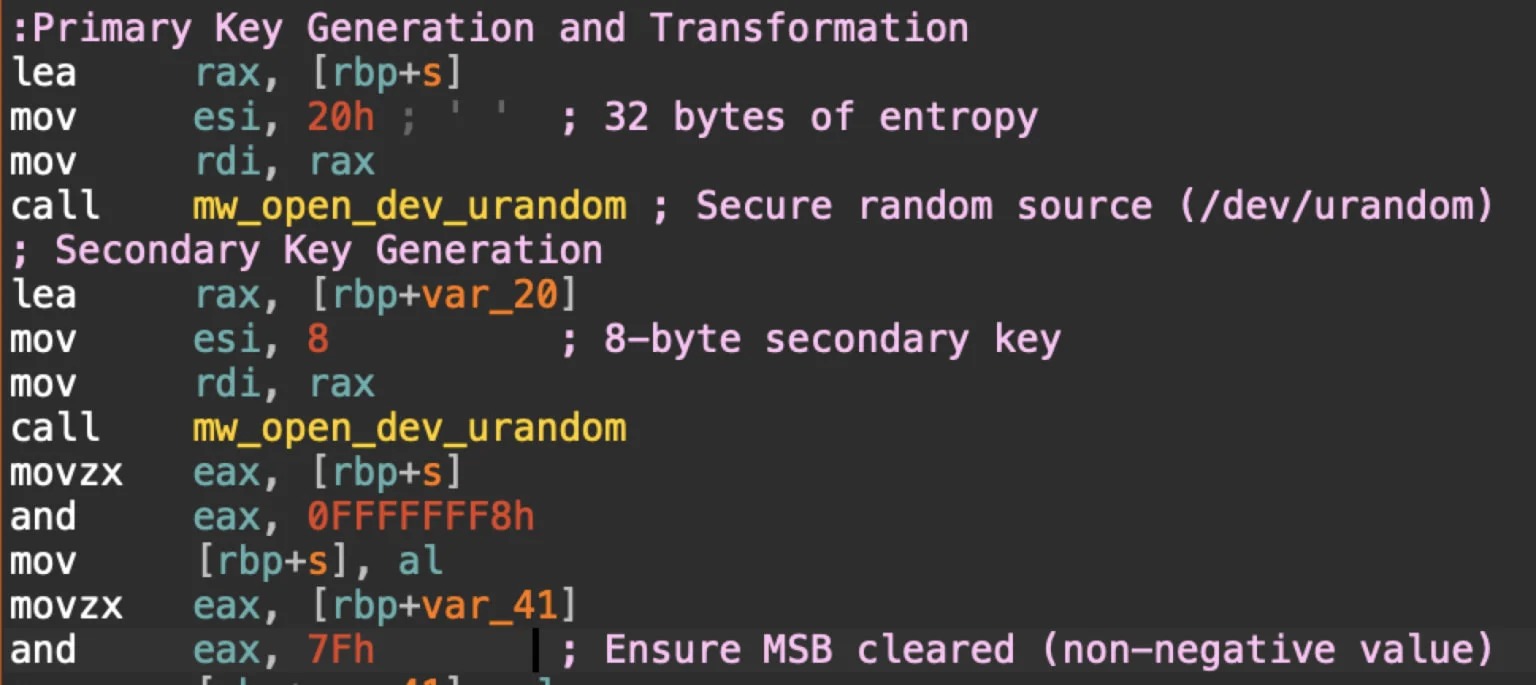

โปรแกรมเข้ารหัสเวอร์ชันล่าสุดของ RansomHouse ได้เปลี่ยนจากการแปลงข้อมูลไฟล์แบบขั้นตอนเดียว มาเป็นการแปลงข้อมูลแบบสองขั้นตอน ซึ่งใช้ Key เข้ารหัสสองชุด ได้แก่ primary key 32-byte และ secondary key 8-byte

แนวทางนี้ช่วยเพิ่มความซับซ้อนของการเข้ารหัส และทำให้การกู้คืนข้อมูลบางส่วนทำได้ยากยิ่งขึ้น

การอัปเกรดที่สำคัญประการที่สองคือ การนำกลยุทธ์การประมวลผลไฟล์แบบใหม่มาใช้ ซึ่งมีการกำหนด dynamic chunk sizing โดยใช้ threshold ที่ขนาดไฟล์ 8GB ร่วมกับการใช้เทคนิคการเข้ารหัสแบบเป็นช่วง (intermittent encryption)

Unit 42 ระบุว่าสิ่งนี้ทำให้การวิเคราะห์แบบ static ทำได้ยากขึ้น เนื่องจากลักษณะการทำงานที่เป็น non-linearity การใช้คณิตศาสตร์ที่ซับซ้อนเพื่อกำหนดลำดับการประมวลผล และการใช้วิธีการที่แตกต่างกันสำหรับแต่ละไฟล์ตามขนาดของไฟล์

การอัปเกรดที่น่าสนใจอีกประการของ ‘Mario’ คือการจัดวางโครงสร้างหน่วยความจำ และการจัดการ buffer ที่ดีขึ้น รวมถึงมีความซับซ้อนสูงขึ้น โดยมีการใช้ buffer เฉพาะหลายชุดแยกตามขั้นตอน หรือบทบาทในการเข้ารหัสแต่ละส่วน

ท้ายที่สุด โปรแกรมเข้ารหัสเวอร์ชันอัปเกรดนี้จะแสดงข้อมูลรายละเอียดในระหว่างการประมวลผลไฟล์ที่ถี่ถ้วนมากขึ้น เมื่อเทียบกับเวอร์ชันเก่าที่เพียงแค่แจ้งว่างานเสร็จสิ้นแล้วเท่านั้น

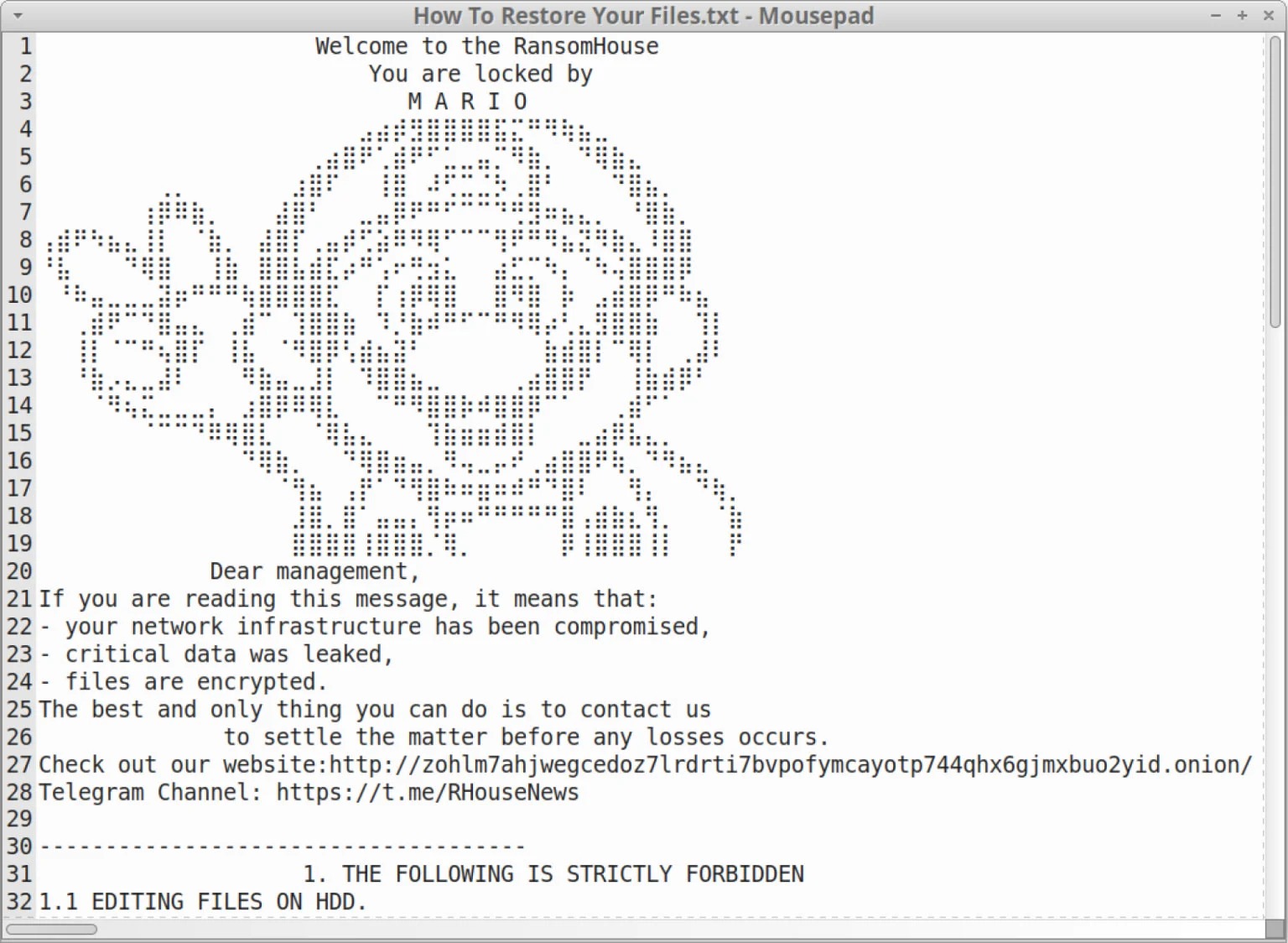

มัลแวร์เวอร์ชันใหม่นี้ยังคงมุ่งเป้าไปที่ไฟล์ VM และจะเปลี่ยนนามสกุลไฟล์ที่ถูกเข้ารหัสเป็น ‘.emario’ พร้อมทั้งวางข้อความเรียกค่าไถ่ (How To Restore Your Files.txt) ไว้ในทุกไดเรกทอรีที่ได้รับผลกระทบ

Unit 42 สรุปว่า การอัปเกรดการเข้ารหัสของ RansomHouse นั้นเป็นเรื่องที่น่าตกใจ โดยแสดงให้เห็นถึง “แนวโน้มที่น่ากังวลในการพัฒนาแรนซัมแวร์” ซึ่งเพิ่มความยากในการถอดรหัส และทำให้การวิเคราะห์แบบ static รวมถึงการทำ reverse engineering ทำได้ยากยิ่งขึ้น

RansomHouse ถือเป็นหนึ่งในผู้ให้บริการ RaaS ที่ดำเนินงานมาอย่างยาวนาน แต่ยังคงถูกจัดอยู่ในระดับ mid-tier หากพิจารณาจากปริมาณการโจมตี การพัฒนาเครื่องมือขั้นสูงอย่างต่อเนื่องนี้ แสดงให้เห็นถึงกลยุทธ์ที่ผ่านการคำนวณมาอย่างดี โดยมุ่งเน้นไปที่ประสิทธิภาพ และการหลบเลี่ยงการตรวจจับ มากกว่าขนาดของการโจมตี

ที่มา : bleepingcomputer

You must be logged in to post a comment.