มีเครื่องมือหลบเลี่ยงการป้องกันรูปแบบใหม่ชื่อว่า “NtKiller” ปรากฏขึ้นในฟอรัมอาชญากรรมไซเบอร์ใต้ดิน ซึ่งถูกนำมาโปรโมทโดยอาชญากรไซเบอร์ที่ใช้นามแฝงว่า 'AlphaGhoul'

มีการโฆษณาว่า เครื่องมือนี้เป็นตัวช่วยระดับสูงที่จะปิดระบบป้องกันอย่าง AV และ EDR ได้อย่างแนบเนียน ส่งผลให้ผู้โจมตี และกลุ่ม initial access brokers สามารถเจาะเครือข่ายองค์กร และหลบเลี่ยงการตรวจจับได้อย่างมีประสิทธิภาพมากขึ้น

โฆษณานี้ ปรากฏในฟอรัม exploit ที่มีชื่อเสียงในสัปดาห์นี้ โดย NtKiller ไม่ใช่แค่เป็น process killer ธรรมดา แต่เป็นโซลูชันสำหรับการหลบเลี่ยงระบบรักษาความปลอดภัยแบบครบวงจร

AlphaGhoul อ้างว่า เครื่องมือนี้สามารถปิดการทำงานของผลิตภัณฑ์ด้านความปลอดภัยโดยไม่ทำให้เกิดการแจ้งเตือน ซึ่งถือเป็นความสามารถที่เป็นที่ต้องการสูงในชุมชนอาชญากรไซเบอร์

ที่น่าสังเกตที่สุดคือ ผู้ไม่หวังดีรายนี้ยืนยันว่า NtKiller รองรับการทำงานภายใต้ระบบความปลอดภัยอย่าง HVCI, VBS และ Memory Integrity

คุณสมบัติเหล่านี้เป็นฟีเจอร์ด้านความปลอดภัยของระบบปฏิบัติการ Windows ที่ออกแบบมาเพื่อแยก Process ที่สำคัญของระบบ และป้องกันไม่ให้โค้ดที่เป็นอันตรายรันในระดับเคอร์เนล

หากการอ้างนี้เป็นจริง อาจหมายความว่า NtKiller อาจใช้เทคนิคขั้นสูง เช่น การโจมตีแบบ Bring Your Own Vulnerable Driver (BYOVD) เพื่อยกระดับสิทธิ์เป็นระดับเคอร์เนล และปิดการป้องกันเหล่านี้จากภายในระบบ

โฆษณาระบุว่า เป้าหมายจะถูกยุติการทำงานตั้งแต่เริ่มรัน ทำให้ Payload ไม่ถูกตรวจพบ ซึ่งเป็นการเน้นย้ำถึงกลไกการแฝงตัวตั้งแต่ช่วงเริ่มบูตระบบ (Early-boot persistence)

ฟีเจอร์นี้แสดงให้เห็นว่า เครื่องมืออาจโหลดก่อนที่ระบบป้องกัน EDR ส่วนใหญ่จะเริ่มทำงานเต็มที่ ทำให้เซ็นเซอร์ EDR ถูกทำให้ใช้งานไม่ได้ก่อน

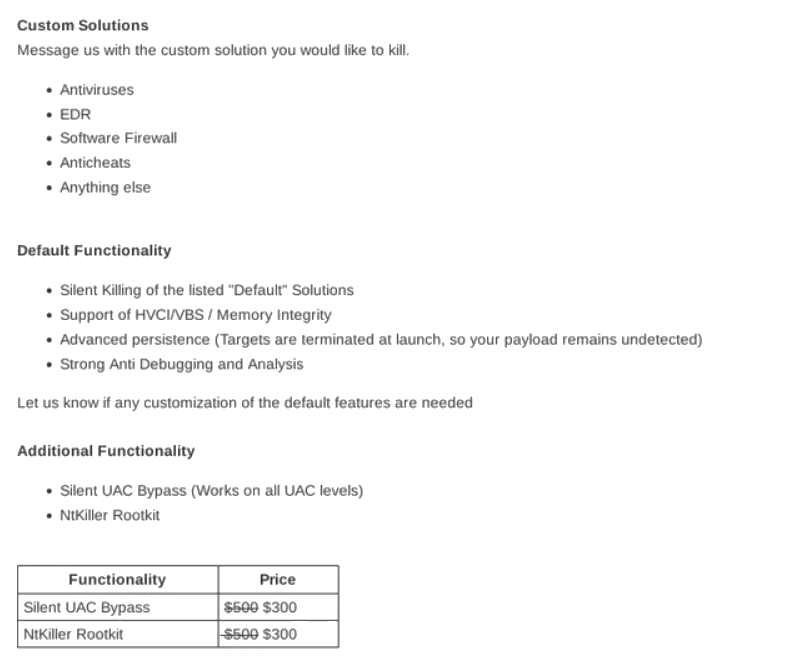

ราคา และฟีเจอร์

NtKiller ถูกขายในรูปแบบที่สามารถเลือกโมดูลได้ ดังนี้ :

- Core NtKiller ($500) : รุ่นพื้นฐาน มีความสามารถในการหยุดการทำงานของโซลูชัน “default” (เช่น Microsoft Defender, ESET, Kaspersky, Bitdefender, Trend Micro และอื่น ๆ) รองรับสภาพแวดล้อม VBS/HVCI และมีคุณสมบัติป้องกันการดีบักเพื่อทำให้การวิเคราะห์ยากขึ้น

- NtKiller Rootkit ($300) : ส่วนเสริมที่ออกแบบมาเพื่อซ่อน process, ไฟล์ และคีย์รีจิสทรีของมัลแวร์จากระบบปฏิบัติการ เพื่อให้มัลแวร์สามารถซ่อนตัวได้นานขึ้น

- Silent UAC Bypass ($300) : โมดูลเสริมที่ช่วย Bypass User Account Control เพื่อเพิ่มสิทธิ์โดยไม่แจ้งเตือนผู้ใช้

แพ็กเกจทั้งหมดมีราคาประมาณ 1,100 ดอลลาร์สหรัฐฯ ซึ่งอยู่ในระดับกลางถึงสูงสำหรับเครื่องมือประเภทนี้ และบ่งชี้ว่าผู้พัฒนาอาจมุ่งเป้าหมายไปที่อาชญากรไซเบอร์ที่จริงจัง มากกว่ามือสมัครเล่นทั่วไป

ยังไม่มีการยืนยัน แต่เป็นเรื่องอันตราย

แม้คำกล่าวอ้างของ AlphaGhoul จะน่าตกใจ แต่ยังไม่มีนักวิจัยตรวจสอบ หรือยืนยันว่าคุณสมบัติเหล่านี้ทำงานได้จริงหรือไม่ ซึ่งบ่อยครั้งผู้ขายในฟอรัมใต้ดินมักกล่าวเกินจริงเพื่อดึงดูดการขาย

อย่างไรก็ตาม ชุดฟีเจอร์ที่อ้างไว้โดยเฉพาะการอ้างถึงการ Bypass VBS และ Memory Integrity ทำให้ฝ่ายป้องกันควรต้องให้ความสำคัญ

หากสามารถใช้งานได้จริง เครื่องมืออย่าง NtKiller จะเป็นภัยคุกคามอย่างมากต่อองค์กรที่พึ่งพา agent endpoint เพียงอย่างเดียวในการป้องกัน

ขอแนะนำให้ทีมรักษาความปลอดภัยเฝ้าระวังสัญญาณบ่งชี้การโจมตีที่เกี่ยวข้องกับไดรเวอร์ (Driver-based attacks) เช่น การติดตั้งไดรเวอร์ที่มีช่องโหว่เป็นที่รู้จัก หรือการหยุดทำงานของบริการระบบอย่างผิดปกติ ซึ่งมักเป็นสัญญาณเตือนล่วงหน้าก่อนที่เครื่องมือ Bypass เหล่านี้จะเริ่มทำงาน

ที่มา : gbhackers.com

You must be logged in to post a comment.