Fortinet ออกอัปเดตความปลอดภัยเพื่อแก้ไขช่องโหว่ Critical จำนวน 2 รายการใน FortiOS, FortiWeb, FortiProxy และ FortiSwitchManager ซึ่งอาจทำให้ผู้โจมตีสามารถ bypass การยืนยันตัวตนของระบบ FortiCloud SSO ได้

ผู้ไม่หวังดีสามารถโจมตีช่องโหว่ทั้ง 2 รายการนี้ ซึ่งมีหมายเลข CVE-2025-59718 (สำหรับ FortiOS, FortiProxy, FortiSwitchManager) และ CVE-2025-59719 (สำหรับ FortiWeb) โดยการอาศัยช่องโหว่ Cryptographic Signature ที่ไม่ถูกต้องในผลิตภัณฑ์ที่มีปัญหา ผ่านทางข้อความ SAML ที่ถูกสร้างขึ้นมาเป็นพิเศษ

อย่างไรก็ตาม ดังที่ Fortinet ได้อธิบายไว้ในคำแนะนำความปลอดภัยที่เผยแพร่ในวันที่ 9 ธันวาคมที่ผ่านมา ฟีเจอร์ FortiCloud ที่มีช่องโหว่นั้นไม่ได้ถูกเปิดใช้งานโดยค่าเริ่มต้น หากอุปกรณ์ดังกล่าวยังไม่ได้ลงทะเบียนกับ FortiCare

Fortinet ระบุว่า "ฟีเจอร์การล็อกอินด้วย FortiCloud SSO จะไม่ถูกเปิดใช้งานในการตั้งค่า default อย่างไรก็ตาม เมื่อผู้ดูแลระบบทำการลงทะเบียนอุปกรณ์กับ FortiCare ผ่านทาง GUI ของอุปกรณ์ หากผู้ดูแลระบบไม่ได้ปิดตัวเลือก 'Allow administrative login using FortiCloud SSO' (อนุญาตให้ล็อกอินผู้ดูแลระบบโดยใช้ FortiCloud SSO) ในหน้าลงทะเบียน ฟีเจอร์การล็อกอินด้วย FortiCloud SSO จะถูกเปิดใช้งานทันทีเมื่อมีการลงทะเบียน"

เพื่อป้องกันระบบจากการโจมตีที่อาศัยช่องโหว่เหล่านี้ ผู้ดูแลระบบควรปิดฟีเจอร์การล็อกอิน FortiCloud ชั่วคราว (หากมีการเปิดใช้งานอยู่) จนกว่าจะทำการอัปเกรดเป็นเวอร์ชันที่ไม่มีช่องโหว่ดังกล่าว

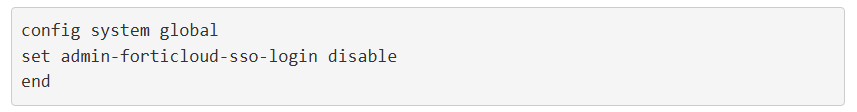

หากต้องการปิดการใช้งานการล็อกอิน FortiCloud ให้ไปที่เมนู System -> Settings แล้วเปลี่ยนตัวเลือก "Allow administrative login using FortiCloud SSO" ให้เป็น Off หรืออีกทางเลือกหนึ่ง สามารถนำคำสั่งต่อไปนี้ไปรันผ่านทาง Command-line interface ได้

นอกจากนี้ ทางบริษัทยังได้ออกแพตช์แก้ไขช่องโหว่การเปลี่ยนรหัสผ่านโดยไม่มีการตรวจสอบ (CVE-2025-59808) ซึ่งอาจทำให้ผู้โจมตีที่สามารถเข้าถึงบัญชีผู้ใช้ของเหยื่อได้แล้ว สามารถรีเซ็ตข้อมูลการยืนยันตัวตนของบัญชีได้โดยที่ระบบไม่ถามรหัสผ่านเดิม รวมถึงแก้ไขอีกหนึ่งช่องโหว่ที่ช่วยให้ผู้ไม่หวังดีสามารถยืนยันตัวตนโดยใช้ค่า Hash แทนรหัสผ่านจริงได้ (CVE-2025-64471)

ช่องโหว่ความปลอดภัยของ Fortinet นั้นมักถูกใช้ในการโจมตีอยู่บ่อยครั้ง (ซึ่งหลายครั้งเป็นการโจมตีแบบ Zero-day) ทั้งในการโจมตีจาก Ransomware และการจารกรรมทางไซเบอร์

ตัวอย่างเช่น Fortinet เปิดเผยเมื่อเดือนกุมภาพันธ์ว่า "Volt Typhoon" ซึ่งเป็นกลุ่มแฮ็กเกอร์จากจีน ได้ทำการฝัง Backdoor เข้าสู่เครือข่ายทางทหารของกระทรวงกลาโหมเนเธอร์แลนด์ โดยใช้มัลแวร์ Remote Access Trojan (RAT) ที่ชื่อว่า "Coathanger" ซึ่งถูกปรับแต่งมาโดยเฉพาะ หลังจากที่แฮ็กเกอร์กลุ่มนี้ใช้การโจมตีจากช่องโหว่ FortiOS SSL VPN จำวน 2 รายการ (CVE-2023-27997 และ CVE-2022-42475)

ล่าสุดเมื่อเดือนสิงหาคมที่ผ่านมา Fortinet ได้ออกแพตช์แก้ไขช่องโหว่ Command Injection (CVE-2025-25256) ซึ่งมีโค้ดสำหรับโจมตีระบบเปิดเผยสู่สาธารณะแล้วใน FortiSIEM การแก้ไขนี้เกิดขึ้นเพียงหนึ่งวันหลังจากที่ GreyNoise บริษัทด้านความปลอดภัยไซเบอร์ รายงานว่าพบการโจมตีแบบ Brute-force ที่พุ่งเป้ามายัง Fortinet SSL VPN พุ่งสูงขึ้นอย่างมหาศาล

และในเดือนพฤศจิกายน Fortinet ได้แจ้งเตือนเกี่ยวกับช่องโหว่ Zero-day ของ FortiWeb (CVE-2025-58034) ที่กำลังถูกนำไปใช้ในการโจมตีจริง โดยการแจ้งเตือนนี้เกิดขึ้นหนึ่งสัปดาห์หลังจากที่บริษัทยืนยันว่าได้ทำการแก้ไขช่องโหว่ Zero-day ของ FortiWeb อีกรายการ (CVE-2025-64446) ที่ถูกโจมตีเป็นวงกว้างไปแบบเงียบ ๆ ก่อนหน้านั้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.