ผู้ไม่หวังดีกำลังใช้ช่องโหว่จากฟีเจอร์ device-linking ที่ใช้งานกันตามปกติ เพื่อทำการเข้าควบคุมบัญชี WhatsApp ผ่านการ pairing code ในปฏิบัติการโจมตีที่เรียกว่า GhostPairing

การโจมตีรูปแบบนี้ไม่จำเป็นต้องมีการยืนยันตัวตนใด ๆ เนื่องจากเหยื่อจะถูกหลอกให้ทำการเชื่อมต่อเว็บเบราว์เซอร์ของคนร้ายเข้ากับบัญชี WhatsApp ของตนเอง

เมื่อทำเช่นนั้น ผู้ไม่หวังดีจะได้สิทธิ์การเข้าถึงประวัติการสนทนาทั้งหมดรวมถึงไฟล์รูป หรือวิดีโอที่แชร์ไว้ และอาจนำข้อมูลเหล่านี้ไปใช้ประโยชน์เพื่อสวมรอยเป็นผู้ใช้ หรือก่อเหตุฉ้อโกงได้

Gen Digital (เดิมคือ Symantec Corporation และ NortonLifeLock) ระบุว่า แคมเปญนี้ถูกพบครั้งแรกในสาธารณรัฐเช็ก แต่ได้แจ้งเตือนว่ากลไกการแพร่กระจายของมันเอื้อให้สามารถลุกลามไปยังภูมิภาคอื่น ๆ ได้ โดยอาศัยบัญชีที่ถูกควบคุมไปแล้วทำหน้าที่เป็นฐานส่งเพื่อเข้าถึงเป้าหมายใหม่ ๆ ต่อไป

หลักการทำงานของ GhostPairing

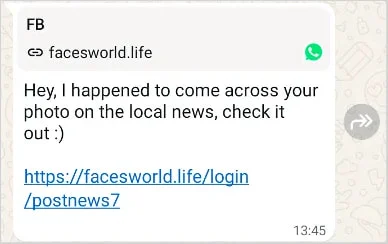

การโจมตีจะเริ่มต้นด้วยข้อความสั้น ๆ จากผู้ติดต่อที่เรารู้จัก โดยส่งลิงก์ที่อ้างว่าเป็นรูปภาพออนไลน์ของตัวเหยื่อเอง เพื่อสร้างความน่าเชื่อถือ ลิงก์ดังกล่าวจะแสดงผลเป็นภาพตัวอย่างเนื้อหาที่ดูเหมือนมาจาก Facebook

ยิ่งไปกว่านั้น ลิงก์ดังกล่าวจะพาเหยื่อไปยังหน้า Facebook ปลอมที่มี host อยู่บนโดเมนที่จงใจสะกดผิดหรือใช้ชื่อที่ดูคล้ายคลึงกับของจริง โดยหน้าเว็บจะแจ้งว่าผู้ใช้จำเป็นต้องยืนยันตัวตนด้วยการล็อกอินก่อนจึงจะสามารถเข้าดูเนื้อหาได้

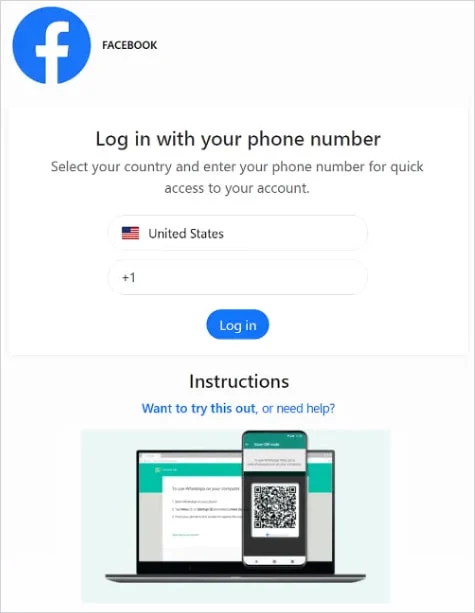

หน้าการยืนยันตัวตนนี้เป็นเพียงกลลวง โดยที่จริงแล้วมันคือการเริ่มขั้นตอนการจับคู่อุปกรณ์ของ WhatsApp ซึ่งเหยื่อจะถูกขอให้กรอกหมายเลขโทรศัพท์ และผู้ไม่หวังดีจะนำเบอร์นั้นไปใช้เริ่มกระบวนการเชื่อมต่ออุปกรณ์ หรือล็อกอินเข้าสู่ระบบจริง ๆ

WhatsApp จะทำการสร้าง Pairing code ขึ้นมา ซึ่งคนร้ายจะนำไปแสดงบนหน้าเว็บปลอม จากนั้น WhatsApp จะแจ้งเตือนให้เหยื่อนำรหัสดังกล่าวมากรอกเพื่อยืนยันการเชื่อมต่ออุปกรณ์ใหม่เข้ากับบัญชี

ถึงแม้ข้อความแจ้งเตือนจาก WhatsApp จะระบุไว้อย่างชัดเจนว่านี่คือความพยายามในการเชื่อมต่ออุปกรณ์ใหม่เข้ากับบัญชี แต่ผู้ใช้งานส่วนใหญ่มักจะมองข้าม หรือไม่ทันได้สังเกต

ทันทีที่เหยื่อกรอกรหัส Pairing ลงไป ผู้ไม่หวังดีจะได้รับสิทธิ์ในการเข้าถึงบัญชีอย่างสมบูรณ์ในทันที โดยไม่จำเป็นต้องโจมตีผ่านระบบป้องกันความปลอดภัยอื่นใดอีก

การเข้าถึงผ่าน WhatsApp Web นี้ทำให้คนร้ายสามารถอ่านข้อความใหม่ได้แบบ real-time รวมถึงเปิดดู หรือดาวน์โหลดไฟล์ Media ต่าง ๆ ได้ นอกจากนี้ยังสามารถใช้ส่งข้อความ และส่งต่อการหลอกลวง (เช่น ลิงก์อันตรายแบบเดิม) ไปยังรายชื่อผู้ติดต่อ และกลุ่มสนทนาต่าง ๆ ของเหยื่อได้อีกด้วย

Gen Digital ได้ออกคำเตือนว่า "เหยื่อจำนวนมากไม่รู้ตัวเลยว่ามีอุปกรณ์เครื่องที่สองถูกแอบเพิ่มเข้ามาที่ระบบเบื้องหลัง ซึ่งคือจุดที่ทำให้กลโกงรูปแบบนี้น่ากลัวยิ่งขึ้น เพราะอาชญากรกำลังซ่อนตัวอยู่ในบัญชีเหยื่อ และคอยดักอ่านทุกบทสนทนาโดยที่เหยื่อไม่ระแคะระคายเลย"

วิธีเดียวที่จะตรวจสอบความผิดปกตินี้ได้ คือการเข้าไปที่ การตั้งค่า (Settings) → อุปกรณ์ที่เชื่อมต่อ (Linked Devices) และตรวจสอบดูว่ามีอุปกรณ์แปลกปลอมที่ไม่ได้รับอนุญาตเชื่อมต่ออยู่กับบัญชีหรือไม่

ขอแนะนำให้ผู้ใช้งานกดบล็อก และรายงานข้อความที่น่าสงสัย รวมถึงเปิดใช้งานระบบการยืนยันตัวตนแบบ Two-factor authentication เพื่อปกป้องบัญชี หากคุณถูกเร่งให้รีบดำเนินการบางอย่าง ขอให้ตั้งสติ และใช้เวลาพิจารณาข้อความที่ได้รับว่ามีความสมเหตุสมผลหรือไม่ และคนที่ติดต่อมาเป็นตัวจริงตามที่แอบอ้างหรือไม่

นอกจากนี้ ควรทราบด้วยว่าการเชื่อมต่ออุปกรณ์นั้นยังสามารถทำได้ผ่านการสแกน QR Code ด้วยแอปพลิเคชัน WhatsApp บนมือถือได้เช่นกัน

ฟีเจอร์การเชื่อมต่อลักษณะนี้มีอยู่ในแอป Messages หลายแอป ซึ่งในอดีตเคยถูกกลุ่มผู้ไม่หวังดีจากรัสเซียนำไปใช้เพื่อโจมตีการเข้าถึงบัญชี Signal ของเป้าหมายที่ต้องการมาแล้ว

ที่มา : bleepingcomputer

You must be logged in to post a comment.