คำเชิญจาก iCloud Calendar กำลังถูกนำไปใช้ในทางที่ผิดเพื่อส่งอีเมลฟิชชิ่งแบบ callback โดยปลอมเป็นการแจ้งเตือนการซื้อสินค้า ซึ่งถูกส่งออกมาจากเซิร์ฟเวอร์อีเมลของ Apple โดยตรง ทำให้อีเมลเหล่านี้มีโอกาสสูงที่จะ bypass spam filters และไปถึง inboxes ของเหยื่อ

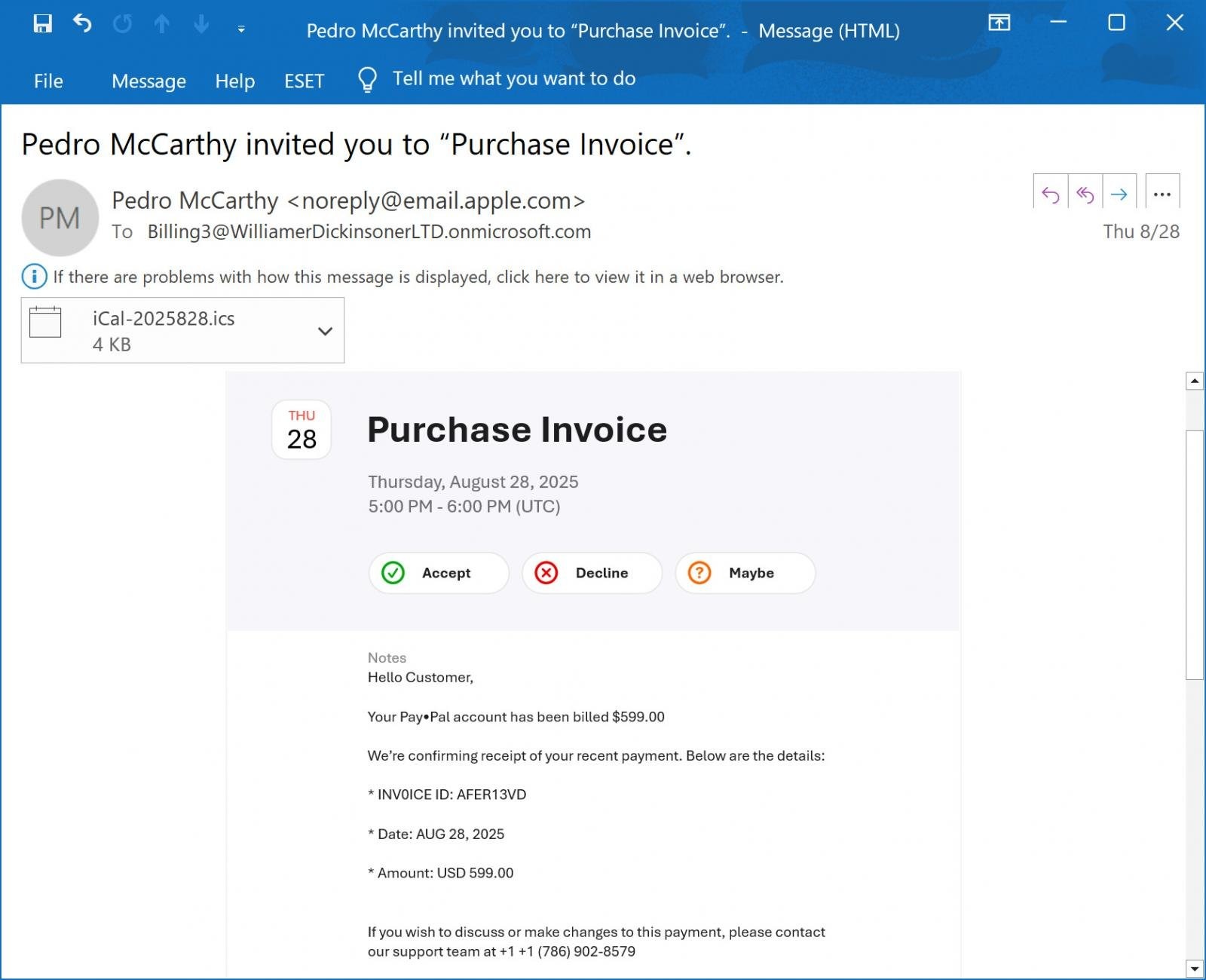

เมื่อต้นเดือนที่ผ่านมา ผู้อ่านรายหนึ่งได้แชร์อีเมลกับ BleepingComputer โดยอีเมลดังกล่าวอ้างว่าเป็นใบเสร็จการชำระเงินมูลค่า 599 ดอลลาร์สหรัฐ ที่ถูกเรียกเก็บจากบัญชี PayPal ของผู้รับ อีเมลยังระบุหมายเลขโทรศัพท์ไว้สำหรับให้ผู้รับติดต่อ หากต้องการสอบถามเกี่ยวกับการชำระเงิน หรือทำการเปลี่ยนแปลงข้อมูล

เนื้อหาในอีเมลระบุว่า: “สวัสดีลูกค้า บัญชี PayPal ของคุณถูกเรียกเก็บเงินจำนวน $599.00 เรายืนยันว่าได้รับการชำระเงินล่าสุดของคุณแล้ว”

และยังมีข้อความต่อว่า:

“หากคุณต้องการสอบถาม หรือต้องการเปลี่ยนแปลงการชำระเงินครั้งนี้ กรุณาติดต่อทีมสนับสนุนของเราที่ +1 (786) 902-8579 ติดต่อเราหากต้องการยกเลิก +1 (786) 902-8579”

จุดประสงค์ของอีเมลเหล่านี้คือการหลอกให้ผู้รับเชื่อว่าบัญชี PayPal ของตนถูกเรียกเก็บเงินโดยทุจริต เพื่อสร้างความตกใจ และบังคับให้ผู้รับโทรไปยังหมายเลข “ฝ่ายสนับสนุน” ของมิจฉาชีพ

เมื่อมีการโทรไปที่หมายเลขดังกล่าว มิจฉาชีพจะพยายามทำให้เหยื่อเชื่อว่าบัญชีถูกแฮ็ก หรือจำเป็นต้องให้พวกเขาเชื่อมต่อเข้าคอมพิวเตอร์เพื่อทำการคืนเงิน โดยจะขอให้เหยื่อดาวน์โหลด และติดตั้งซอฟต์แวร์บางอย่าง

อย่างไรก็ตาม จากตัวอย่างของการหลอกลวงลักษณะนี้ในอดีต การเข้าถึงจากระยะไกลดังกล่าวถูกนำไปใช้เพื่อขโมยเงินจากบัญชีธนาคาร, ติดตั้งมัลแวร์ หรือขโมยข้อมูลจากคอมพิวเตอร์ของเหยื่อ

การนำ iCloud Calendar มาใช้ส่งอีเมลฟิชชิ่ง

สิ่งที่น่าสนใจในอีเมลนี้คือกลโกงแบบ callback phishing ทั่วไป แต่สิ่งที่แปลกคืออีเมลถูกส่งมาจาก noreply@email.apple.com ซึ่งผ่านการตรวจสอบความปลอดภัยอีเมล SPF, DMARC และ DKIM ซึ่งแสดงให้เห็นว่าอีเมลนั้นมาจากเซิร์ฟเวอร์อีเมลของ Apple อย่างถูกต้อง

Authentication-Results: spf=pass (sender IP is 17.23.6.69) smtp.mailfrom=email.apple.com; dkim=pass (signature was verified) header.d=email.apple.com;dmarc=pass action=none header.from=email.apple.com;

จากตัวอย่างอีเมลฟิชชิ่งข้างต้น จะเห็นได้ว่าอีเมลนี้แท้จริงแล้วเป็น iCloud Calendar invite โดยผู้โจมตีใส่ข้อความฟิชชิ่งไว้ในช่อง Notes และทำการ invite ไปยังที่อยู่อีเมล Microsoft 365 ที่พวกเขาควบคุมเอง

เมื่อมีการสร้างกิจกรรมใน iCloud Calendar และเชิญบุคคลภายนอก อีเมลคำเชิญจะถูกส่งออกมาจากเซิร์ฟเวอร์ของ Apple ที่ email.apple.com โดยใช้ชื่อเจ้าของ iCloud Calendar แต่ email address ที่แสดงคือ "noreply@email.apple.com"![]()

ในอีเมลที่ BleepingComputer พบ invite ถูกส่งไปยังบัญชี Microsoft 365 คือ "Billing3@WilliamerDickinsonerLTD.onmicrosoft.com"![]()

คล้ายกับแคมเปญฟิชชิ่งก่อนหน้านี้ที่ใช้ประโยชน์จากฟีเจอร์ “New Address” ของ PayPal เชื่อกันว่า email address ของ Microsoft 365 ที่ถูกส่งคำเชิญไปนั้นแท้จริงแล้วคือ mailing list ซึ่งจะทำการ forward อีเมลที่ได้รับไปยังสมาชิกคนอื่น ๆ ในกลุ่มโดยอัตโนมัติ

ในกรณีนี้ สมาชิกของ mailing list เหล่านั้นก็คือเป้าหมายของการโจมตีฟิชชิ่ง

เนื่องจากอีเมลเริ่มต้นถูกส่งออกมาจากเซิร์ฟเวอร์ของ Apple หากถูกส่งต่อโดย Microsoft 365 ปกติแล้วมักจะไม่ผ่านการตรวจสอบ SPF

เพื่อป้องกันปัญหานี้ Microsoft 365 จึงใช้กระบวนการที่เรียกว่า Sender Rewriting Scheme (SRS) ซึ่งจะเขียนค่า Return-Path ใหม่เป็น email address ที่เกี่ยวข้องกับ Microsoft ทำให้สามารถผ่านการตรวจสอบ SPF ได้สำเร็จ

Original Return-Path: noreply@email.apple.com Rewritten Return-Path: bounces+SRS=8a6ka=3I@williamerdickinsonerltd.onmicrosoft.com

ถึงแม้ว่าการหลอกลวงแบบฟิชชิ่งนี้จะไม่มีอะไรเป็นพิเศษ หรือซับซ้อน แต่การนำฟีเจอร์ iCloud Calendar invite และการใช้เซิร์ฟเวอร์อีเมลของ Apple และ email address ของ Apple มาประกอบกันนั้น ช่วยเพิ่มความน่าเชื่อถือให้กับอีเมล และยังทำให้สามารถ bypass การตรวจจับของ spam filters ได้ง่ายขึ้น เนื่องจากมาจากแหล่งที่ถือว่าเชื่อถือได้

โดยทั่วไป หากได้รับ Calendar invite ที่ผิดปกติ และมีข้อความแปลก ๆ ควรตรวจสอบด้วยความระมัดระวัง

ที่มา : bleepingcomputer

You must be logged in to post a comment.