มีการค้นพบช่องโหว่ด้านความมั่นคงปลอดภัยที่สำคัญในโซลูชัน BeyondTrust Privilege Management for Windows ซึ่งช่วยให้ผู้โจมตีที่ผ่านการยืนยันตัวตนในระบบแล้วสามารถยกระดับสิทธิ์ตนเองขึ้นเป็นระดับผู้ดูแลระบบได้

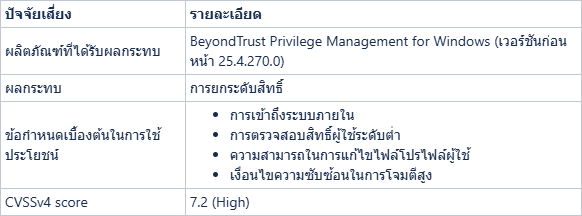

ช่องโหว่นี้มีหมายเลข CVE-2025-2297 และมี CVSSv4 Score 7.2 จัดอยู่ในระดับความรุนแรงสูง โดยส่งผลกระทบต่อทุกเวอร์ชันก่อนหน้า 25.4.270.0

สาเหตุของช่องโหว่มาจากการจัดการไฟล์โปรไฟล์ผู้ใช้ และ Challenge-Response Code ที่ไม่ถูกต้อง ซึ่งทำให้ผู้โจมตีสามารถแก้ไข Windows Registry เพื่อเข้าถึงสิทธิ์ของผู้ดูแลระบบโดยไม่ได้รับอนุญาต

ช่องโหว่ BeyondTrust Privilege Management for Windows

ช่องโหว่นี้จัดอยู่ในประเภท CWE-268 (Privilege Chaining) โดยอาศัยช่องโหว่ในกระบวนการจัด Challenge Response Code ภายในโปรไฟล์ผู้ใช้

จากการวิเคราะห์ทางเทคนิค ผู้โจมตีที่ผ่านการยืนยันตัวตนภายในเครื่อง สามารถแก้ไขไฟล์โปรไฟล์ของผู้ใช้ เพื่อแทรก challenge response codes ปลอมเข้าไปยัง registry ของผู้ใช้ภายใต้เงื่อนไขเฉพาะ

attack vector จะเกี่ยวข้องกับการเข้าถึง registry path HKEY_USERS[sid]\Software\Avecto\Privilege Guard Client\ChallengeResponseCache[sha256sum] ซึ่งผู้โจมตีสามารถแทรก response entries “forever” ที่เป็นอันตรายเข้าไปได้

วิธีการโจมตีนี้น่ากังวลอย่างยิ่ง เนื่องจากต้องการเพียงสิทธิ์การเข้าถึงภายในเครื่อง และสิทธิ์ของผู้ใช้งานทั่วไปในการดำเนินการ

ช่องโหว่นี้ส่งผลต่อผู้ใช้ที่สามารถแก้ไขไฟล์โปรไฟล์ของตนเองได้ ซึ่งถือเป็นความเสี่ยงสำคัญสำหรับองค์กรที่อนุญาตให้ผู้ใช้มีสิทธิ์แก้ไขไฟล์ในเครื่อง

ช่องโหว่นี้ได้รับการแจ้งเตือนโดยนักวิจัยด้านความปลอดภัย Lukasz Piotrowski และ Marius Kotlarz

การลดผลกระทบ

BeyondTrust ได้แก้ไขช่องโหว่นี้ในเวอร์ชัน 25.4.270.0 และเวอร์ชันที่ใหม่กว่านี้

ผู้ใช้งานบนระบบ Cloud ทั้งหมด ได้รับการอัปเกรดเป็นเวอร์ชัน 25.4 โดยอัตโนมัติ ขณะที่ลูกค้าภายในองค์กรจำเป็นต้องอัปเดตเวอร์ชัน 25.4.270.0 ด้วยตนเอง เพื่อแก้ไขช่องโหว่นี้

สำหรับองค์กรที่ไม่สามารถอัปเกรดได้ทันที BeyondTrust แนะนำให้ หลีกเลี่ยงการใช้ “forever” challenge response auto-elevation เพื่อเป็นการลดผลกระทบชั่วคราว

ผู้ดูแลระบบควรตรวจสอบ registry path ที่ได้รับผลกระทบอย่างต่อเนื่อง เพื่อค้นหาการตั้งค่า response entries “forever” ที่อาจมีอยู่ และควรทบทวนนโยบาย EPM (Endpoint Privilege Management) ให้สอดคล้องกับแนวทางความปลอดภัยที่เหมาะสม

ที่มา : cybersecuritynews

You must be logged in to post a comment.