ช่องโหว่ระดับ Critical หลายรายการในเราเตอร์ D-Link หลายรุ่น อาจเปิดโอกาสให้ผู้โจมตีสามารถเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล และเข้าถึงโครงสร้างพื้นฐานของเครือข่ายโดยไม่ได้รับอนุญาตได้

ช่องโหว่ดังกล่าวส่งผลกระทบต่อทุกรุ่นฮาร์ดแวร์ และทุกเวอร์ชันของเฟิร์มแวร์ในเราเตอร์ D-Link รุ่น DIR-816 ที่วางจำหน่ายนอกสหรัฐฯ ซึ่งปัจจุบันผลิตภัณฑ์รุ่นนี้ได้สิ้นสุดระยะเวลาการสนับสนุนไปแล้ว

ช่องโหว่ Buffer Overflow อาจถูกใช้ในการโจมตีด้วยการเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล

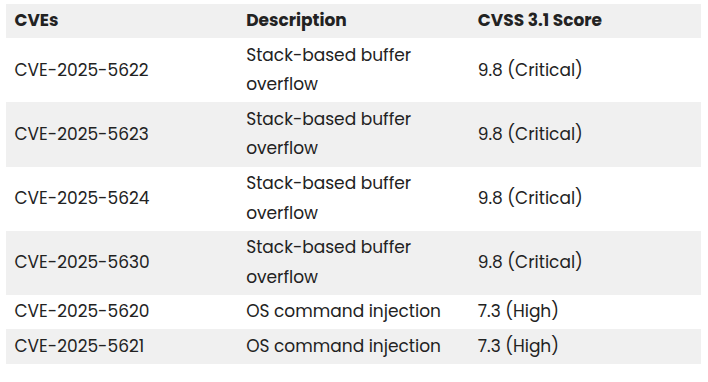

ในจำนวนช่องโหว่ทั้งหมด 6 รายการ มีจำนวนถึง 4 รายการ ที่ถูกจัดเป็นการโจมตีแบบ Stack-based Buffer Overflow ซึ่งมีความรุนแรงในระดับ Critical โดยได้คะแนน CVSS 9.8

หนึ่งในช่องโหว่เหล่านี้ ได้แก่ CVE-2025-5622 ที่ส่งผลกระทบต่อฟังก์ชัน wirelessApcli_5g ใน /goform/wirelessApcli_5g โดยการแก้ไขค่าพารามิเตอร์ apcli_mode_5g, apcli_enc_5g และ apcli_default_key_5g สามารถทำให้เกิด Memory Corruption ได้

ช่องโหว่ CVE-2025-5623 และ CVE-2025-5624 ต่างก็มีเป้าหมายการโจมตีไปที่ฟังก์ชัน qosClassifier ใน /goform/qosClassifier โดยอาศัยการดัดแปลงจาก arguments ของ dip_address และ sip_address เพื่อก่อให้เกิดช่องโหว่ stack-based buffer overflow

ช่องโหว่ระดับ Critical อีกรายการหนึ่ง CVE-2025-5630 ที่ส่งผลกระทบต่อไฟล์ /goform/form2lansetup.cgi โดยสามารถถูกโจมตีผ่านการแก้ไข IP parameter ได้

ช่องโหว่เหล่านี้จัดอยู่ในประเภท CWE-121 (Stack-based Buffer Overflow) และ CWE-119 (Memory Corruption) ที่ทำให้ผู้โจมตีสามารถเขียนข้อมูลทับในส่วนของหน่วยความจำ และอาจนำไปสู่การเรียกใช้โค้ดที่เป็นอันตรายด้วยสิทธิ์ระดับผู้ดูแลระบบได้

ช่องโหว่ Command Injection

นอกจากนี้ ยังมีช่องโหว่ระดับ High อีก 2 รายการ ที่เกี่ยวข้องกับการโจมตีแบบ OS command injection โดยช่องโหว่ CVE-2025-5620 มีเป้าหมายไปที่ฟังก์ชัน setipsec_config ใน /goform/setipsec_config ที่ผู้โจมตีสามารถแก้ไขพารามิเตอร์ localIP และ remoteIP เพื่อ inject system commands ที่ต้องการลงไปได้

ในทำนองเดียวกัน ช่องโหว่ CVE-2025-5621 ก็อาศัยฟังก์ชัน qosClassifier เช่นกัน ผ่านการแก้ไขพารามิเตอร์ dip_address และ sip_address เพื่อทำการโจมตีในลักษณะเดียวกัน

ช่องโหว่ Command Injection เหล่านี้ ถูกจัดอยู่ในประเภท CWE-78 (OS Command Injection) และ CWE-77 (Command Injection) โดยมีคะแนน CVSS อยู่ที่ 7.3 ที่ทำให้ผู้โจมตีสามารถเรียกใช้คำสั่งบนระบบโดยไม่ได้รับอนุญาตได้

ควรยกเลิกการใช้งานอุปกรณ์ทันที

ช่องโหว่เหล่านี้ถูกเปิดเผยครั้งแรกโดยนักวิจัยด้านความปลอดภัยที่ชื่อ pjqwudi ผ่านทาง VULDB Disclosure ซึ่งเป็นการเน้นย้ำถึงความรุนแรงของช่องโหว่ด้านความปลอดภัยในโครงสร้างพื้นฐานของเครือข่ายเหล่านี้

D-Link ได้ประกาศอย่างเป็นทางการว่าเราเตอร์รุ่น DIR-816 ทุกโมเดล อยู่ในสถานะสิ้นสุดการให้บริการแล้ว ซึ่งหมายความว่าจะไม่มีการออกอัปเดตเฟิร์มแวร์ หรือแพตช์ความปลอดภัยใด ๆ อีกต่อไป

D-Link แนะนำให้เลิกใช้งานอุปกรณ์เหล่านี้โดยทันที พร้อมเตือนว่าหากยังใช้งานต่อไป อาจก่อให้เกิดความเสี่ยงด้านความปลอดภัยอย่างร้ายแรงต่อเครือข่ายที่มีการเชื่อมต่ออยู่

ผู้ใช้งานควรเปลี่ยนไปใช้ผลิตภัณฑ์รุ่นใหม่ที่ยังคงได้รับการพัฒนาเฟิร์มแวร์อย่างต่อเนื่อง, ทำการสำรองข้อมูลทั้งหมดอย่างละเอียด และติดต่อตัวแทนจำหน่ายของ D-Link ประจำภูมิภาคของท่านเพื่อขอคำแนะนำเกี่ยวกับการเปลี่ยนอุปกรณ์ใหม่

ที่มา : cybersecuritynews

You must be logged in to post a comment.