Ivanti ปล่อยแพตซ์อัปเดตด้านความปลอดภัยสำหรับ Ivanti Connect Secure (ICS), Ivanti Policy Secure (IPS) และ Ivanti Secure Access Client (ISAC) เพื่อแก้ไขช่องโหว่หลายรายการ รวมถึงช่องโหว่ความรุนแรงระดับ Critical สามรายการ

บริษัทได้รับทราบข้อมูลเกี่ยวกับช่องโหว่เหล่านี้ผ่านโครงการการเปิดเผยข้อมูลช่องโหว่จากนักวิจัยด้านความปลอดภัยที่ CISA และ Akamai รวมถึงจากแพลตฟอร์ม HackerOne สำหรับการรายงานช่องโหว่

Ivanti ระบุในประกาศความปลอดภัยว่า ยังไม่ได้รับรายงานเกี่ยวกับการโจมตีที่เกี่ยวข้องกับช่องโหว่เหล่านี้ แต่แนะนำให้ผู้ใช้งานติดตั้งแพตซ์อัปเดตด้านความปลอดภัยโดยเร็วที่สุด

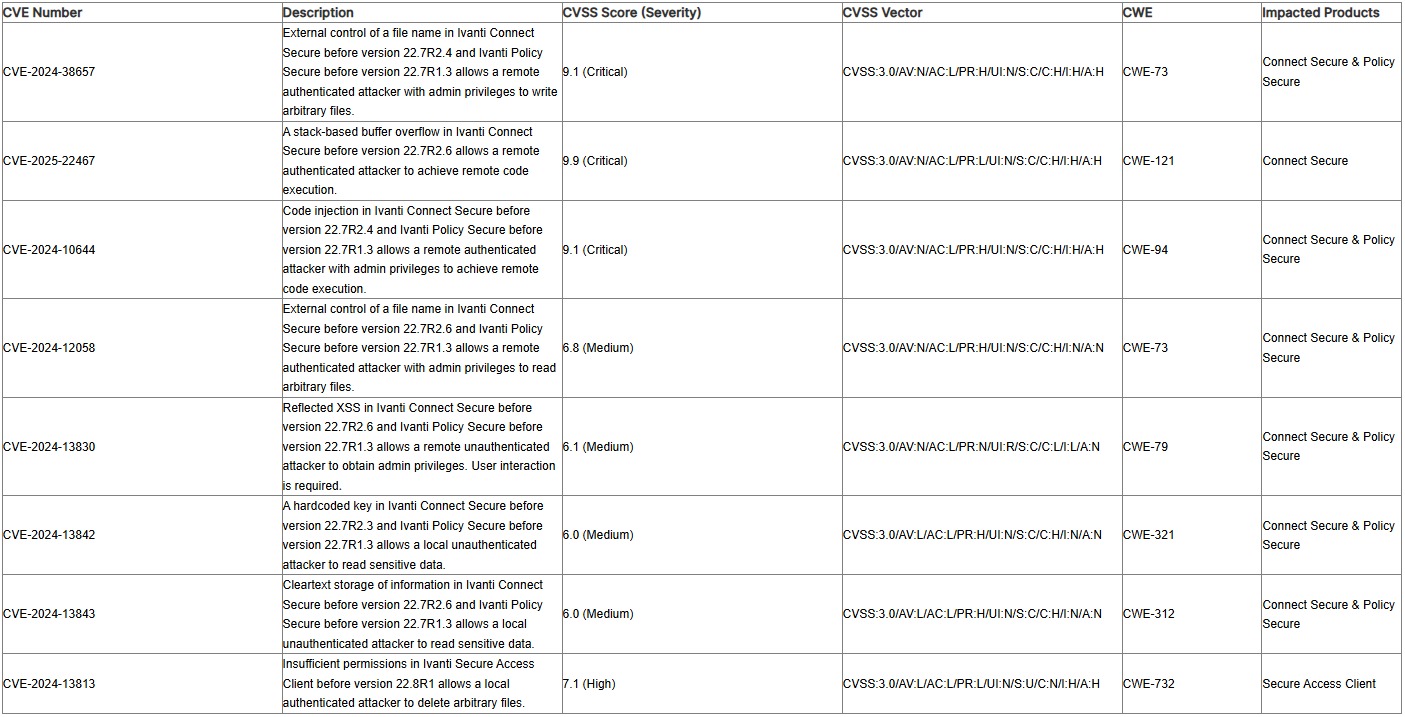

ช่องโหว่ความปลอดภัยระดับ Critical สามรายการที่ Ivanti แก้ไขมีดังนี้

- CVE-2025-22467 : Stack-based buffer overflow ใน ICS ทำให้ผู้ไม่หวังดีที่ผ่านการยืนยันตัวตนจากภายนอก และมีสิทธิ์ระดับต่ำสามารถเรียกใช้โค้ดที่เป็นอันตรายได้ (คะแนน CVSS 9.9 ความรุนแรงระดับ Critical)

- CVE-2024-38657 : การควบคุมชื่อไฟล์จากภายนอก ทำให้ผู้ไม่หวังดีที่ผ่านการยืนยันตัวตนจากภายนอก สามารถเขียนไฟล์ที่ต้องการใน ICS และ IPS ได้ (คะแนน CVSS 9.1 ความรุนแรงระดับ Critical)

- CVE-2024-10644 : ช่องโหว่ Code injection ทำให้ผู้ไม่หวังดีที่ผ่านการยืนยันตัวตนจากภายนอก สามารถเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกลใน ICS และ IPS ได้ (คะแนน CVSS 9.1 ความรุนแรงระดับ Critical)

การโจมตีช่องโหว่ทั้งสามรายการสามารถทำได้จากภายนอก แต่ผู้ไม่หวังดีจำเป็นต้องผ่านการยืนยันตัวตนก่อน นอกจากนี้ มีสองช่องโหว่ที่ผู้โจมตีต้องมีสิทธิ์ระดับผู้ดูแลระบบเพื่อให้สามารถเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล หรือเขียนไฟล์ตามที่ต้องการได้

อย่างไรก็ตาม ความเสี่ยงยังคงสูงมาก เนื่องจากภัยคุกคามจากภายใน หรือผู้ไม่หวังดีที่ขโมยข้อมูล credentials ผ่านการฟิชชิ่ง, การละเมิดข้อมูลก่อนหน้า หรือการโจมตีด้วยการเดารหัสผ่านยังสามารถใช้ช่องโหว่เหล่านี้ในการดำเนินการที่เป็นอันตรายได้

นอกจากนี้ในประกาศความปลอดภัยยังมีช่องโหว่อีกห้ารายการที่มีความรุนแรงตั้งแต่ระดับปานกลางถึงสูง โดยช่องโหว่ที่พบ ได้แก่ ช่องโหว่การโจมตีแบบ Cross-Site Scripting (XSS), Hardcoded Keys, การเก็บข้อมูลที่สำคัญไว้ในรูปแบบ Cleartext และ Insufficient Permissions

ช่องโหว่เหล่านี้ส่งผลกระทบต่อ ICS เวอร์ชัน 22.7R2.5 และรุ่นเก่ากว่า, IPS เวอร์ชัน 22.7R1.2 และรุ่นเก่ากว่า, และ ISAC เวอร์ชัน 22.7R4 และรุ่นต่ำกว่า รายละเอียดเกี่ยวกับผลิตภัณฑ์ที่ได้รับผลกระทบจากแต่ละช่องโหว่สามารถดูได้จากตารางด้านล่าง

ช่องโหว่เหล่านี้ได้รับการแก้ไขแล้วในเวอร์ชัน ICS 22.7R2.6, IPS 22.7R1.3 และ ISAC 22.8R1 ซึ่งเป็นเวอร์ชันที่แนะนำให้ผู้ดูแลระบบอัปเกรด

Ivanti ยังยอมรับว่าช่องโหว่ดังกล่าวส่งผลกระทบต่อ Pulse Connect Secure 9.x ด้วย แต่ระบุว่าไม่มีแผนที่จะออกแพตซ์แก้ไขสำหรับผลิตภัณฑ์เหล่านี้ เนื่องจากสิ้นสุดระยะเวลาการสนับสนุนของผลิตภัณฑ์แล้ว

Ivanti อธิบายว่า "ผลิตภัณฑ์ Pulse Connect Secure เวอร์ชัน 9.x ได้ถึงช่วง End of Engineering ในเดือนมิถุนายน 2024 และได้ถึงช่วง End-of-Support ตั้งแต่วันที่ 31 ธันวาคม 2024 ด้วยเหตุนี้ เวอร์ชัน 9.x ของ Connect Secure จึงไม่ได้รับการแก้ไขช่องโหว่อีกต่อไป"

โดยบริษัทแนะนำให้ลูกค้าทำการอัปเกรดเป็นเวอร์ชัน 22.7 ของ Ivanti Connect Secure

Ivanti ยังไม่ได้ระบุวิธีการลดความเสี่ยงอื่น ๆ สำหรับช่องโหว่ที่ได้รับการแก้ไขในครั้งนี้ และการติดตั้งอัปเดตเวอร์ชันล่าสุดถือเป็นวิธีการที่แนะนำในการแก้ไขปัญหานี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.