ผู้โจมตีทำการโจมตีบริษัท Partner ของ ESET ในอิสราเอล เพื่อส่งอีเมลฟิชชิงไปยังธุรกิจต่าง ๆ ในอิสราเอล โดยในอีเมลเหล่านั้นมีโปรแกรมลบข้อมูล (data wiper) ซึ่งปลอมตัวเป็นซอฟต์แวร์แอนตี้ไวรัส เพื่อใช้ในการโจมตี และทำลายข้อมูล

Data Wiper เป็นมัลแวร์ที่ใช้ในการลบไฟล์ทั้งหมดในคอมพิวเตอร์ และมักจะลบ หรือทำลาย partition table เพื่อต้องการทำให้การกู้คืนข้อมูลทำได้ยากขึ้น

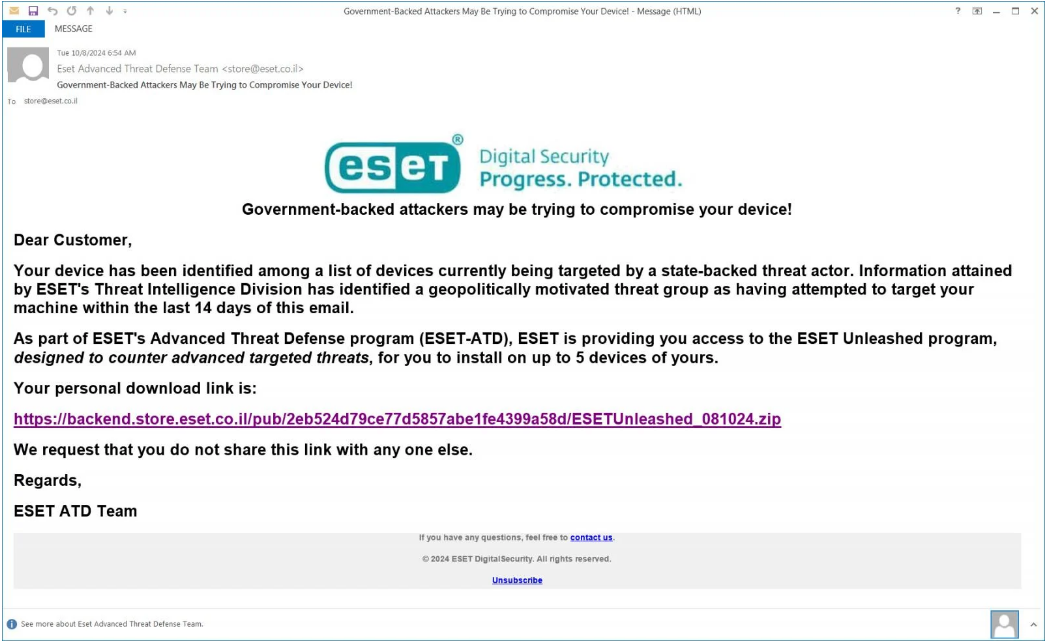

แคมเปญฟิชชิงนี้ เริ่มต้นเมื่อวันที่ 8 ตุลาคม 2024 โดยมีอีเมลที่มีโลโก้ของ ESET ถูกส่งจากโดเมน eset.co.il ซึ่งเป็นโดเมนที่มีความน่าเชื่อถือ แสดงให้เห็นว่าเซิร์ฟเวอร์อีเมลของ ESET ในอิสราเอลถูกโจมตี โดยเหตุการณ์นี้เป็นส่วนหนึ่งของการโจมตีในครั้งนี้

แม้ว่าโดเมน eset.co.il จะมีเนื้อหา และโลโก้ของ ESET ติดอยู่ แต่ ESET ให้ข้อมูลกับ BleepingComputer ว่า โดเมนนี้ดำเนินการโดย Comsecure ซึ่งเป็นตัวแทนจำหน่ายในอิสราเอล

อีเมลเหล่านี้แอบอ้างว่ามาจาก ESET's Advanded Threat Defense Team และมีการเตือนลูกค้าว่ามีผู้โจมตีที่ได้รับการสนับสนุนจากรัฐบาลกำลังพยายามโจมตีอุปกรณ์ของผู้ที่ได้รับอีเมลอยู่ เพื่อช่วยปกป้องอุปกรณ์ ESET จะมีการเสนอเครื่องมือป้องกันมัลแวร์ขั้นสูงที่เรียกว่า ESET Unleashed เพื่อป้องกันภัยคุกคามดังกล่าว

ตัวอย่างข้อความจากอีเมลฟิชชิงที่ BleepingComputer ได้รับมาซึ่งระบุว่า "อุปกรณ์ของคุณอยู่ในรายชื่ออุปกรณ์ที่กำลังถูกโจมตีจากผู้ไม่หวังดีที่ได้รับการสนับสนุนจากรัฐบาล โดยข้อมูลนี้ได้รับมาจากทีม ESET's Threat Intelligence Division ของ ESET ซึ่งระบุว่ากลุ่มผู้โจมตีนี้มีแรงจูงใจทางการเมือง และได้พยายามโจมตีเครื่องของคุณภายใน 14 วันที่ผ่านมา"

"โดยส่วนหนึ่งของโปรแกรมการป้องกันภัยคุกคามขั้นสูงของ ESET-ATD คุณสามารถเข้าถึงโปรแกรม ESET Unleashed ที่ได้รับการออกแบบมาเพื่อต่อต้านภัยคุกคามขั้นสูงแบบกำหนดเป้าหมาย ซึ่งให้คุณสามารถติดตั้งโปรแกรมดังกล่าวได้ในอุปกรณ์ของคุณสูงสุดได้จำนวน 5 เครื่อง"

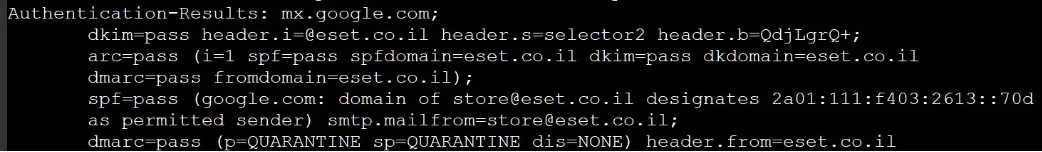

จากส่วน Headers ของอีเมลฟิชชิ่ง BleepingComputer ได้ยืนยันว่าอีเมลดังกล่าวมีต้นทางมาจากอีเมลเซิร์ฟเวอร์ที่มีความน่าเชื่อถือ โดยโดเมน eset.co.il ได้ผ่านการทดสอบการตรวจสอบสิทธิ์ SPF, DKIM และ DMARC

เพื่อเพิ่มความน่าเชื่อถือให้กับการโจมตี ลิงก์สำหรับดาวน์โหลดจะถูกโฮสต์บนโดเมน eset.co.il ที่ URL เช่น

[https://backend[.]store[.]eset[.]co[.]il/pub/2eb524d79ce77d5857abe1fe4399a58d/ESETUnleashed_081024[.]zip]|https://backend.store.eset.co[.]il/pub/2eb524d79ce77d5857abe1fe4399a58d/ESETUnleashed_081024.zip]

ซึ่งตอนนี้ถูกปิดการใช้งานแล้ว

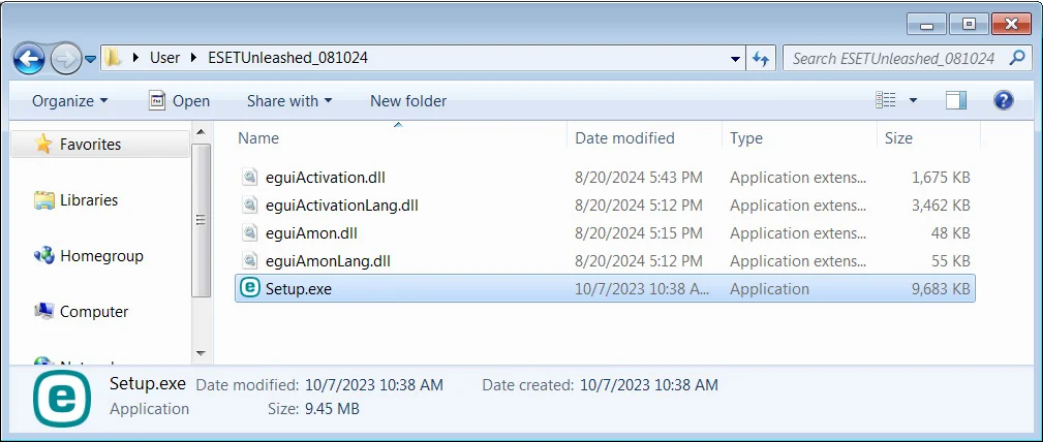

ไฟล์ ZIP นี้ประกอบด้วยไฟล์ DLL สี่ไฟล์ที่มี digital signed มาจาก ESET's legitimate code signing certificate ที่น่าเชื่อถือ และไฟล์ Setup.exe ที่ไม่มี digital signed

ไฟล์ DLL ทั้งสี่ไฟล์เป็นไฟล์ที่ปกติ ซึ่งเป็นส่วนหนึ่งของซอฟต์แวร์แอนตี้ไวรัสของ ESET อย่างไรก็ตามไฟล์ Setup.exe เป็นมัลแวร์ประเภท data wiper ที่เป็นอันตราย

BleepingComputer พยายามทดสอบมัลแวร์ data wiper บน virtual machine แต่ไฟล์ดังกล่าวไม่สามารถดำเนินการได้

ในขณะที่ผู้เชี่ยวชาญด้านความปลอดภัยไซเบอร์ Kevin Beaumont ประสบความสำเร็จเมื่อรันบน PC จริง โดยระบุว่าโปรแกรมจะเชื่อมต่อกับเว็บไซต์ข่าวของอิสราเอลที่มีความน่าเชื่อถืออย่าง www.oref.org.il

Beaumont ระบุว่าไฟล์ Setup.exe เป็นโปรแกรมที่เป็นอันตราย โดยจะใช้เทคนิคต่าง ๆ เพื่อพยายามหลีกเลี่ยงการตรวจจับ

มันสามารถทำงานได้บนเครื่อง PC จริงเท่านั้น โดยมันสามารถเรียกใช้ฟังก์ชันที่เป็นอันตราย เช่น การเรียกใช้ Mutex ซึ่งเป็นมัลแวร์จากกลุ่มเรียกค่าไถ่ และกลุ่มแรนซัมแวร์ Yanluowang

ในเวลานี้ ยังไม่ทราบว่ามีบริษัทจำนวนกี่แห่งที่ตกเป็นเป้าหมายในแคมเปญฟิชชิ่งนี้ และบริษัท Comsecure ซึ่งเป็นผู้จัดจำหน่ายของ ESET ในอิสราเอลถูกโจมตีได้อย่างไร

BleepingComputer ได้ส่งอีเมลถึงหลายคนในบริษัท Comsecure รวมถึง CEO ของบริษัท แต่ยังไม่ได้รับคำตอบ

แม้ว่าการโจมตีครั้งนี้จะยังไม่ได้ถูกระบุว่าเกี่ยวข้องกับผู้โจมตี หรือกลุ่ม hacktivism ใดเป็นพิเศษ แต่มัลแวร์ประเภทการลบข้อมูล (data wipers) เป็นเครื่องมือที่ได้รับความนิยมในการโจมตีต่ออิสราเอลมาอย่างยาวนาน

ในปี 2017 ได้มีการค้นพบมัลแวร์ลบข้อมูล เพื่อใช้ในการโจมตีอิสราเอล โดยมีปาเลสไตน์เป็นผู้สนับสนุน ซึ่งมัลแวร์มีชื่อว่า IsraBye

ในปี 2023 อิสราเอลได้เผชิญกับการโจมตีของ BiBi wiper หลายครั้งที่มุ่งเป้าไปที่องค์กรต่าง ๆ รวมถึงในภาคการศึกษา และเทคโนโลยี

การโจมตีหลายครั้งมีความเชื่อมโยงกับผู้โจมตีชาวอิหร่าน ซึ่งมีเป้าหมายไม่ใช่เพื่อสร้างรายได้ แต่เป็นการสร้างความวุ่นวาย และทำลายเศรษฐกิจของอิสราเอล

ที่มา : bleepingcomputer

You must be logged in to post a comment.