นักวิจัยจาก Positive Technologies บริษัทด้านการรักษาความปลอดภัยทางไซเบอร์ของรัสเซีย ได้ค้นพบกลุ่ม Hacker ใช้ช่องโหว่ใน Roundcube Webmail client เพื่อโจมตีองค์กรของรัฐบาลในเครือรัฐเอกราช (CIS) ซึ่งเป็นภูมิภาคที่สืบทอดมาจากสหภาพโซเวียต โดยพบการโจมตีในเดือนมิถุนายน 2024

Roundcube Webmail เป็น open-source, PHP-based webmail solution พร้อมรองรับ plugin เพื่อขยายฟังก์ชันการทำงาน โดยเป็นที่นิยมในหมู่หน่วยงานเชิงพาณิชย์ และหน่วยงานภาครัฐ

ผู้โจมตีใช้ประโยชน์จากช่องโหว่ XSS (cross-site scripting) ระดับความรุนแรงปานกลางหมายเลข CVE-2024-37383 ซึ่งสามารถทำให้เรียกใช้โค้ด JavaScript ที่เป็นอันตรายบนหน้า Roundcube เมื่อเปิดอีเมลที่สร้างขึ้นมาเป็นพิเศษ

ปัญหานี้เกิดขึ้นจากการประมวลผล SVG elements ที่ไม่เหมาะสมในอีเมล ซึ่งจะข้ามการตรวจสอบ syntax และอนุญาตให้เรียกใช้โค้ดที่เป็นอันตรายบนหน้าของผู้ใช้งานได้

“Empty” email สามารถขโมยข้อมูล

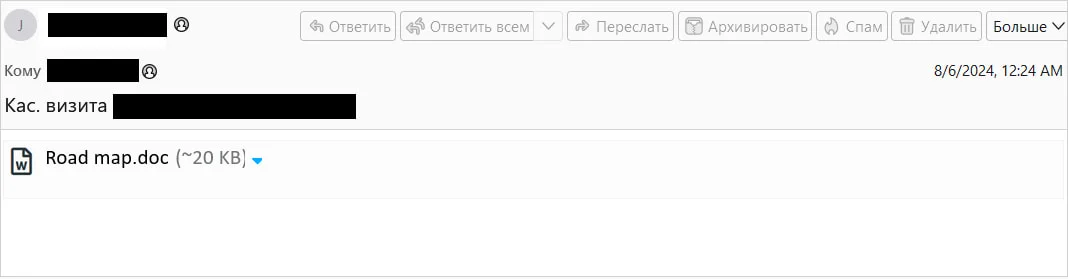

Positive Technologies รายงานว่า การโจมตีนี้จะใช้อีเมลที่ไม่มีเนื้อหาที่มองเห็นได้ และมีไฟล์แนบเป็นไฟล์ .DOC เท่านั้น อย่างไรก็ตาม Hacker ได้ฝังเพย์โหลดที่ซ่อนอยู่ภายในโค้ดที่ไคลเอนต์ใช้ประมวลผล แต่จะไม่แสดงในเนื้อหาข้อความตามแท็กเฉพาะ ซึ่งในกรณีนี้คือ “<animate>”

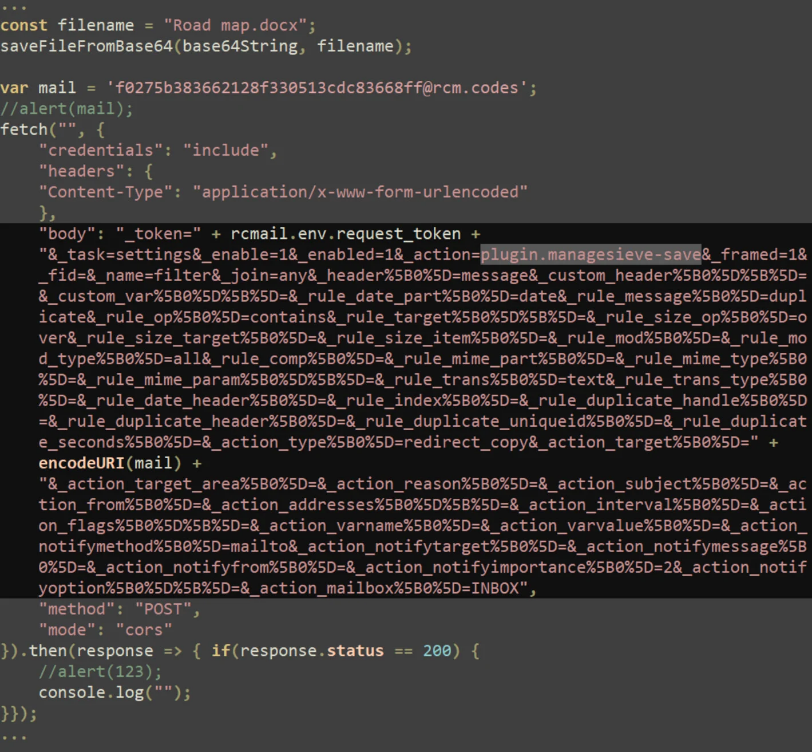

เพย์โหลดเป็นส่วนของ JavaScript code ที่เข้ารหัสด้วย base64 ซึ่งปลอมตัวเป็นค่า "href" โดยจะดาวน์โหลดเอกสาร decoy (Road map.doc) จาก mail server เพื่อเบี่ยงเบนความสนใจของเหยื่อ ในเวลาเดียวกันยัง inject แบบฟอร์มการเข้าสู่ระบบที่ไม่ได้รับอนุญาตลงในหน้า HTML เพื่อ request messages จาก mail server

ตามรายงานของนักวิจัยระบุว่า Hacker คาดหวังว่าจะมีการกรอกข้อมูลในฟิลด์ทั้งสองช่อง ไม่ว่าจะด้วยตนเอง หรือโดยอัตโนมัติ จึงสามารถรับข้อมูล account credentials ของเป้าหมายได้ โดยข้อมูลจะถูกส่งไปยัง remote server ที่ “libcdn[.]org” ที่พึ่งลงทะเบียน และโฮสต์อยู่บน Cloudflare infrastructure

นอกจากนี้ ผู้โจมตียังใช้ ManageSieve plugin เพื่อดึงข้อความออกจาก mail server

การป้องกัน Roundcube Webmail จากช่องโหว่

CVE-2024-37383 มีผลต่อ Roundcube เวอร์ชันก่อนหน้า 1.5.6 และเวอร์ชัน 1.6 ถึง 1.6.6 ดังนั้นจึงขอแนะนำให้ผู้ดูแลระบบที่ยังใช้เวอร์ชันเหล่านั้นทำการอัปเดตโดยเร็วที่สุด

โดยช่องโหว่ดังกล่าวได้รับการแก้ไขด้วยการอัปเดต Roundcube Webmail เวอร์ชัน 1.5.7 และเวอร์ชัน 1.6.7 เมื่อวันที่ 19 พฤษภาคม 2024 และเวอร์ชันล่าสุดที่มีการอัปเดตที่แนะนำคือเวอร์ชัน 1.6.9 ซึ่งเปิดตัวเมื่อวันที่ 1 กันยายน 2024 ทั้งนี้ช่องโหว่ของ Roundcube มักถูกใช้โจมตีโดยกลุ่ม Hacker เนื่องมาจากองค์กรสำคัญ ๆ ส่วนใหญ่ใช้ open-source tool นี้

ในต้นปี 2024 ทาง CISA ได้ออกแจ้งเตือนเกี่ยวกับ Hacker ที่มุ่งเป้าการโจมตีไปยังช่องโหว่ CVE-2023-43770 ซึ่งเป็นช่องโหว่ XSS อีกรายการใน Roundcube โดยให้เวลาสองสัปดาห์แก่องค์กรของรัฐบาลกลางในการแก้ไขช่องโหว่ดังกล่าว

ในเดือนตุลาคม 2023 Hacker ชาวรัสเซียที่รู้จักกันในชื่อ 'Winter Vivern' ได้ถูกตรวจพบว่าใช้ช่องโหว่ XSS แบบ zero-day ใน Roundcube (CVE-2023-5631) ในการโจมตีเพื่อเจาะระบบของหน่วยงานรัฐบาล และสถาบันวิจัยในยุโรป

ในเดือนมิถุนายน 2023 แฮ็กเกอร์ GRU จากกลุ่ม APT28 ได้ใช้ช่องโหว่ Roundcube 4 รายการเพื่อขโมยข้อมูลจาก mail server ที่ใช้โดยองค์กรต่าง ๆ หลายแห่งในยูเครน รวมถึงหน่วยงานของรัฐบาล

ที่มา : bleepingcomputer

You must be logged in to post a comment.