ผู้เชี่ยวชาญด้าน IT จากเกาหลีเหนือที่หลอกลวงบริษัทในชาติตะวันตกให้จ้างงานพวกเขา กำลังขโมยข้อมูลจากเครือข่ายขององค์กร และเรียกค่าไถ่เพื่อไม่ให้เปิดเผยข้อมูลนั้น

การส่งแรงงาน IT ไปหางานทำในบริษัทของประเทศที่ร่ำรวยกว่า เป็นกลยุทธ์ที่เกาหลีเหนือใช้มาหลายปีเพื่อเข้าถึงข้อมูลสำคัญสำหรับการโจมตีทางไซเบอร์ หรือสร้างรายได้สำหรับโครงการอาวุธของประเทศ

นักวิจัยจากบริษัทด้านความปลอดภัยไซเบอร์ Secureworks ได้ค้นพบการเรียกค่าไถ่นี้ระหว่างการตรวจสอบเหตุการณ์ฉ้อโกงหลายครั้ง

นักวิจัยระบุว่า หลังจากสิ้นสุดการจ้างคนสัญชาติเกาหลีเหนือซึ่งมีสิทธิ์เข้าถึงข้อมูลที่เป็นความลับ (ในฐานะเป็นส่วนหนึ่งของผู้รับจ้าง) บริษัทจะได้รับอีเมลเรียกค่าไถ่เป็นครั้งแรก

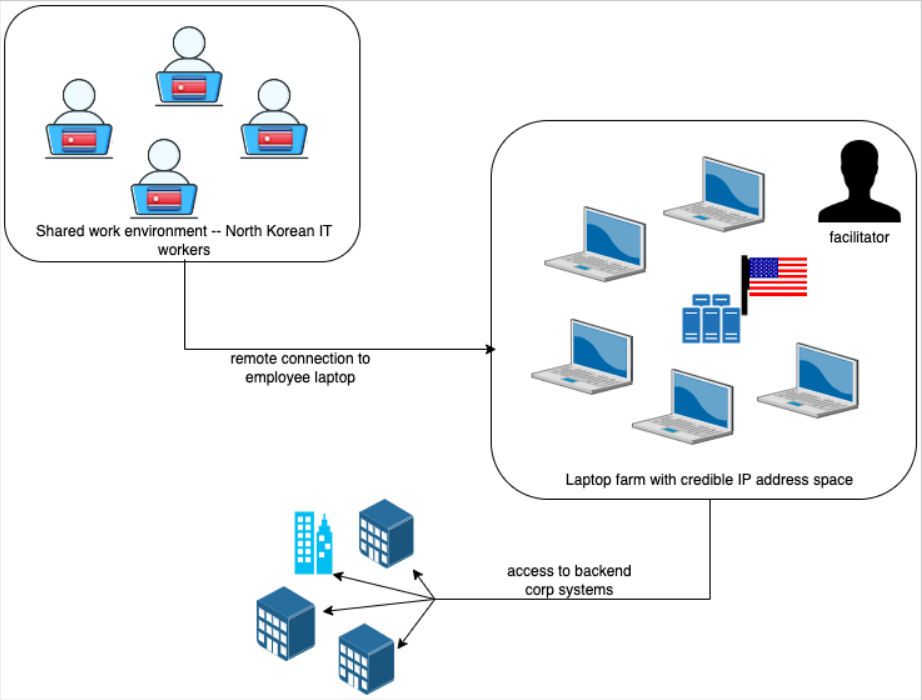

เพื่อให้ได้งาน และหลีกเลี่ยงการถูกสงสัยในภายหลัง พนักงานไอทีปลอมจะใช้ข้อมูลส่วนตัวปลอม หรือข้อมูลที่ขโมยมา และใช้เทคนิค laptop farms เพื่อส่งข้อมูลระหว่างตำแหน่งที่อยู่จริงของพวกเขากับบริษัทผ่านจุดที่อยู่ในสหรัฐอเมริกา

นอกจากนี้ พวกเขายังหลีกเลี่ยงการใช้วิดีโอในระหว่างการประชุม หรือใช้เทคนิคต่าง ๆ เพื่อปกปิดใบหน้าระหว่างการประชุมวิดีโอ เช่น ใช้เครื่องมือปัญญาประดิษฐ์ (AI)

ในเดือนกรกฎาคม บริษัทด้านความปลอดภัยไซเบอร์ของสหรัฐอเมริกา KnowBe4 เปิดเผยว่าพวกเขาเป็นหนึ่งในบริษัทหลายร้อยแห่งที่ตกเป็นเหยื่อ และในกรณีของพวกเขา ผู้โจมตีพยายามติดตั้งมัลแวร์ประเภทขโมยข้อมูล (infostealer) ลงในคอมพิวเตอร์ของบริษัท

Secureworks ได้ติดตามกลุ่มการจ้างงาน และกลุ่มพนักงาน IT ของเกาหลีเหนือในชื่อ Nickel Tapestry ขณะที่ Mandiant เรียกกลุ่มนี้ว่า UNC5267

ตัวอย่างหนึ่งของแคมเปญ Nickel Tapestry ในช่วงกลางปี 2024 ที่ Secureworks ได้ตรวจสอบคือกรณีของบริษัทที่ถูกขโมยข้อมูลสำคัญทันทีหลังจากมีการจ้างพนักงานจากภายนอก

ข้อมูลถูกส่งออกไปยังพื้นที่บน Google Drive ส่วนตัว โดยใช้ virtual desktop infrastructure (VDI)

หลังจากเลิกจ้างงาน เนื่องจากผลงานไม่ดี บริษัทเริ่มได้รับอีเมลขู่กรรโชกจากที่อยู่อีเมล Outlook และ Gmail ภายนอก ซึ่งมีตัวอย่างข้อมูลที่ถูกขโมยมาในไฟล์ ZIP

ผู้โจมตีเรียกค่าไถ่เป็นจำนวนเงินหกหลักโดยขอให้ชำระเป็นสกุลเงินดิจิทัล เพื่อแลกกับการไม่เปิดเผยข้อมูลต่อสาธารณะ

การตรวจสอบของ Secureworks พบว่า Nickel Tapestry ใช้ Astrill VPN และพร็อกซีของที่พักอาศัยในการปกปิดที่อยู่ IP จริงระหว่างการโจมตี และมีการใช้ AnyDesk ในการเข้าถึงระบบจากระยะไกล

นักวิจัยเตือนว่าพนักงานไอทีของเกาหลีเหนือมักจะติดต่อกัน และให้คำแนะนำกัน รวมไปถึงแนะนำให้สมัครงานในบริษัทต่าง ๆ

องค์กรควรระมัดระวังเมื่อจ้างพนักงานจากที่ห่างไกล หรือฟรีแลนซ์ และสังเกตพฤติกรรมที่ผิดปกติ เช่น การเปลี่ยนแปลงบัญชีชำระเงิน และที่อยู่จัดส่งแล็ปท็อป การส่งประวัติย่อแบบทั่วไป การติดต่อในเวลาที่ไม่ปกติ และการปฏิเสธที่จะเปิดกล้องในระหว่างการสัมภาษณ์

ที่มา : bleepingcomputer

You must be logged in to post a comment.