เวอร์ชันใหม่ของ 'Necro' มัลแวร์ loader บนอุปกรณ์ Android ได้ถูกติดตั้งบนอุปกรณ์กว่า 11 ล้านเครื่องผ่าน Google Play ในการโจมตีแบบ supply chain attacks

เวอร์ชันใหม่ของ Trojan Necro ตัวนี้ถูกติดตั้งผ่าน software development kits (SDK) ที่เป็นอันตราย ซึ่งถูกใช้โดยแอปพลิเคชันที่ถูกต้อง เช่น Android game mods และเวอร์ชันที่มีการปรับแต่งของซอฟต์แวร์ยอดนิยม เช่น Spotify, WhatsApp และ Minecraft

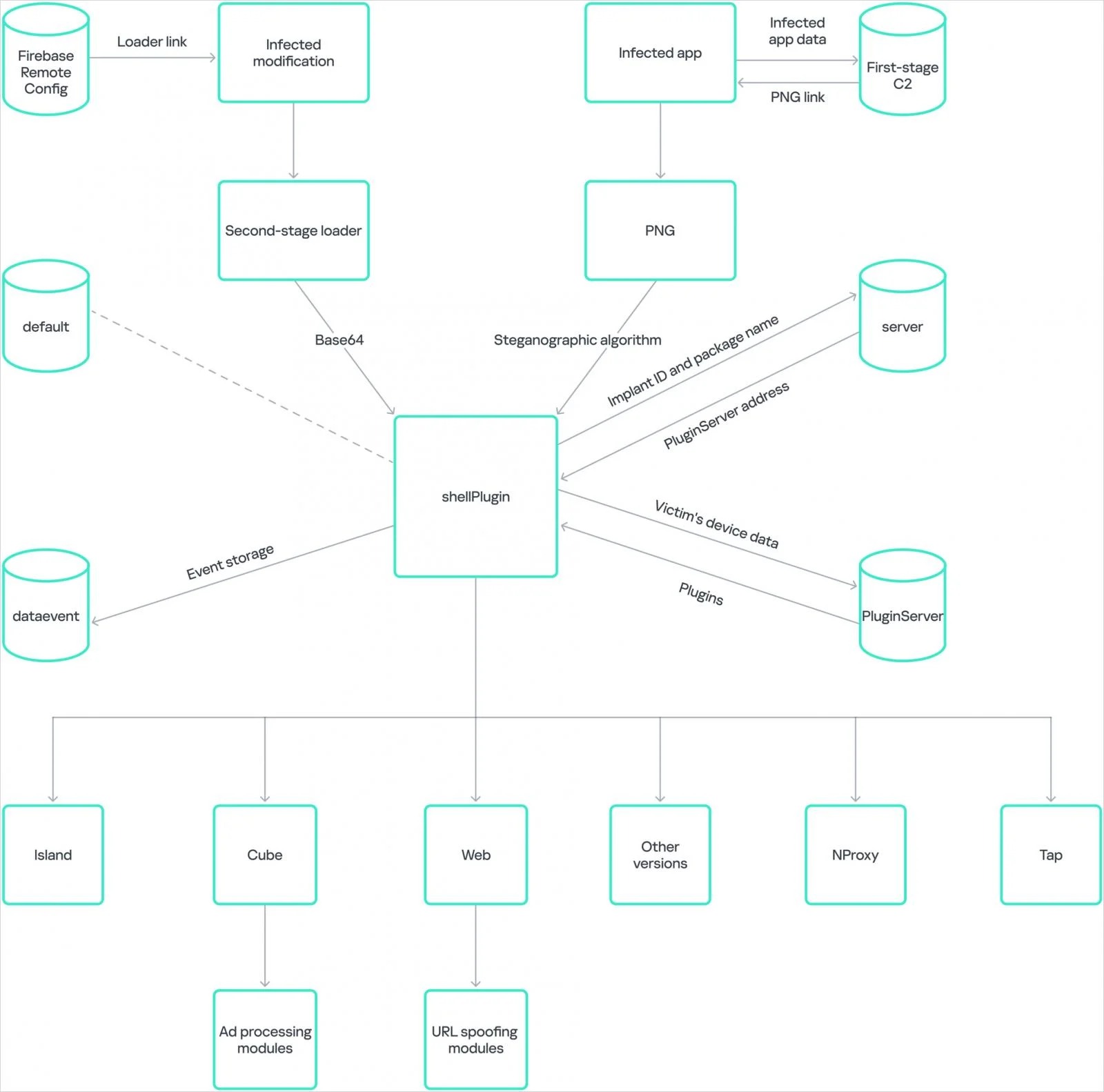

Necro จะติดตั้งเพย์โหลดหลายรายการบนอุปกรณ์ที่ติดไวรัส และเปิดใช้งานปลั๊กอินที่เป็นอันตรายต่าง ๆ เช่น

- แอดแวร์ที่โหลดลิงก์ผ่าน WebView ที่มองไม่เห็น (Island plugin, Cube SDK)

- โมดูลที่ดาวน์โหลด และดำเนินการไฟล์ JavaScript และไฟล์ DEX (Happy SDK, Jar SDK)

- เครื่องมือที่ออกแบบมาโดยเฉพาะเพื่อช่วยในการฉ้อโกงการ subscription (Web plugin, Happy SDK, Tap plugin)

- กลไกที่ใช้ประโยชน์จากอุปกรณ์ที่ติดมัลแวร์เป็นพร็อกซีเพื่อใช้ในการรับส่งข้อมูลที่เป็นอันตราย (NProxy plugin)

Necro Trojan บน Google Play

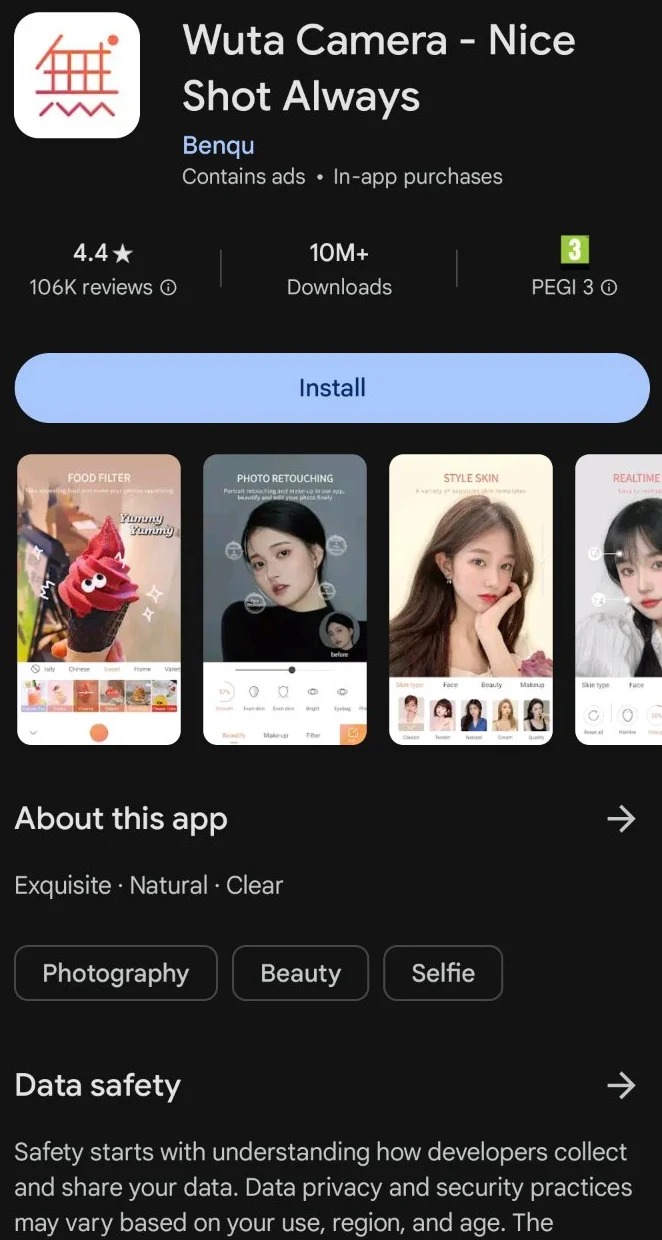

Kaspersky พบการติดตั้งของ Necro loader บนสองแอปพลิเคชันใน Google Play ซึ่งทั้งสองแอปพลิเคชันมีฐานผู้ใช้งานจำนวนมาก

แอปพลิเคชันแรก คือ Wuta Camera โดย 'Benqu' ซึ่งเป็นเครื่องมือสำหรับการแก้ไข และตกแต่งรูปภาพที่มีการดาวน์โหลดมากกว่า 10 ล้านครั้งบน Google Play

นักวิเคราะห์ภัยคุกคามรายงานว่า Necro ปรากฎในแอปพลิเคชันตั้งแต่การเปิดตัวเวอร์ชัน 6.3.2.148 และยังคงฝังอยู่จนถึงเวอร์ชัน 6.3.6.148 ซึ่งเป็นช่วงที่ Kaspersky แจ้งให้ทาง Google ทราบ

ถึงแม้ว่าโทรจันจะถูกลบออกไปแล้วในเวอร์ชัน 6.3.7.138 แต่เพย์โหลดต่าง ๆ ที่อาจได้รับการติดตั้งผ่านเวอร์ชันเก่าอาจยังคงซ่อนอยู่ในอุปกรณ์ Android

แอปพลิเคชันที่สองที่ติดตั้ง Necro คือ Max Browser โดย 'WA message recover-wamr' ซึ่งมียอดการดาวน์โหลด 1 ล้านครั้งใน Google Play จนกระทั่งถูกลบออกหลังจากที่ Kaspersky รายงาน

Kaspersky แจ้งว่าเวอร์ชันล่าสุดของ Max Browser คือ 1.2.0 ยังคงมี Necro อยู่ ดังนั้นจึงไม่มีเวอร์ชันที่ปลอดภัยให้ผู้ใช้สามารถอัปเกรดได้ และแนะนำให้ผู้ใช้เว็บเบราว์เซอร์ถอนการติดตั้งทันที และเปลี่ยนไปใช้เว็บเบราว์เซอร์อื่นแทน

Kaspersky แจ้งว่าทั้งสองแอปพลิเคชันติดมัลแวร์โดย SDK โฆษณาที่ชื่อว่า 'Coral SDK' ซึ่งใช้การเข้ารหัสเพื่อซ่อนพฤติกรรมที่เป็นอันตราย และยังใช้การซ่อนข้อมูลใส่ลงในรูปภาพ (steganography) เพื่อดาวน์โหลดเพย์โหลดขั้นที่สอง 'shellPlugin' ซึ่งปลอมตัวเป็นภาพ PNG ที่ไม่เป็นอันตราย

Google ให้ข้อมูลกับ BleepingComputer ว่าได้ทราบเกี่ยวกับแอปพลิเคชันที่ถูกแจ้ง และกำลังทำการตรวจสอบ

นอกเหนือจากแหล่งข้อมูลอย่างเป็นทางการ

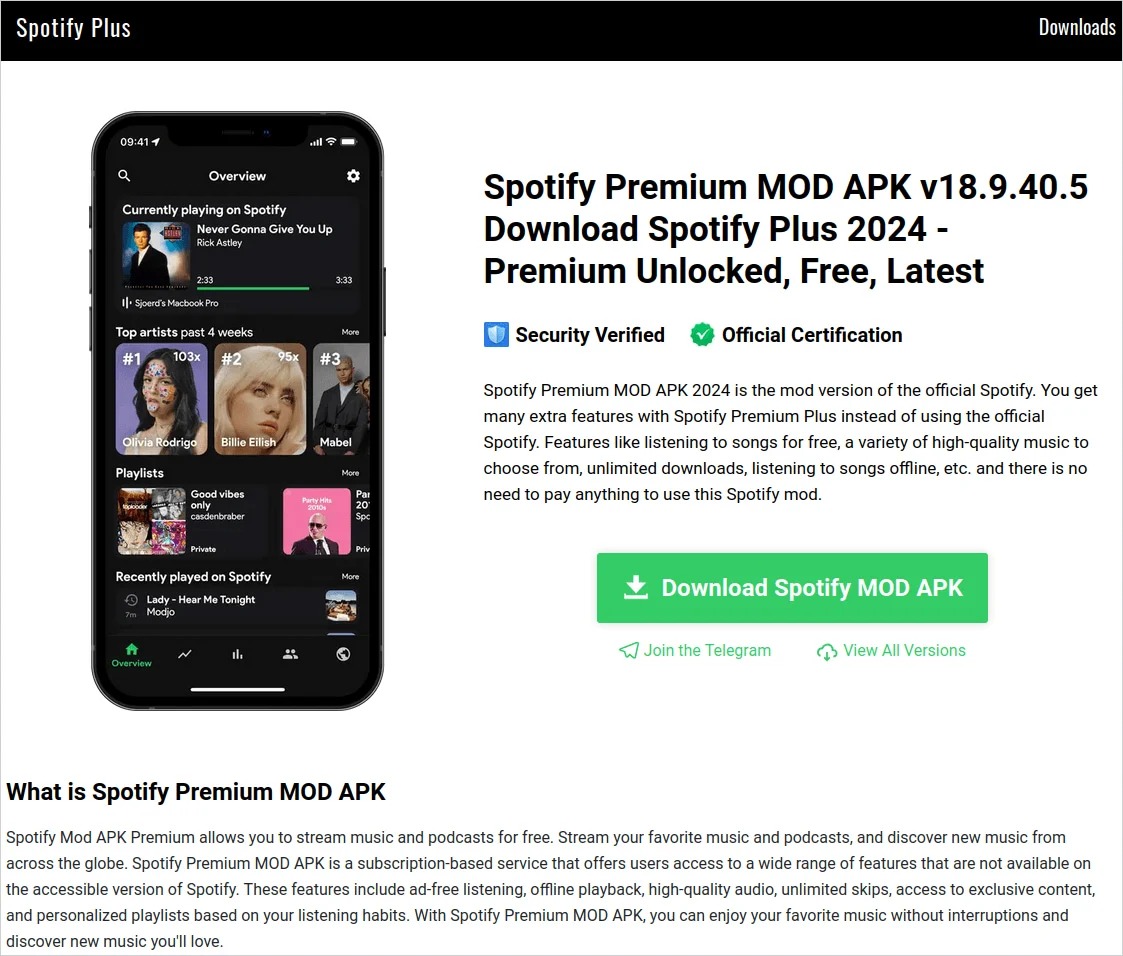

นอกจาก Play Store แล้วส่วนใหญ่ Necro Trojan ยังแพร่กระจายผ่านเวอร์ชันที่ปรับแต่งของแอปพลิเคชันยอดนิยม (mods) ที่ถูกแจกจ่ายผ่านเว็บไซต์ที่ไม่เป็นทางการ

ตัวอย่างที่ถูกพบโดย Kaspersky ได้แก่ WhatsApp mods 'GBWhatsApp' และ 'FMWhatsApp,' ซึ่งได้อ้างว่าจะมีการควบคุมความเป็นส่วนตัวที่ดีกว่า และข้อจำกัดการแชร์ไฟล์ที่เพิ่มชึ้น อีกตัวอย่างคือ Spotify mod, 'Spotify Plus' ซึ่งมีการอ้างว่าจะให้เข้าถึงบริการพรีเมียมแบบไม่มีโฆษณาได้ฟรี

รายงานยังกล่าวถึง Minecraft mods และ mods เกมยอดนิยมอื่น ๆ เช่น Stumble Guys, Car Parking Multiplayer และ Melon Sandbox ซึ่งติดมัลแวร์ด้วย Necro loader เช่นเดียวกัน

ในทุกกรณี พฤติกรรมที่เป็นอันตรายจะมีลักษณะเดียวกัน คือ การแสดงโฆษณาในพื้นหลังเพื่อสร้างรายได้จากการหลอกลวงให้กับผู้ไม่หวังดี ติดตั้งแอปพลิเคชัน และไฟล์ APK โดยไม่ไดรับความยินยอมจากผู้ใช้ และใช้ WebView ที่มองไม่เห็นเพื่อเชื่อมต่อกับบริการแบบชำระเงิน

เนื่องจากเว็บไซต์ซอฟต์แวร์ Android ที่ไม่เป็นทางการไม่ได้รายงานจำนวนการดาวน์โหลดอย่างที่เชื่อถือได้ จำนวนการติดมัลแวร์จาก Necro Trojan ล่าสุดจึงยังไม่ทราบแน่ชัด แต่คาดว่ามีอย่างน้อย 11 ล้านเครื่องจาก Google Play ที่อาจติดมัลแวร์ดังกล่าว

You must be logged in to post a comment.