Microsoft ระบุว่ากลุ่ม Lazarus ** กลุ่มแฮ็กเกอร์ชาวเกาหลีเหนือได้โจมตีบริษัท CyberLink บริษัทซอฟต์แวร์ของไต้หวัน และติดตั้งโทรจันเพื่อใช้ในการโจมตีแบบ supply chain attack กับเหยื่อรายใหญ่ ๆ ทั่วโลก จากข้อมูลของ Microsoft Threat Intelligence พฤติกรรมต้องสงสัยเกี่ยวข้องกับไฟล์ติดตั้งของ CyberLink ที่ถูกเปลี่ยนแปลงแก้ไข ซึ่งเกิดขึ้นตั้งแต่วันที่ 20 ตุลาคม 2023

โดยตัวติดตั้งที่เป็นโทรจันนี้อยู่บนระบบการอัปเดตจาก CyberLink ที่ถูกต้อง และถูกพบแล้วในอุปกรณ์มากกว่า 100 เครื่องทั่วโลก รวมถึงในญี่ปุ่น ไต้หวัน แคนาดา และสหรัฐอเมริกา

Microsoft มั่นใจมากว่าการโจมตีแบบ supply chain attack ครั้งนี้เกิดจาก Diamond Sleet (หรือที่รู้จักกันในชื่อ ZINC, Labyrinth Chollima และ Lazarus) ซึ่งเป็นองค์กรจารกรรมทางไซเบอร์ของเกาหลีเหนือ เนื่องจากเพย์โหลดขั้นที่สองที่ถูกพบในขณะที่ทำการตรวจสอบการโจมตีนี้ มีส่วนเกี่ยวข้องกับโครงสร้างพื้นฐานที่เคยถูกใช้โดยผู้โจมตีกลุ่มนี้มาก่อน

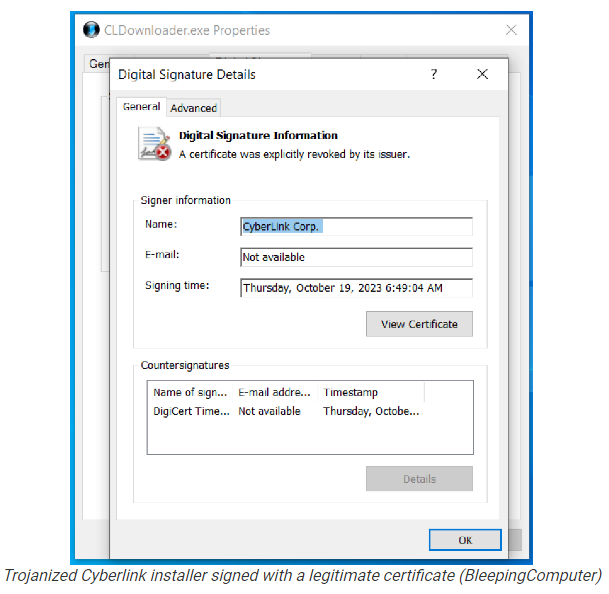

โดยล่าสุด Microsoft ระบุว่า “Diamond Sleet ใช้ signing certificate ที่ถูกต้องซึ่งออกให้กับ CyberLink Corp. ในไฟล์ปฏิบัติการที่เป็นอันตราย ซึ่งปัจจุบัน certificate นี้ถูกเพิ่มในรายการ disallowed certificate list ของ Microsoft เพื่อป้องกันผู้ใช้งานรายอื่นจากการที่อาจมีผู้โจมตีใช้ certificate นี้ในทางที่ผิดในอนาคต"

Microsoft เรียกซอฟต์แวร์โทรจันตัวนี้ และเพย์โหลดที่เกี่ยวข้องว่า LambLoad ซึ่งถูกใช้เป็น loader สำหรับดาวน์โหลดมัลแวร์

โดย LambLoad จะกําหนดเป้าหมายไปยังระบบที่ไม่ได้รับการป้องกันโดยซอฟต์แวร์รักษาความปลอดภัยอย่าง FireEye, CrowdStrike และ Tanium security software หากไม่ตรงตามเงื่อนไขเหล่านี้ มันจะยังคงทำงานต่อไปโดยไม่รันโค้ดที่เป็นอันตรายที่แฝงมา

แต่หากเป็นไปตามเงื่อนไข มัลแวร์จะเชื่อมต่อกับหนึ่งในสาม C2 Server เพื่อดึงข้อมูลเพย์โหลดขั้นที่สองที่ซ่อนอยู่ภายในไฟล์ PNG โดยใช้ User-Agent 'Microsoft Internet Explorer

โดยไฟล์ PNG มีเพย์โหลดที่ฝังอยู่ในส่วน header ซึ่งจะถูกถอดรหัส และทำงานในหน่วยความจำ ซึ่งวิธีนี้เป็นวิธีการโจมตีที่ถูกใช้โดยกลุ่ม Lazarus ซึ่งเป็นที่รู้จักดีในเรื่องการใช้โทรจันพื่อขโมยสินทรัพย์ทางดิจิทัล

แม้ว่า Microsoft จะยังไม่พบพฤติกรรม hands-on-keyboard ภายหลังจากการบุกรุกของมัลแวร์ LambLoad แต่กลุ่มแฮ็กเกอร์ Lazarus มีชื่อเสียงในเรื่อง

ขโมยข้อมูลที่มีความสำคัญจากระบบที่ถูกโจมตี

การสร้างซอฟต์แวร์แทรกซึมกับสภาพแวดล้อมของระบบ

ดำเนินการเพื่อหาประโยชน์จากเหยื่อเพิ่มเติม

สร้างการเข้าถึงสภาพแวดล้อมของเหยื่ออย่างต่อเนื่อง

หลังจากตรวจพบการโจมตีแบบ supply chain attack แล้ว Microsoft ได้แจ้งให้ CyberLink รับทราบ และยังแจ้งเตือนลูกค้า Microsoft Defender for Endpoint ที่ได้รับผลกระทบจากการโจมตีอีกด้วย และยังได้รายงานไปยัง GitHub เพื่อลบเพย์โหลดออกตามนโยบายการใช้งาน

ที่มา : bleepingcomputer

You must be logged in to post a comment.