หน่วยงานรักษาความปลอดภัยทางไซเบอร์ และโครงสร้างพื้นฐานของสหรัฐ (CISA) เปิดเผยการพบ backdoor malware ตัวใหม่ในชื่อ 'Whirlpool' ที่ถูกใช้ในการโจมตีอุปกรณ์ Barracuda Email Security Gateway (ESG)

โดยในเดือนพฤษภาคม 2023 Barracuda ผู้ให้บริการด้านความปลอดภัยทางด้าน Email Security ออกมาเปิดเผยการพบกลุ่ม Hacker ที่ได้รับสนับสนุนจากประเทศจีน (UNC4841) ได้ทำการโจมตีอุปกรณ์ Barracuda Email Security Gateway (ESG) โดยใช้ช่องโหว่ Zero-day CVE-2023-2868

CVE-2023-2868 เป็นช่องโหว่ที่มีความรุนแรงระดับ critical (คะแนน CVSS v3: 9.8) ซึ่งส่งผลกระทบต่อ Barracuda ESG เวอร์ชัน 5.1.3.001 ถึง 9.2.0.006 โดยพบว่าการโจมตีได้เริ่มต้นในเดือนตุลาคม 2022 ซึ่งได้ใช้มัลแวร์ที่ไม่เคยพบในชื่อ Saltwater และ SeaSpy และ Hacker Tool ในชื่อ SeaSide เพื่อสร้าง reverse shells ที่ใช้ในการเข้าถึงจากระยะไกล

โดยการตอบสนองต่อเหตุการณ์ของ Barracuda คือการเปลี่ยนอุปกรณ์ที่มีช่องโหว่แทนที่จะทำการอัปเดตช่องโหว่ แสดงให้เห็นถึงความรุนแรงของช่องโหว่ดังกล่าว และความเสียหายที่เกิดขึ้น

รวมถึงทาง CISA ได้เปิดเผยการพบมัลแวร์เพิ่มเติมในชื่อ Submariner ซึ่งถูกนำมาใช้ในการโจมตี Barracuda ESG เช่นเดียวกัน

Whirlpool malware

ล่าสุด CISA เปิดเผยการค้นพบ backdoor malware อีกตัวที่ชื่อ 'Whirlpool' โดยเป็น 32-bit ELF file ที่ถูกใช้ในการโจมตีอุปกรณ์ Barracuda ESG ทั้งนี้การค้นพบ Whirlpool ซึ่งเป็น backdoor malware ตัวที่ 3 ที่ใช้ในการโจมตีที่มีเป้าหมายไปที่ Barracuda ESG เป็นสิ่งที่แสดงให้เห็นถึงความจำเป็นของ Barracuda ที่ได้ทำการเปลี่ยนอุปกรณ์ที่มีช่องโหว่แทนที่จะทำการอัปเดตเพื่อแก้ไขช่องโหว่ดังกล่าว

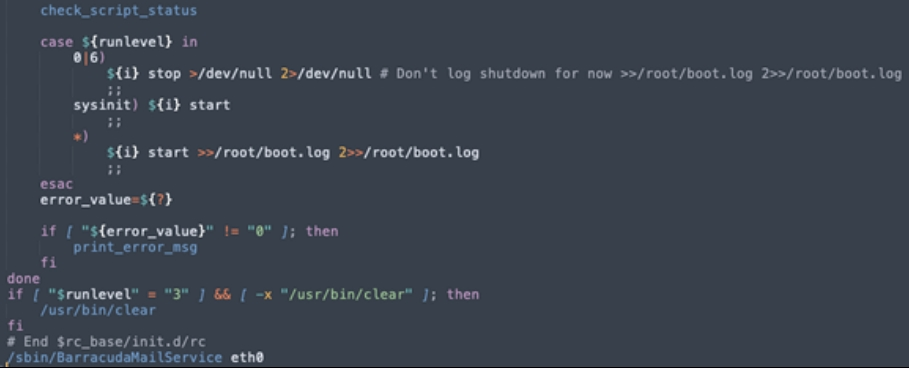

โดย Mandiant บริษัทด้านความปลอดภัยทางไซเบอร์เป็นผู้ค้นพบ Whirlpool ครั้งแรกในเดือนมิถุนายน 2023 โดยระบุว่ามีที่มาจากกลุ่ม Hacker ชาวจีน รวมถึงในวันที่ 30 พฤษภาคม 2023 Barracuda ได้พบ SeaSpy ในอุปกรณ์ ESG ที่ถูกโจมตี ซึ่งเป็น persistent passive backdoor ที่ปลอมตัวเป็นบริการที่ได้รับการรับรองในชื่อ "BarracudaMailService" และเรียกใช้คำสั่งในชื่อของ Hacker

CISA ได้เผยแพร่รายงานการวิเคราะห์ รวมถึง IOC และ YARA rules เพื่อช่วยในการตรวจจับ backdoor malware ที่ถูกใช้ในการโจมตี Barracuda ESG เช่น SeaSpy และ Whirlpool

ทั้งนี้หากพบพฤติกรรมที่น่าสงสัยบนอุปกรณ์ Barracuda ESG หรือพบสัญญาณการโจมตีโดย backdoor malware ใด ๆ ควรติดต่อศูนย์ปฏิบัติการของ CISA ที่ "report@cisa.gov" เพื่อขอความช่วยเหลือในการสืบสวน

ที่มา : bleepingcomputer, cisa

You must be logged in to post a comment.