นักวิจัยแจ้งเตือนถึงพฤติกรรมการโจมตีแบบฟิชชิงที่เพิ่มขึ้นโดยการใช้ Google Accelerated Mobile Pages (AMP) ในทางที่ผิด เพื่อหลบเลี่ยงจากการตรวจสอบจากมาตรการรักษาความปลอดภัยของอีเมล และเข้าถึงอีเมลของพนักงานในองค์กร

Google AMP เป็นเฟรมเวิร์ก HTML แบบโอเพ่นซอร์สที่ร่วมกันพัฒนาโดย Google และพาร์ทเนอร์กว่า 30 ราย เพื่อทำให้เนื้อหาเว็ปโหลดเร็วขึ้นบนอุปกรณ์มือถือ

โดยโฮสต์ AMP pages จะอยู่บนเซิร์ฟเวอร์ของ Google ซึ่งเนื้อหา และสื่อมีเดียบางส่วนจะถูกโหลดไว้ล่วงหน้าเพื่อให้ส่งข้อมูลได้เร็วขึ้น

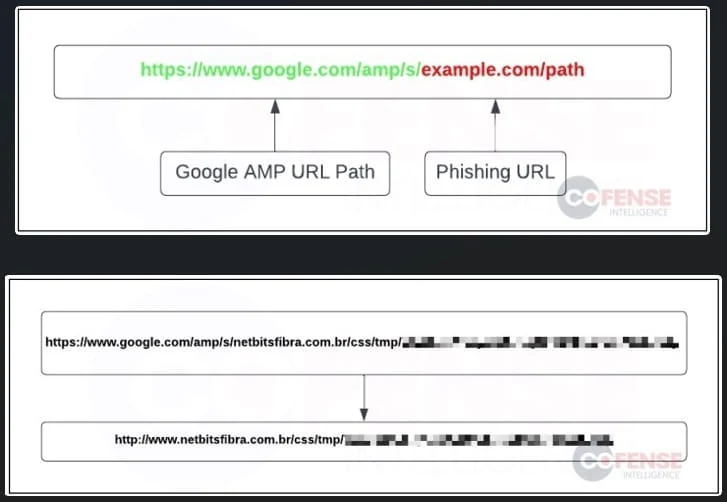

แนวคิดการใช้ Google AMP URLs ที่ฝังอยู่ในอีเมลฟิชชิง คือการทำให้มาตรการรักษาความปลอดภัยของอีเมลไม่มองว่าอีเมลฟิชชิงดังกล่าวเป็นอันตราย หรือน่าสงสัย เนื่องจากมาจากระบบของ Google

โดย URLs ของ AMP จะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ฟิชชิงที่เป็นอันตราย และขั้นตอนนี้ยังเพิ่มความซับซ้อนสำหรับการตรวจสอบอีกด้วย

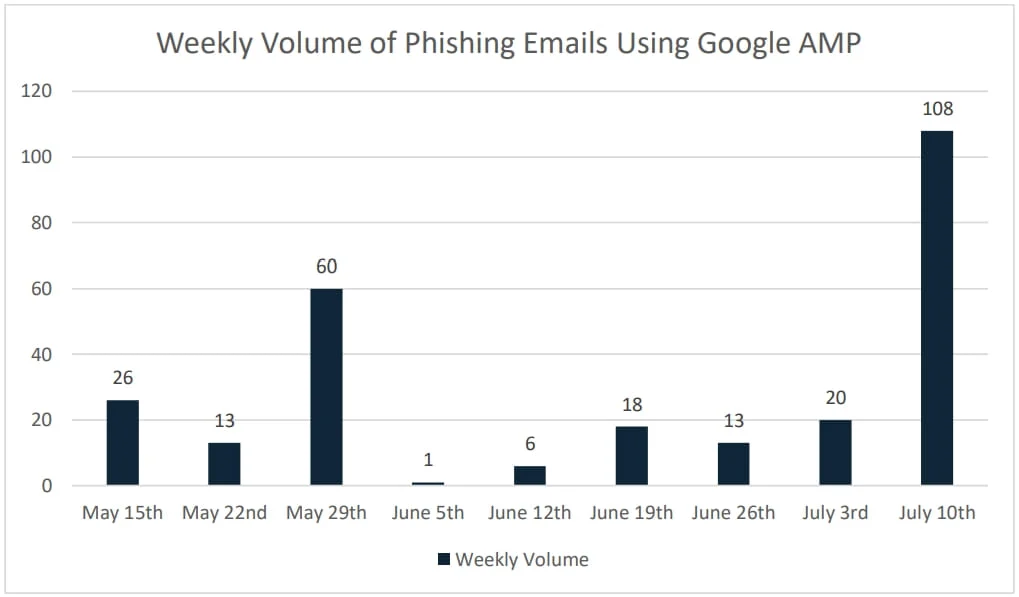

ข้อมูลจาก Cosense บริษัทป้องกันการโจมตีแบบฟิชชิงแสดงให้เห็นว่า ปริมาณการโจมตีแบบฟิชชิงโดยใช้ AMP พุ่งสูงขึ้นอย่างมากในช่วงกลางเดือนกรกฎาคม ซึ่งแสดงให้เห็นว่าผู้โจมตีอาจมีการปรับใช้วิธีการโจมตีดังกล่าว

Cofense ระบุในรายงานว่า ประมาณ 77 % URL ของ Google AMP ถูกพบอยู่ในโดเมน google.com และ 23% อยู่ในโดเมน google.co.uk

โดย path "google.com/amp/s/" จะเป็น URL ปกติ ทำให้การบล็อก URL นี้อาจส่งผลกระทบต่อการใช้งาน Google AMP อื่น ๆ ทั้งหมด อย่างไรก็ตามการตั้งค่าให้มีการตรวจสอบ URL เหล่านี้ก็ถือว่ามีความสำคัญ และอย่างน้อยก็เพื่อเตือนผู้รับให้ระวังการเปลี่ยนเส้นทางของ URL ที่อาจเป็นอันตราย

การโจมตีแบบพิเศษ

Cosense ระบุว่าผู้โจมตีที่ใช้ Google AMP ยังมีการใช้เทคโนโลยีเพิ่มเติมเพื่อช่วยหลีกเลี่ยงการตรวจจับที่ช่วยทำให้การโจมตีนั้นสำเร็จมากขึ้น

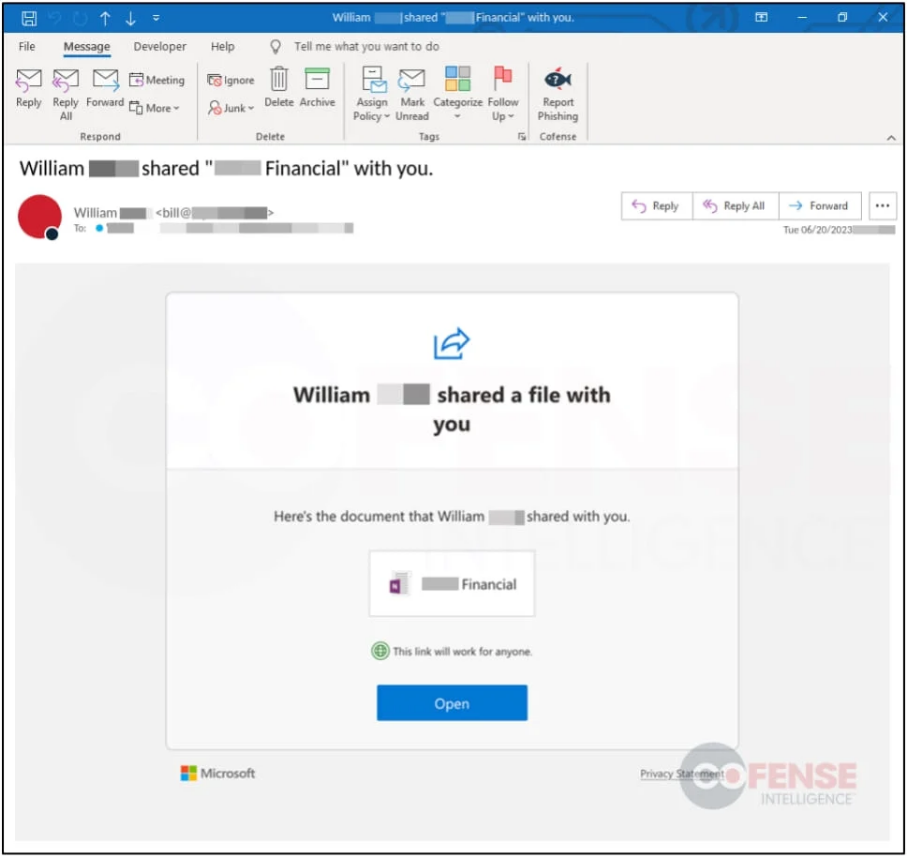

ในหลายกรณีที่พบโดย Cofense ตัวอย่าง เช่น ผู้โจมตีจะใช้อีเมล HTML แบบใช้รูปภาพแทนเนื้อหาข้อความแบบดั้งเดิมเป็นการสร้างความสับสนให้กับเครื่องมือที่ใช้สแกนข้อความที่ตรวจสอบข้อความฟิชชิงในเนื้อหาข้อความในอีเมล

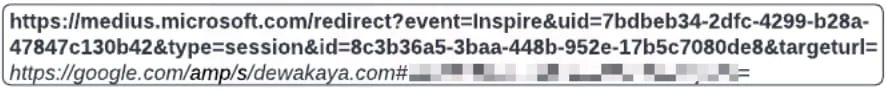

อีกตัวอย่างหนึ่ง ผู้โจมตีใช้ขั้นตอนการเปลี่ยนเส้นทางโดยใช้ URL ของ Microsoft.com เพื่อหลอกเหยื่อไปยังโดเมน Google AMP และสุดท้ายไปยังไซต์ฟิชชิงจริง

สุดท้าย ผู้โจมตีใช้บริการ CAPTCHA ของ Cloudflare เพื่อขัดขวางการวิเคราะห์ฟิชชิงอัตโนมัติของ security bots เพื่อป้องกันไม่ให้ซอฟต์แวร์สามารถรวบรวมข้อมูลได้

โดยรวมแล้ว ในปัจจุบันผู้โจมตีด้วยรูปแบบฟิชชิงมักใช้วิธีหลบเลี่ยงการตรวจจับหลากหลายวิธี ซึ่งทำให้เครื่องมือรักษาความปลอดภัย (security tools) ตรวจจับภัยคุกคาม และบล็อกการโจมตีได้ยากขึ้น

ที่มา : bleepingcomputer

You must be logged in to post a comment.