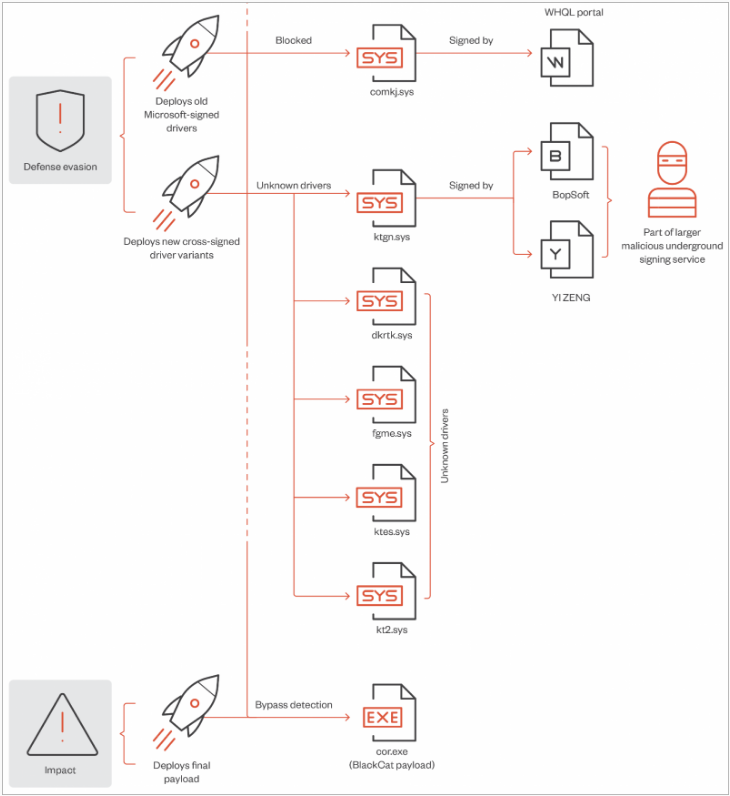

นักวิจัยของ Trend Micro ได้พบว่ากลุ่ม ALPHV ransomware (หรือ BlackCat) ได้ใช้ Windows kernel drivers ที่เป็นอันตรายในการหลบเลี่ยงการตรวจจับจากอุปกรณ์ป้องกันด้านความปลอดภัยในระหว่างที่ทำการโจมตีเป้าหมาย

Windows kernel drivers ดังกล่าวคือ 'POORTRY' ซึ่งทาง Microsoft, Mandiant, Sophos และ SentinelOne ได้ค้นพบจากเหตุการณ์การโจมตีในปี 2022 โดย POORTRY เป็น Windows kernel drivers ของ Windows ที่ถูก signed โดยใช้คีย์ที่ถูกขโมยจากบัญชีที่ถูกต้องใน Windows Hardware Developer Program ของ Microsoft

โดยก่อนหน้านี้ POORTRY ได้ถูกนำไปใช้ในการโจมตีจากกลุ่ม UNC3944 หรือที่เรียกว่า 0ktapus และ Scattered Spider ในการปิดการทำงานซอฟต์แวร์ด้านความปลอดภัยที่ทำงานบนอุปกรณ์ Windows เพื่อหลบเลี่ยงการตรวจจับ ต่อมาจึงได้ถูกใช้โดย BlackCat เพื่อยกระดับสิทธิ์ในเครื่องเป้าหมาย และปิดการทำงานซอฟต์แวร์ด้านความปลอดภัย ซึ่งมีความเป็นไปได้ที่ BlackCat และ UNC3944/Scattered Spider จะมีความเชื่อมโยงกัน

การโจมตีโดยใช้ Windows kernel driver อันตราย

Trend Micro ได้พบการโจมตีของ BlackCat ในเดือนกุมภาพันธ์ 2023 โดยได้ปล่อย 'ktgn.sys' ลงบนระบบของเหยื่อในโฟลเดอร์ %Temp% จากนั้นโหลดโดยโปรแกรมที่ชื่อ 'tjr.exe' ที่อนุญาตให้ user mode client สามารถสั่งการ และดำเนินการด้วยสิทธิ์เคอร์เนลของ Windows ได้ ซึ่งปัจจุบัน digital signature ของ ktgn.sys ได้ถูกเพิกถอนไปแล้ว แต่ไดรเวอร์จะยังคงทำงานได้โดยไม่มีปัญหาบนระบบ Windows 64 บิต

นักวิจัยของ Trend Micro ได้สังเกตเห็นคำสั่งต่อไปนี้ที่สามารถใช้กับไดรเวอร์ได้ :

- Activate driver

- Deactivate the driver after the user mode client finishes its operation

- Kill any user-mode process

- Delete specific file paths

- Force-delete a file by freeing its handles and terminating running processes using it

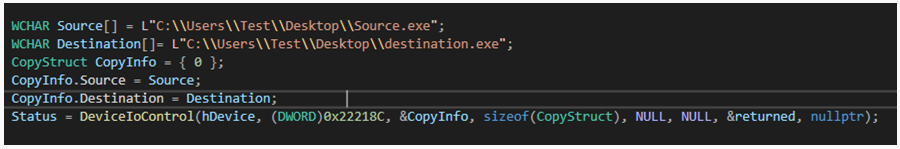

- Copy files

- Force-copy files using a similar mechanism to force-delete

- Register Process/Thread Notification callbacks

- Unregister Process/Thread Notification callbacks

- Reboot the system by calling the 'HalReturnToFirmware' API

นอกจากนี้ Trend Micro ได้พบว่า คำสั่งสองคำสั่งที่ใช้สำหรับการ Unregister Process/Thread Notification callbacks นั้นยังไม่สามารถทำงานได้ แสดงให้เห็นว่าเครื่องมือดังกล่าวอยู่ในระหว่างการพัฒนา หรือยังอยู่ในขั้นตอนการทดสอบ

ทั้งนี้ Trend Micro ได้แนะนำให้ผู้ดูแลระบบทำการบล็อกไดรเวอร์ Windows ที่เป็นอันตรายจากฐานข้อมูลของ Trend Micro

ที่มา : bleepingcomputer

You must be logged in to post a comment.