พบ Malware toolkit ในชื่อ “Decoy Dog” หลังจากการวิเคราะห์ DNS queries กว่า 70,000 ล้านรายการ

นักวิจัยจาก Infoblox พบ malware toolkit ตัวใหม่ ในชื่อ “Decoy Dog” ซึ่งได้ถูกค้นพบหลังจากการตรวจสอบการรับส่งข้อมูล DNS ที่ผิดปกติ ซึ่งแตกต่างจากกิจกรรมการใช้งานอินเทอร์เน็ตทั่วไป

โดย Infoblox ได้พบ malware toolkit ดังกล่าว ในเดือนเมษายน 2566 โดยเป็นส่วนหนึ่งของการวิเคราะห์ DNS record กว่า 7 หมื่นล้านรายการต่อวันเพื่อค้นหาสัญญาณของกิจกรรมที่ผิดปกติ หรือน่าสงสัย

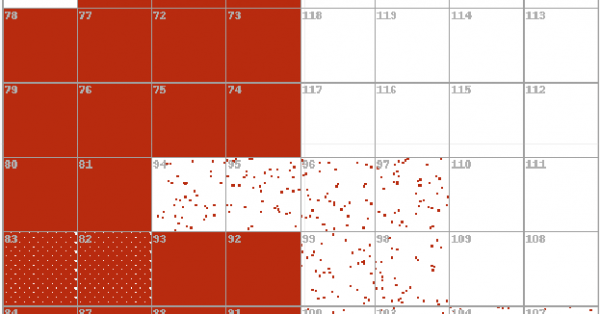

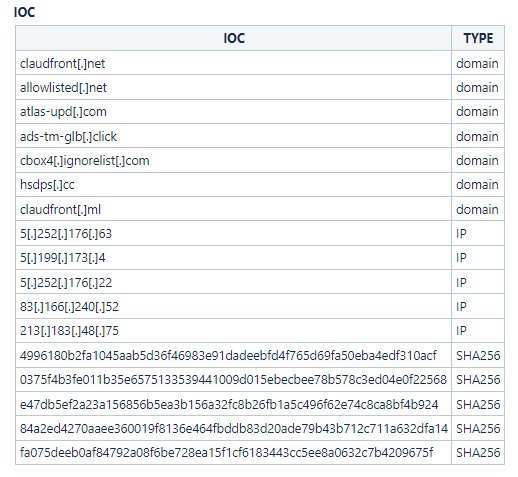

จากการตรวจสอบพบว่า DNS fingerprint ดังกล่าวมีความเฉพาะตัว และแตกต่างจากบรรดาโดเมนที่ใช้งานอยู่ 370 ล้านโดเมนบนอินเทอร์เน็ต ทำให้ง่ายต่อการระบุ และติดตาม รวมไปถึงพบว่ามีการเชื่อมต่อไปยัง C2 (command and control) โดเมนหลายแหล่งที่มีความเกี่ยวข้องกัน โดยพบว่า C2 โดเมนเหล่านี้ส่วนใหญ่มาจากประเทศรัสเซีย

นอกจากนี้ยังพบว่า C2 โดเมนเหล่านี้ได้พยายามเชื่อมต่อไปยัง Pupy RAT (Remote Access Trojan) ซึ่งเป็นโทรจันที่ถูกใช้เพื่อการเข้าถึงจากระยะไกล ซึ่งถูกนำมาใช้ร่วมกับ Decoy Dog

Pupy RAT

Pupy RAT เป็นชุดเครื่องมือการโจมตีแบบ modular open-source post-exploitation ที่นิยมใช้โดยกลุ่ม Hacker ที่ได้รับการสนับสนุนจากรัฐ (State-Sponsored Threat Actor) ที่ใช้การโจมตีแบบ fileless ที่รองรับการสื่อสารแบบเข้ารหัส C2 communication ซึ่งสามารถนำไปผสมผสานกับเครื่องมือโจมตีอื่น ๆ ได้

โดย Pupy RAT มีความสามารถในการปรับใช้เพย์โหลดในระบบปฏิบัติการหลักทั้งหมด เช่น Windows, macOS, Linux และ Android ทำให้ Hacker สามารถดำเนินการคำสั่งจากระยะไกล ยกระดับสิทธิ์ ขโมยข้อมูลประจำตัว และแพร่กระจายไปในระบบเครือข่ายของเป้าหมายได้

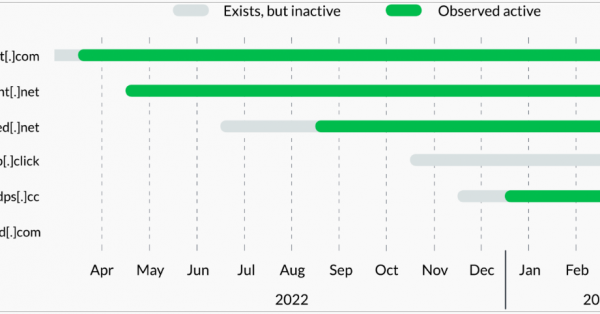

จากการตรวจสอบการจดทะเบียนโดเมนพบว่าการโจมตีของ Decoy Dog เริ่มต้นตั้งแต่เดือนเมษายน 2565 และได้ถูกติดตามมานานกว่าหนึ่งปี จากการที่เครื่องมือวิเคราะห์ได้พบความผิดปกติของโดเมนดังกล่าวที่สูงเป็นพิเศษ

โดยจากการค้นพบ Decoy Dog ในครั้งนี้ แสดงให้เห็นถึงพลังของการใช้การวิเคราะห์ข้อมูลขนาดใหญ่ (large-scale data analytics) เพื่อตรวจจับกิจกรรมที่ผิดปกติในอินเทอร์เน็ตที่มีความซับซ้อน และมีปริมาณมหาศาล

ปัจจุบันทาง Infoblox ได้ระบุ และเพิ่มโดเมนของ Decoy Dog ไปยังรายการ " Suspicious Domains" เพื่อช่วยสนับสนุนนักวิเคราะห์ด้านความปลอดภัย และองค์กรเป้าหมาย เพื่อป้องกันการโจมตี

ที่มา : www.bleepingcomputer.com

You must be logged in to post a comment.