นักวิจัยพบ Hacker มุ่งเป้าหมายการโจมตีไปยังช่องโหว่ผลิตภัณฑ์ Zoho ManageEngine

นักวิจัยจาก Bitdefender บริษัทด้านความปลอดภัยไซเบอร์ได้เผยแพร่รายงานการพบกลุ่ม Hacker มุ่งเป้าหมายการโจมตีไปยังช่องโหว่ของผลิตภัณฑ์ Zoho ManageEngine (CVE-2022-47966)

นักวิจัยจาก Bitdefender บริษัทด้านความปลอดภัยไซเบอร์ได้เผยแพร่รายงานการพบกลุ่ม Hacker มุ่งเป้าหมายการโจมตีไปยังช่องโหว่ของผลิตภัณฑ์ Zoho ManageEngine (CVE-2022-47966)

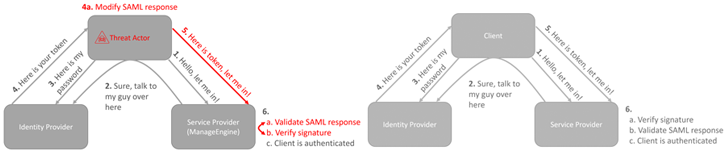

โดยช่องโหว่มีหมายเลข CVE-2022-47966 (คะแนน CVSS: 9.8 ระดับความรุนแรงสูงมาก) เป็นช่องโหว่ที่สามารถเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล (Remote Code Execution (RCE)) และสามารถเข้าถึงระบบได้โดยไม่ต้องผ่านการตรวจสอบสิทธิ์ โดยช่องโหว่ดังกล่าวส่งผลกระทบต่อผลิตภัณฑ์ Zoho ManageEngine ต่าง ๆ มากมาย เช่น Access Manager Plus, ADManager Plus, ADSelfService Plus, Password Manager Pro, Remote Access Plus และ Remote Monitoring and Management (RMM) ซึ่งปัจจุบันได้มีการออกแพตซ์อัปเดตเพื่อแก้ไขช่องโหว่ดังกล่าวเรียบร้อยแล้ว

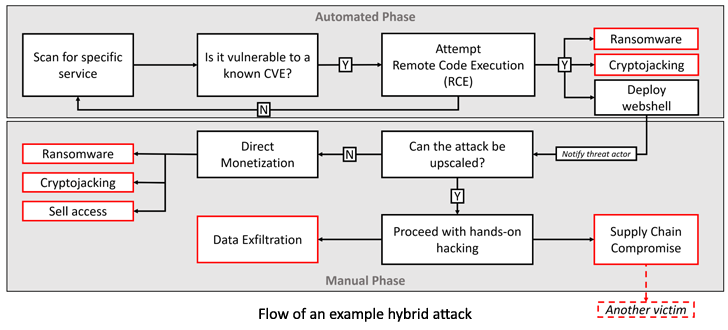

โดยนักวิจัยระบุว่า เริ่มพบเห็นการโจมตีภายหลังจากที่ Horizon3.ai ได้ปล่อย proof-of-concept (PoC) ซึ่งเป็นตัวอย่างในการโจมตีออกมา ซึ่งคาดว่า Hacker ได้เริ่มโจมตีเป้าหมายด้วยช่องโหว่ดังกล่าวเพื่อเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล และหลบเลี่ยงการตรวจสอบจาก XML signature และ Apache Santuario เพื่อทำการติดตั้ง Netcat และ Cobalt Strike Beacon บนเครื่องเหยื่อ รวมไปถึง AnyDesk เพื่อดาวน์โหลดเพย์โหลดอันตราย เช่น Buhti Ransomware เพื่อเข้ารหัสอุปกรณ์ในเครือข่ายของเหยื่อต่อไป

อีกทั้งยังพบว่ากลุ่ม Hacker ที่ใช้ช่องโหว่ดังกล่าวในการโจมตี มีลักษณะของการกำหนดกลุ่มเป้าหมายในการโจมตี ซึ่งสังเกตุจากลักษณะการโจมตี ที่จะใช้ช่องโหว่ดังกล่าวในการเป็นจุดเริ่มต้นของการเข้าถึงระบบของเหยื่อ หลังจากนั้นจะเริ่มทำการโจมตีตามโหลดเพย์ต่อไป โดยพบว่าเป้าหมายที่ถูกโจมตีส่วนใหญ่อยู่ในออสเตรเลีย แคนาดา อิตาลี เม็กซิโก เนเธอร์แลนด์ ไนจีเรีย ยูเครน สหราชอาณาจักร และสหรัฐอเมริกา

ที่มา : thehackernews.com

You must be logged in to post a comment.