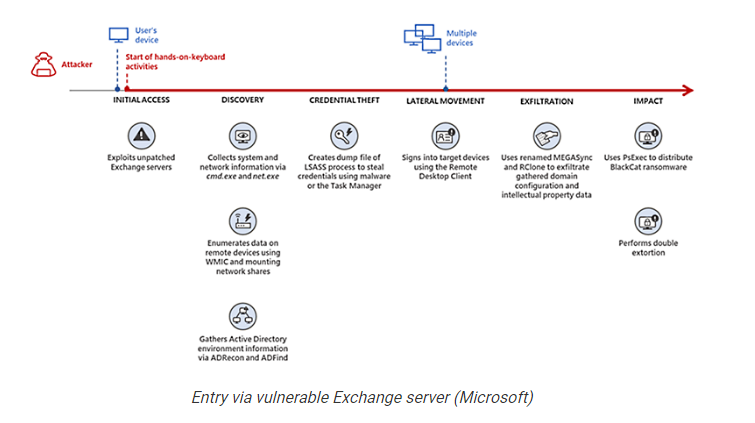

Microsoft กล่าวว่ากลุ่มผู้โจมตีโดยใช้ BlackCat ransomware กำลังโจมตีเซิร์ฟเวอร์ Microsoft Exchange ที่ยังไม่ได้อัปเดตแพตช์

ผู้เชี่ยวชาญด้านความปลอดภัยของ Microsoft พบว่ามีเหตุการณ์หนึ่งที่ผู้โจมตีใช้วิธีเคลื่อนย้ายไปยังระบบต่างๆบนเครือข่ายของเหยื่อ เพื่อขโมยข้อมูลประจำตัว และข้อมูลสำคัญต่างๆ และส่งข้อมูลสำคัญกลับไปยังเซิร์ฟเวอร์ภายนอก เพื่อนำมาใช้ข่มขู่เรียกค่าไถ่จากเหยื่อซ้ำอีกครั้งหนึ่ง

โดยสองสัปดาห์หลังจากที่ผู้โจมตีเข้าถึงเครือข่ายของเหยื่อครั้งแรกได้จากทาง Exchange server ผู้โจมตีก็ได้ติดตั้ง Blackcat ransomware payloads บนระบบต่างๆของเหยื่อทั้งหมดโดยใช้ PsExec

ผู้เชี่ยวชาญจาก Microsoft กล่าวว่า "นอกจากช่องทางปกติที่ผู้โจมตีมักใช้ในการเข้าถึงระบบของเหยื่อเช่น remote desktop และข้อมูลบัญชีผู้ใช้งานระบบที่ถูกขโมยมา เรายังพบการโจมตีโดยใช้ช่องโหว่จาก Microsoft Exchange เพื่อเข้าถึงระบบของเหยื่ออีกด้วย"

แม้ว่าจะไม่ได้มีการระบุถึงช่องโหว่ของ Exchange ที่ถูกใช้ในการโจมตี แต่ Microsoft ก็ระบุถึงลิงก์ไปยังคำแนะนำด้านความปลอดภัยตั้งแต่เดือนมีนาคม 2021 ที่เป็นคำแนะนำในการตรวจสอบ และการลดความเสี่ยงจากการถูกโจมตีด้วยช่องโหว่ที่ชื่อว่า ProxyLogon

นอกจากนี้แม้ว่า Microsoft จะไม่ระบุชื่อกลุ่มผู้โจมตีที่มีการใช้งาน BlackCat ransomware ในครั้งนี้ แต่ว่ากลุ่มอาชญากรไซเบอร์หลายกลุ่มก็มีการใช้งาน ransomware ตัวดังกล่าวในการโจมตี เนื่องจาก BlackCat ransomware มีการให้บริการในลักษณะ Ransomware as a Service (RaaS) ซึ่งทำให้ตัวมันถูกนำไปใช้งานจากผู้โจมตีกลุ่มใดก็ได้

อาชญากรไซเบอร์ส่วนใหญ่หันมาใช้ BlackCat ransomware

หนึ่งในนั้นคือกลุ่มอาชญากรไซเบอร์ที่มีเป้าหมายทางด้านการเงินที่มีชื่อว่า FIN12 ซึ่งเป็นที่รู้จักก่อนหน้านี้จากการเริ่มใช้แรนซัมแวร์ Ryuk, Conti และ Hive ในการโจมตีที่กำหนดเป้าหมายไปที่องค์กรด้านการดูแลสุขภาพเป็นหลัก

โดยบริษัท Mandiant ระบุว่า การโจมตีจาก FIN12 ใช้เวลาอยู่บนระบบของเหยื่อน้อยมาก ก่อนที่จะเผยตัวตนออกมาให้เหยื่อรู้ตัวด้วยการติดตั้ง ransomware เนื่องจากบางครั้งพวกเขาข้ามขั้นตอนในการขโมยข้อมูล และใช้เวลาเพียงไม่ถึงสองวันในการติดตั้งเพย์โหลดการเข้ารหัสไฟล์บนเครือข่ายทั้งหมดของเป้าหมาย

Microsoft ได้กล่าวเพิ่มเติมว่า "เราสังเกตเห็นว่ากลุ่มนี้ได้เปลี่ยนมาใช้ BlackCat ransomware ตั้งแต่เดือนมีนาคม 2022" โดยการเปลี่ยนไปใช้ BlackCat จากเดิมที่เคยใช้ Hive นั้น Microsoft สงสัยว่าเป็นเพราะการถูกเผยแพร่เกี่ยวกับ methodologies สำหรับการถอดรหัสของ Hive ransomware

BlackCat ransomware ยังถูกใช้โดยกลุ่มผุ้โจมตีที่ชื่อ DEV-0504 ซึ่งโดยทั่วไปแล้วจะทำการขโมยข้อมูลโดยใช้ Stealbit ซึ่งเป็นเครื่องมือที่กลุ่ม LockBit มอบให้กับบริษัทที่มาใช้บริการ RaaS

DEV-0504 ยังมีการใช้ ransomware ตัวอื่นๆอีกมากตั้งแต่เดือนธันวาคม 2564 รวมไปถึง BlackMatter, Conti, LockBit 2.0, Revil และ Ryuk

ดังนั้นเพื่อป้องกันการโจมตีจาก BlackCat ransomware Microsoft แนะนำให้องค์กรตรวจสอบสถานะข้อมูลประจำตัว ตรวจสอบการเข้าถึงเครือข่ายจากภายนอก และอัปเดตเซิร์ฟเวอร์ Exchange ที่มีช่องโหว่โดยเร็วที่สุด

ถูกใช้ในการโจมตีด้วย ransomware มากกว่า 100 ครั้ง

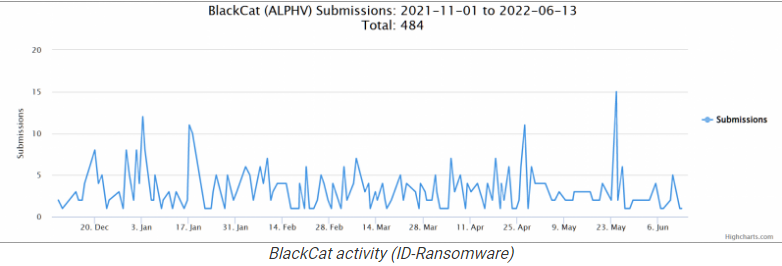

ในเดือนเมษายน FBI ออกมาแจ้งเตือนว่า BlackCat ransomware ถูกใช้เพื่อเข้ารหัสเครือข่ายขององค์กรอย่างน้อย 60 แห่งทั่วโลกระหว่างเดือนพฤศจิกายน 2564 ถึงมีนาคม 2565

FBI ได้กล่าวในขณะนั้นว่า "นักพัฒนา และผู้ที่เกี่ยวข้องกับการฟอกเงินจำนวนมากของกลุ่ม BlackCat/ALPHV มีความเชื่อมโยงกับกลุ่ม Darkside/Blackmatter ซึ่งบ่งบอกว่าพวกเขามีเครือข่ายที่กว้างขวาง และมีประสบการณ์กับการโจมตีด้วยแรนซัมแวร์"

อย่างไรก็ตาม จำนวนเหยื่อ BlackCat ที่แท้จริงนั้นมีแนวโน้มว่าจะสูงขึ้นมาก เนื่องจากมีการส่งตัวอย่างไปตรวจสอบมากกว่า 480 ตัวอย่าง บนแพลตฟอร์ม ID-Ransomware ระหว่างเดือนพฤศจิกายน 2564 ถึงมิถุนายน 2565

ในการแจ้งเตือนเมื่อเดือนเมษายน FBI ยังขอให้ผู้ดูแลระบบ และทีมรักษาความปลอดภัยที่ตรวจพบการถูกโจมตีจาก BlackCat แบ่งปันข้อมูลเหตุการณ์ที่เกี่ยวข้องกับ FBI Cyber Squad ในพื้นที่ทันที

เนื่องจากข้อมูลที่เป็นประโยชน์จะช่วยติดตาม และระบุตัวผู้โจมตีได้ เช่น "บันทึก IP ที่แสดงการเข้าถึงระบบจาก IP ต่างประเทศ, ที่อยู่กระเป๋า Bitcoin หรือ Monero และ ID ของการทำธุรกรรม, ข้อมูลที่ใช้ติดต่อสื่อสารกับผู้โจมตี และตัวอย่างของไฟล์ที่เข้ารหัส เป็นต้น

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.