มัลแวร์ BazarBackdoor กำลังแพร่กระจายผ่านแบบฟอร์มการติดต่อของเว็บไซต์ขององค์กร แทนที่จะเป็นการใช้อีเมลฟิชชิ่งทั่วไป เพื่อหลบเลี่ยงการตรวจจับโดยซอฟต์แวร์ และอุปกรณ์ security

BazarBackdoor เป็นมัลแวร์ที่สร้างขึ้นโดยกลุ่ม TrickBot และอยู่ระหว่างการพัฒนาโดยกลุ่ม Conti ransomware มัลแวร์นี้ช่วยให้ผู้โจมตีสามารถเข้าถึงอุปกรณ์ที่ยึดครองได้จากระยะไกล โดยมัลแวร์ BazarBackdoor มักจะแพร่กระจายผ่านอีเมลฟิชชิ่งที่มีไฟล์แนบที่เป็นอันตราย เพื่อหลอกให้ดาวน์โหลด และติดตั้งมัลแวร์

แบบฟอร์มการติดต่อถูกใช้แทนอีเมล

ในรายงานฉบับใหม่จาก Abnormal Security นักวิเคราะห์อธิบายว่าแคมเปญใหม่เริ่มต้นในเดือนธันวาคม 2564 โดยกำหนดเป้าหมายไปยังเหยื่อที่เป็นองค์กรด้วย BazarBackdoor โดยใช้ Cobalt Strike หรือ ransomware payloads

แทนที่จะส่งอีเมลฟิชชิ่งไปยังเป้าหมาย ผู้โจมตีจะใช้แบบฟอร์มการติดต่อขององค์กรก่อนเพื่อเริ่มการติดต่อ ตัวอย่างเช่น ในกรณีหนึ่ง นักวิเคราะห์ของ Abnormal พบผู้โจมตีปลอมตัวเป็นพนักงานในบริษัทก่อสร้างของแคนาดาเพื่อขอใบเสนอราคาจัดหาผลิตภัณฑ์ หลังจากที่พนักงานตอบกลับอีเมลข้างต้นแล้ว ผู้โจมตีจะทำการส่งไฟล์ ISO ที่เป็นอันตรายกลับไป

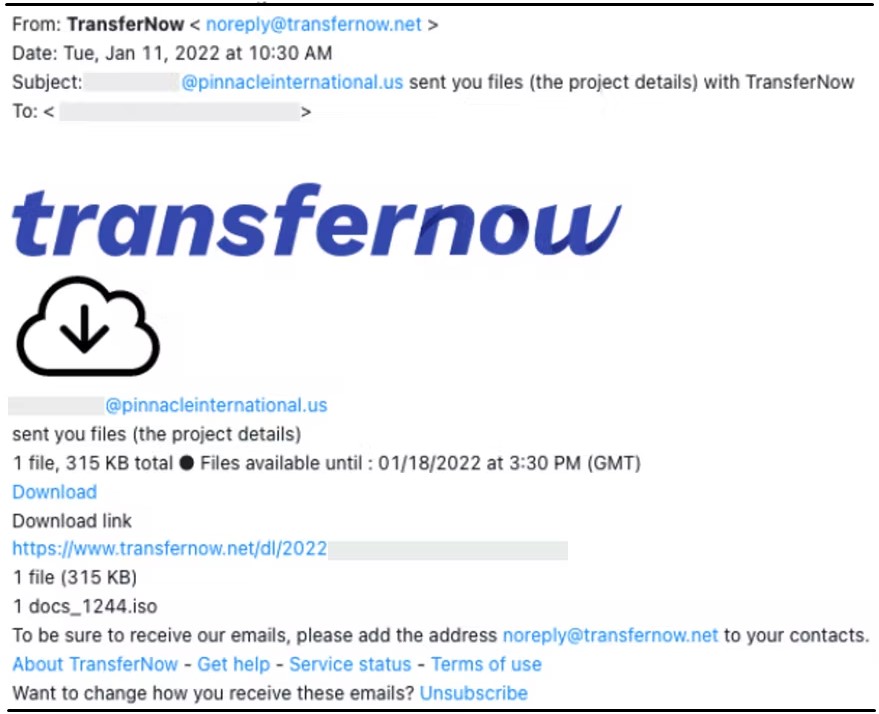

เนื่องจากการส่งไฟล์เหล่านี้โดยตรงจะถูกตรวจจับได้จากอุปกรณ์ security ซึ่งจะทําให้เกิดการแจ้งเตือนด้านความปลอดภัย ผู้โจมตีจึงใช้บริการแชร์ไฟล์เช่น TransferNow และ WeTransfer แทน ตามข้อมูลที่แสดงด้านล่าง

Hiding BazarLoader

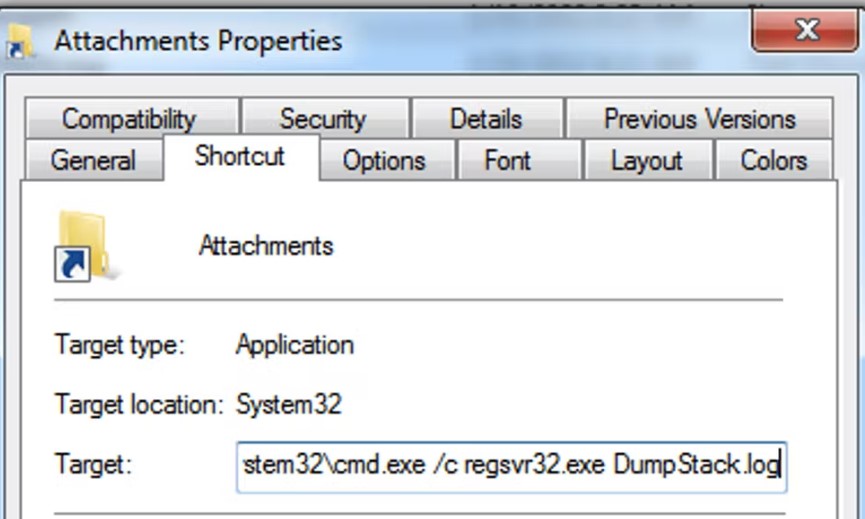

ใน ISO ไฟล์ ประกอบไปด้วย .lnk file และ .log file ซึ่งเป็นความพยายามในการหลบเลี่ยงการตรวจจับของ Antivirus โดยการ packing ที่ payloads ไว้ในไฟล์ ISO และให้ผู้ใช้ดึงข้อมูลออกมาด้วยตนเอง

โดย .lnk file มีคำสั่งที่ใช้สำหรับการเปิด terminal window โดยใช้ Windows binaries บนเครื่อง และโหลด .log file ซึ่งที่จริงแล้วเป็น BazarBackdoor DLL

เมื่อ backdoor ถูกโหลดแล้วจะถูกซ่อนตัวอยู่ใน process svchost.exe และติดต่อกลับไปยัง command and control server (C2) เพื่อรับคำสั่งต่อไป

เนื่องจาก C2 IPs ส่วนใหญ่ยังออฟไลน์อยู่ในขณะที่ Abnormal Security ทำการวิเคราะห์ นักวิจัยจึงไม่สามารถดึงข้อมูลคำสั่งเพิ่มเติมได้ ดังนั้นเป้าหมายของแคมเปญนี้จึงยังไม่ทราบแน่ชัด

ที่มา : bleepingcomputer