นักวิจัยด้านความปลอดภัยทางไซเบอร์เปิดเผยเมื่อวันพุธว่าแบ็คดอร์ที่ไม่มีเอกสารมาก่อนซึ่งได้รับการออกแบบและพัฒนาโดย Nobelium Advanced Persistent Threatry (APT) ที่อยู่เบื้องหลังการโจมตีซัพพลายเชน SolarWinds ของปีที่แล้ว ร่วมกับเครื่องมือแฮ็คที่เพิ่มมากขึ้นของผู้คุกคาม Kaspersky บริษัทซึ่งมีสำนักงานใหญ่ในมอสโก ตั้งชื่อรหัสว่า "Tomiris" มัลแวร์ โดยกำหนดเป้าหมายไปที่แพลตฟอร์ม Orion ของผู้ให้บริการซอฟต์แวร์การจัดการด้านไอที โนเบลยังเป็นที่รู้จักโดยชื่อเล่น UNC2452, SolarStorm, StellarParticle, Dark Halo และ Iron Ritual

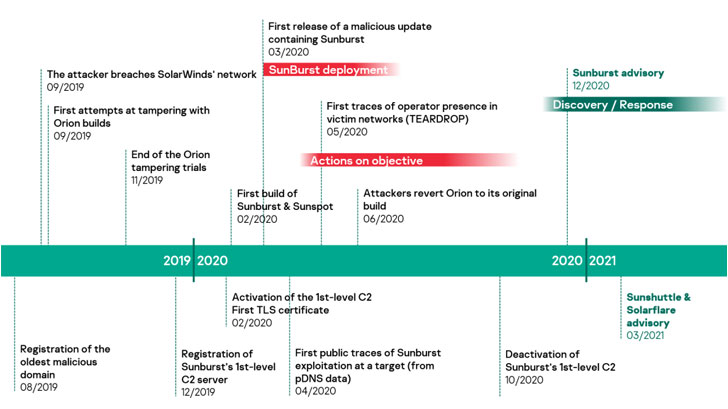

นักวิจัยของ Kaspersky กล่าวว่า "ในขณะที่การโจมตีแบบซัพพลายเชนเป็นเวคเตอร์การโจมตีที่ได้รับการบันทึกไว้แล้ว แต่แคมเปญเฉพาะนี้โดดเด่นเนื่องจากความรอบคอบอย่างที่สุดของผู้โจมตี หลักฐานที่รวบรวมมาจนถึงตอนนี้บ่งชี้ว่า Dark Halo ใช้เวลาหกเดือนในเครือข่ายของ Orion IT เพื่อโจมตีให้สมบูรณ์แบบ Microsoft ซึ่งมีรายละเอียด SUNSHUTTLE ในเดือนมีนาคม 2564 อธิบายว่าเป็นมัลแวร์จาก Golang ซึ่งทำหน้าที่เป็นแบ็คดอร์คำสั่งและควบคุม สร้างการเชื่อมต่อที่ปลอดภัยกับเซิร์ฟเวอร์ที่ควบคุมโดยผู้โจมตีเพื่อดึงและดำเนินการคำสั่งตามอำเภอใจบนเครื่องที่ถูกบุกรุก รวมทั้งแยกไฟล์จากระบบไปยังเซิร์ฟเวอร์

แบ็คดอร์ Tomiris ใหม่ที่ Kaspersky พบในเดือนมิถุนายนปีนี้ ถูกใช้งานผ่านการโจมตีด้วย DNS hijacking ซึ่งเป้าหมายที่พยายามเข้าถึงหน้าเข้าสู่ระบบของบริการอีเมลขององค์กรถูกเปลี่ยนเส้นทางไปที่โดเมนปลอมที่มีหน้าตาคล้ายคลึงกัน ซึ่งออกแบบมาเพื่อหลอกให้เหยื่อดาวน์โหลดมัลแวร์ที่ดูเหมือนเป็นการอัปเดตแพตซ์ด้านความปลอดภัย

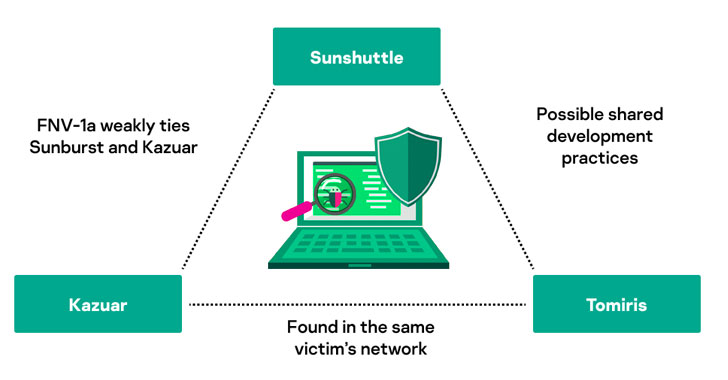

Kaspersky เชื่อว่าการโจมตีดังกล่าวเกิดขึ้นกับองค์กรรัฐบาลหลายแห่งในประเทศสมาชิก CIS ที่ไม่ระบุชื่อ “จุดประสงค์หลักของแบ็คดอร์คือการสร้างฐานที่มั่นในระบบที่ถูกโจมตี และดาวน์โหลดส่วนประกอบที่เป็นอันตรายอื่นๆ” นักวิจัยกล่าว จากความคล้ายคลึงกันหลายประการตั้งแต่รูปแบบการเข้ารหัสไปจนถึงการสะกดผิดแบบเดียวกัน จึงมีความเป็นไปได้ว่าตัวมัลแวร์นี้มีทางการพัฒนาร่วมกัน

คำแนะนำ

- ไม่ดาวน์โหลดไฟล์แปลกปลอมลงเครื่อง

- ไม่คลิกลิงค์เว็บไซต์แปลกๆ หรือเว็บไซต์ที่ไม่รู้จัก

- ลงโปรแกรม Antivirus

ที่มา : thehackernews

You must be logged in to post a comment.