กลุ่ม APT TA505 ที่เชื่อมโยงกับกลุ่มผู้โจมตีจากรัสเซีย (เช่น Evil Corp) กำลังใช้ประโยชน์จากไฟล์ Office ขนาดเล็กในแคมเปญมัลแวร์ใหม่ ซึ่งมีชื่อเรียกว่า MirrorBlast โดยมุ่งเป้าไปที่สถาบันการเงินในหลายภูมิภาค

กลุ่ม TA505 ปฏิบัติการมาตั้งแต่ปี 2014 โดยเน้นการโจมตีไปที่บริษัทค้าปลีก และธนาคาร กลุ่มนี้ยังเป็นที่รู้จักสำหรับเทคนิคการหลบเลี่ยงการตรวจจับโดยการใช้ LOLBins (Living Off The Land Binaries) หรือการใช้โปรแกรมที่มีอยู่แล้วบนเครื่องผู้ใช้งานในการโจมตี

ผู้เชี่ยวชาญด้านความปลอดภัยจากบริษัทรักษาความปลอดภัยทางไซเบอร์อย่าง Prevailion รายงานว่า TA505 ได้บุกรุกองค์กรมากกว่า 1,000 แห่ง ในเดือนกันยายน นักวิจัยจาก Morphisec ได้สังเกตแคมเปญ malspam การส่งเอกสาร Excel ที่เป็นอันตราย และมุ่งเป้าไปยังหลายองค์กรจากหลายประเทศ รวมถึงแคนาดา สหรัฐอเมริกา ฮ่องกง และยุโรป

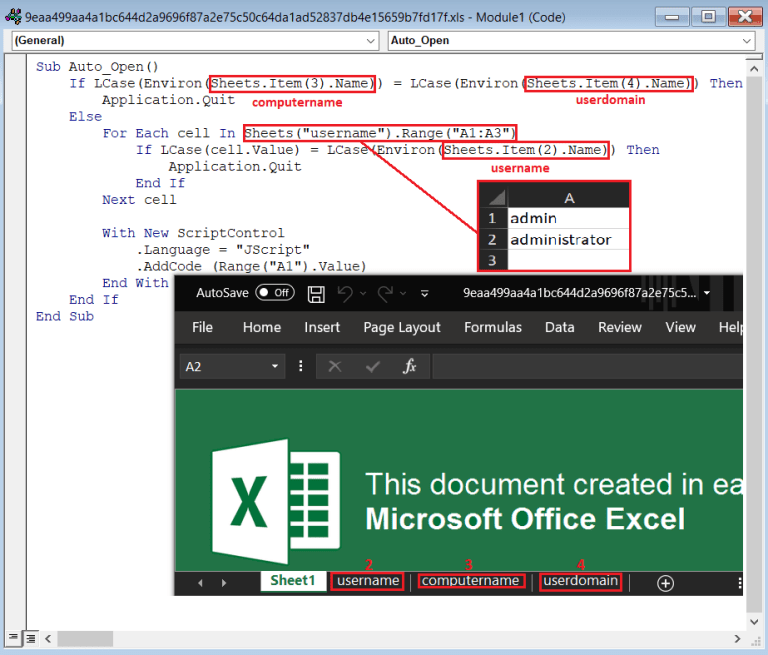

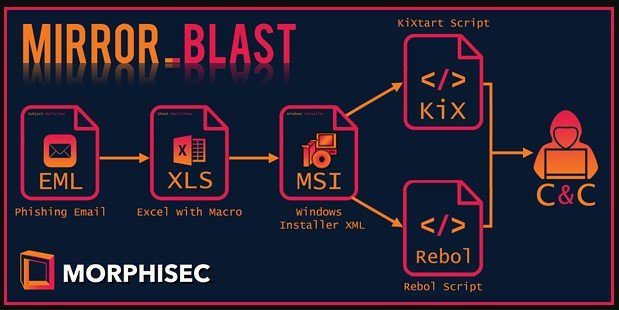

การโจมตีเริ่มต้นจากเอกสารไฟล์แนบในอีเมล แต่นักวิจัยยังสังเกตเห็นผู้โจมตีใช้ Google feedproxy URL กับ SharePoint และ OneDrive lure ซึ่งทำเป็นลักษณะขอแชร์ไฟล์ ซึ่งเมื่อคลิกที่ URL ที่แชร์กับผู้รับ เหยื่อจะถูกนำไปยังไซต์ OneDrive ปลอม หรือพยายามให้มีการลงชื่อเข้าใช้ (SharePoint) เพื่อหลีกเลี่ยงการตรวจจับ ซึ่งโค้ดมาโครที่ใช้ในแคมเปญนี้สามารถใช้ได้เฉพาะใน Office รุ่น 32 บิตเท่านั้น

เอกสารที่ถูกสร้างขึ้นในยุคแรกๆนั้นไม่มีการหลีกเลี่ยงการตรวจจับ และโค้ดมาโครถูกซ่อนอยู่เบื้องหลังภาษา และโค้ดคุณสมบัติข้อมูลเอกสาร แต่ตอนนี้มีการย้ายไปที่เซลล์ชีตแทน นอกจากนี้มันยังได้เพิ่มเลเยอร์ obfuscation อีกหนึ่งเลเยอร์ที่ด้านบนของ obfuscation ก่อนหน้า

ผู้โจมตีใช้ตัวติดตั้ง MSI อย่างน้อยสองรุ่น ได้แก่ KiXtart และ REBOL ซึ่งทั้งคู่สร้างขึ้นโดยใช้ Windows Installer XML Toolset (WiX) เวอร์ชัน 3.11.0.1528 เมื่อเรียกใช้งานโปรแกรมติดตั้ง ไฟล์ทั้งสองจะวางไฟล์สองไฟล์ลงใน random directory ใน ProgramData ไฟล์หนึ่งเป็นโปรแกรมแปลภาษาของซอฟต์แวร์ที่ถูกต้อง (KiXtart หรือ REBOL) และอีกไฟล์หนึ่งเป็นสคริปต์ที่เป็นอันตราย

TA505 เป็นหนึ่งในกลุ่มผู้โจมตีที่มุ่งเป้าโจมตีองค์กรด้านการเงินจำนวนมากในปัจจุบัน และยังเป็นหนึ่งในกลุ่มที่มีความคิดสร้างสรรค์มากที่สุด เนื่องจากมีแนวโน้มที่จะพยายามปรับเปลี่ยนการโจมตีที่ใช้อย่างต่อเนื่อง เพื่อให้บรรลุเป้าหมายในการโจมตี ซึ่งความสามารถของการโจมตี MirrorBlast สามารถถูกตรวจจับได้น้อยมากบน VirusTotal ซึ่งทำให้บ่งบอกได้ถึงความตั้งใจของกลุ่มผู้โจมตีที่มีต่อการพยายามหลีกเลี่ยงการตรวจจับเป็นหลัก

ที่มา : securityaffairs bleepingcomputer

You must be logged in to post a comment.