นักวิจัยจาก Unit 42 ของ Palo Alto ออกรายงานระบุว่า ประเทศไทย ติดอันดับ 1 ใน 10 ของประเทศที่จะติด ransomware ชื่อว่า “Shade” หรือ “Troldesh” โดยสถิติดังกล่าวได้มาจากข้อมูลการดาวน์โหลดไฟล์ที่เกี่ยวข้องกับ Shade ransomware จากอุปกรณ์ firewall ที่ทาง Palo Alto ให้บริการกับลูกค้าอยู่ทั่วโลก ผ่านระบบ AutoFocus ของ Palo Alto ทำให้ได้ข้อมูล 10 อันดับของประเทศที่เสี่ยงติด Shade ransomeware โดยประทศไทยอยู่ในอันดับที่ 4 รองจาก สหรัฐอเมริกา (พบการเชื่อมต่อ 2010 sessions), ญี่ปุ่น (พบการเชื่อมต่อ 1677 sessions) และอินเดีย (พบการเชื่อมต่อ 989 sessions) ตามมาด้วยประเทศไทย (พบการเชื่อมต่อ 723 sessions) ทั้งหมดนี้เป็นสถิติตั้งแต่ เดือนมกราคมถึงมีนาคมปี 2019 ซึ่งมากกว่าประเทศรัสเซียที่อยู่ในอันดับ 7 และถูกสงสัยว่าน่าจะเป็นต้นกำเนิดของ Shade ransomware เนื่องจาก spam อีเมลที่ถูกใช้ในการแพร่กระจายส่วนมากนั้นเป็นภาษารัสเซีย อย่างไรก็ตามก็มีเหยื่อบางรายที่พบเป็นภาษาอังกฤษด้วยเช่นเดียวกัน จากข้อมูลที่พบนี้ทำให้นักวิจัยสามารถระบุโดเมนเนมที่เกี่ยวข้องกับการแพร่กระจายได้

- United States – 2,010 sessions

- Japan – 1,677 sessions

- India – 989 sessions

- Thailand – 723 sessions

- Canada – 712 sessions

- Spain – 505 sessions

- Russian Federation – 86 sessions

- France – 71 sessions

- United Kingdom – 67 sessions

- Kazakhstan – 21 sessions

ภาพแสดงอันดับประเทศที่พบการดาวน์โหลด Shade ransomware

ทำความรู้จัก “Shade” หรือ “Troldesh” Ransomware เบื้องต้น

“Shade” Ransomware รู้จักในชื่ออื่นๆ อย่างเช่น “Troldesh” Ransomeware หรือ “Filecoder” Ransomware ถูกพบครั้งแรกเมื่อปลายปี 2014 ถูกแพร่กระจายผ่านทาง spam และ exploit kit หลังจากนั้นเมื่อปี 2016 ก็มีรายงานจาก Microsoft ว่าพบ Shade Ransomware เวอร์ชั่นใหม่ที่ได้รับการปรับปรุงให้มีการใช้งาน Tor ในกระบวนการเรียกค่าไถ่ สิ่งที่แตกต่างจากมัลแวร์เรียกค่าไถ่อื่นๆ คือแทนที่จะหยุดการทำงานของโปรเซสเมื่อเข้ารหัสไฟล์เสร็จแล้ว Shade ransomware จะทำการเรียกไปยังโดเมนเนมอื่นที่ถูกใช้ในการแพร่มัลแวร์และดาวน์โหลดมัลแวร์อื่นๆ มาเพิ่มเติม

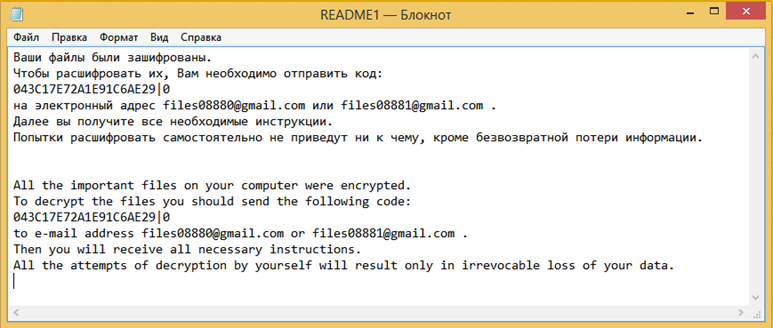

ภาพแสดงตัวอย่าง ransom note แบบเก่า

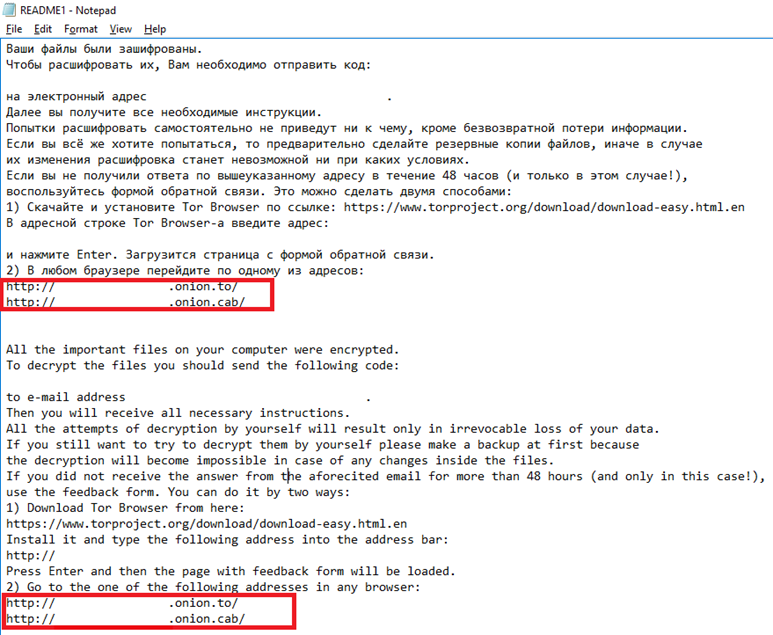

ภาพแสดงตัวอย่าง ransom note แบบใหม่

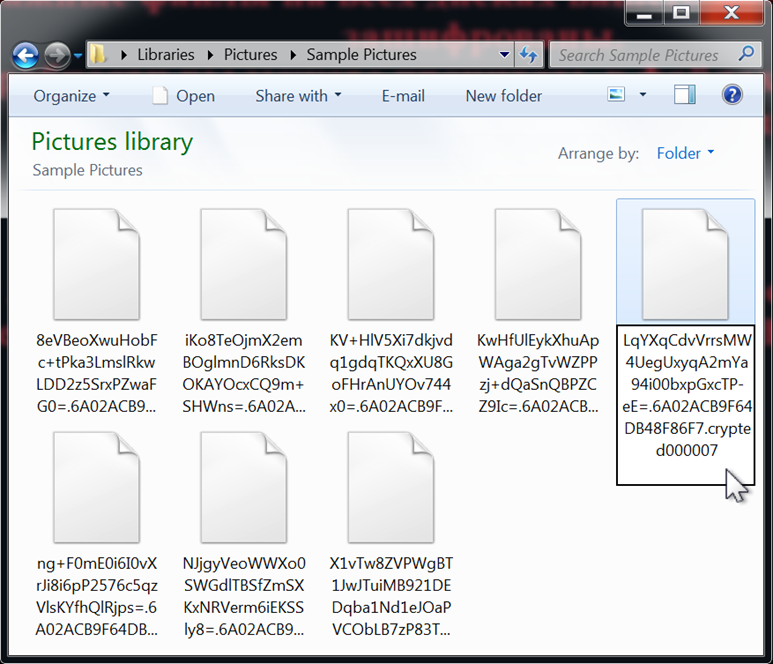

จากการตรวจสอบตัวอย่าง Shade ransomware ที่พบล่าสุดเมื่อต้นปีที่ผ่านมา นักวิจัยพบว่ายังมีการใช้ Tor address (cryptsen7f043rr6[.]onion) และเปลี่ยนนามสกุลไฟล์เป็น .crypted000007 เช่นเดียวกับที่พบเมื่อปี 2016

ภาพแสดงตัวอย่างไฟล์ที่ถูก Shade ransomware เข้ารหัส

การแพร่กระจายของ “Shade” Ransomware

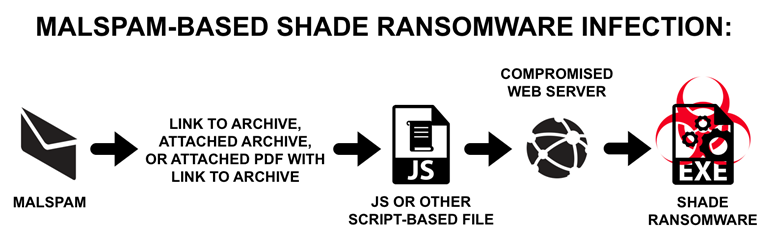

ช่องทางการแพร่กระจายของ “Shade” ransomware ที่พบจะมาในลักษณะของอีเมล spam ที่มีการแนบไฟล์ทั้งที่เป็น zip ไฟล์ที่มีสคริปต์ไฟล์แนบไว้ หรือไฟล์เอกสาร PDF ที่มีการแนบลิงก์สำหรับไปดาวน์โหลด zip ไฟล์ที่มีสคริปต์ไฟล์แนบไว้ สคริปต์ไฟล์ดังกล่าวจะถูกใช้สำหรับเรียกไปยังเว็บไซต์ที่ถูกซ่อนไฟล์มัลแวร์เรียกค่าไถ่ไว้ เพื่อดาวน์โหลดมาติดตั้งไว้บนเครื่องของเหยื่อ

ภาพแสดงตัวอย่างกระบวนการทำงานของ Shade ransomware

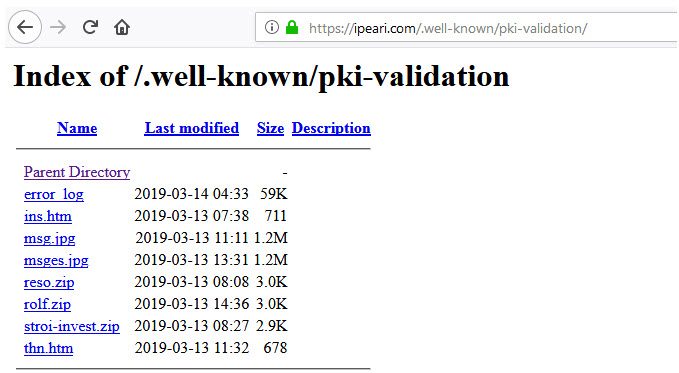

สอดคล้องกับรายงานจาก zscaler ที่ระบุว่า WordPress กับ Joomla ซึ่งเป็น Content Management Systems (CMSs) ยอดนิยมที่ตกเป็นเป้าหมายจากกลุ่มอาชญากรทางไซเบอร์ เพื่อทำการโจมตีและยึดครองเว็บไซต์ (compromised) โดยพุ่งเป้าไปยังเว็บไซต์ที่มีการใช้ HTTPS จากนั้นจึงทำการแอบซ่อนไฟล์ไว้ใน directory ของเว็บไซต์ดังกล่าว (hidden directory) เพื่อนำไปใช้ในการก่ออาชญากรรมต่อไป

ทีมนักวิจัย ThreatLabZ จาก zscaler ตรวจพบว่ามีเว็บไซต์ที่ใช้ WordPress และ Joomla หลายรายการถูกโจมตีและใช้ในการซ่อนไฟล์อันตรายเพื่อแพร่กระจาย backdoor, หน้า Phishing และรวมถึงถูกใช้ในการแพร่กระจาย Shade ransomware ด้วย โดยช่องทางที่ถูกใช้ในการโจมตีส่วนมากน่าจะเป็นการอาศัยช่องโหว่ใน plugins, themes และ extersions สำหรับ WordPress ที่พบว่าถูกโจมตีคือเวอร์ชั่นตั้งแต่ 4.8.9 ถึง 5.1.1 และมีการใช้ SSL Certificate ของ Let’s Encrypt, GlobalSign และ DigiCert เป็นต้น สำหรับเว็บไซต์ที่ถูกใช้ในการซ่อนไฟล์ของ Shade ransomware นั้น จากการตรวจสอบทำให้นักวิจัยพบว่าจะมีไฟล์ 3 ชนิดที่ถูกซ่อนไว้ ได้แก่ ไฟล์ HTML, ไฟล์ zip และ ไฟล์ exe (ที่อยู่ในรูปแบบ .jpg) ดังนั้นผู้ดูแลเว็บไซต์โดยเฉพาะถ้าหากมีการใช้ Content Management Systems (CMS) ควร:

- หมั่นตรวจสอบว่ามี directory หรือไฟล์ใหม่ๆ ที่ไม่สามารถหาแหล่งที่มาเกิดขึ้นในระบบหรือไม่ โดยอาจใช้เครื่องมือจำพวก File Integrity Monitoring (FIM) เพื่อช่วยในการตรวจจับและป้องกันการแก้ไขไฟล์หรือ directory สำคัญๆ ในระบบ

- ควรทำการอัพเดต CMS ที่ใช้งานอยู่ให้เป็นเวอร์ชั่นล่าสุดในทุกๆ component เพื่อปิดช่องโหว่ที่อาจมีอยู่ในระบบ

ภาพตัวอย่างไฟล์ที่ถูกซ่อนใน directory ของ Web Server

Indicators of Compromise (IOCs)

สามารถติดตาม IOC ที่เกี่ยวข้องกับ Shade ransomware ได้จากลิงก์ด้านล่าง:

- Shade ransomware hashes

- Shade ransomware URLs

- Shade ransomware IOCs

- Shade/Troldesh links

- Shade ransomware IOCs collection

You must be logged in to post a comment.